к какой технологии обеспечения безопасности относится стандарт x 509

К какой технологии обеспечения безопасности относится стандарт x 509

Об актуальных изменениях в КС узнаете, став участником программы, разработанной совместно с АО «Сбербанк-АСТ». Слушателям, успешно освоившим программу выдаются удостоверения установленного образца.

Программа разработана совместно с АО «Сбербанк-АСТ». Слушателям, успешно освоившим программу, выдаются удостоверения установленного образца.

Письмо Федеральной службы по техническому и экспортному контролю от 15 октября 2020 г. № 240/24/4268 “Об утверждении Требований по безопасности информации, устанавливающих уровни доверия к средствам технической защиты информации и средствам обеспечения безопасности информационных технологий”

В соответствии с приказом ФСТЭК России от 2 июня 2020 г. N 76 Требования вступают в силу с 1 января 2021 г., за исключением:

абзаца седьмого пункта 12.2 и абзаца девятого пункта 12.4, вступающих в силу с 1 января 2022 г.;

абзаца пятого пункта 12.5, вступающего в силу с 1 января 2024 г.;

абзаца пятого пункта 12.3, вступающего в силу с 1 января 2028 г.

Кроме того с 1 января 2021 г. признается утратившим силу приказ ФСТЭК России от 30 июля 2018 г. N 131 «Об утверждении Требований по безопасности информации, устанавливающих уровни доверия к средствам технической защиты информации и средствам обеспечения безопасности информационных технологий».

Изготовителям средств, сертифицированных по схеме сертификации для серийного производства, необходимо привести средства в соответствие Требованиям в сроки, установленные приказом ФСТЭК России от 2 июня 2020 г. N 76, и проинформировать об этом ФСТЭК России в целях переоформления сертификатов соответствия.

Требования применяются к средствам и устанавливают уровни, характеризующие безопасность применения средств для обработки и защиты информации, содержащей сведения, составляющие государственную тайну, иной информации ограниченного доступа.

Выполнение Требований является обязательным при проведении работ по оценке соответствия (включая работы по сертификации) средств, организуемых ФСТЭК России в пределах своих полномочий.

Средства, соответствующие 6 уровню доверия, применяются в значимых объектах критической информационной инфраструктуры 3 категории, в государственных информационных системах 3 класса защищенности, в автоматизированных системах управления производственными и технологическими процессами 3 класса защищенности, в информационных системах персональных данных при необходимости обеспечения 3 и 4 уровня защищенности персональных данных.

Средства, соответствующие 5 уровню доверия, применяются в значимых объектах критической информационной инфраструктуры 2 категории, в государственных информационных системах 2 класса защищенности, в автоматизированных системах управления производственными и технологическими процессами 2 класса защищенности, в информационных системах персональных данных при необходимости обеспечения 2 уровня защищенности персональных данных.

Средства, соответствующие 4 уровню доверия, применяются в значимых объектах критической информационной инфраструктуры 1 категории, в государственных информационных системах 1 класса защищенности, в автоматизированных системах управления производственными и технологическими процессами 1 класса защищенности, в информационных системах персональных данных при необходимости обеспечения 1 уровня защищенности персональных данных, в информационных системах общего пользования II класса.

Средства, соответствующие 1, 2 и 3 уровням доверия, применяются в информационных (автоматизированных) системах, в которых обрабатывается информация, содержащая сведения, составляющие государственную тайну.

В соответствии с Требованиями средства должны проходить исследования по выявлению уязвимостей и недекларированных возможностей по уровню контроля, соответствующему уровню доверия.

Обеспечение федеральных органов исполнительной власти, органов государственной власти субъектов Российской Федерации, органов местного самоуправления и организаций Требованиями производится в соответствии с Порядком обеспечения органов государственной власти Российской Федерации, органов государственной власти субъектов Российской Федерации, органов местного самоуправления и организаций документами ФСТЭК России, размещенном на официальном сайте ФСТЭК России www.fstec.ru в подразделе «Обеспечение документами» раздела «Документы».

Одновременно сообщаем, что в соответствии с приказом ФСТЭК России от 11 августа 2020 г. N 96 при выполнении работ по сертификации средств защиты информации с 15 августа 2020 г. не применяется руководящий документ Гостехкомиссии России «Защита от несанкционированного доступа к информации. Часть 1. Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия недекларированных возможностей», утверждённый приказом Гостехкомиссии России от 4 июня 1999 г. N 114.

| Заместитель директора ФСТЭК России | В. Лютиков |

Обзор документа

С 2021 г. вступают в силу новые требования по безопасности информации. Они устанавливают уровни доверия к средствам технической защиты информации и средствам обеспечения безопасности информационных технологий. Ряд положений начнет действовать в более поздние сроки.

Указано, на кого распространяются требования. Отражены основные нововведения.

Артём Санников

Языки программирования

Базы данных

Программное обеспечение

Операционные системы

Мобильная разработка

Менеджеры пакетов

Сетевые технологии

CMS системы

Математика

SEO продвижение

Социальные сети

Психология

Хостинг провайдер

Смартфоны

Протокол X.509

Многие протоколы и приложения, которые пользуются услугами Интернет, применяют в целях безопасности технологию общих ключей. Для безопасного управления общими ключами в среде широкораспределенных пользователей или систем им необходим PKI. Стандарт X.509 — представляет собой весьма популярную основу для подобной инфраструктуры. Он определяет форматы данных и процедуры распределения общих ключей с помощью сертификатов с цифровыми подписями, которые проставляются сертификационными органами (CA). RFC 1422 создает основу для PKI на базе X.509, что позволяет удовлетворить потребности электронной почты с повышенным уровнем защищенности, передаваемой через Интернет (PEM). С момента появления RFC 1422 требования приложений к PKI для сети Интернет резко выросли. Столь же резко возросли и возможности X.509. Предстоит большая работа по поддержке цифровых сертификатов в web приложениях, а также в приложениях электронной почты и приложениях IPSec. В действующих стандартах определен сертификат X.509 версия 3 и список отзыва сертификатов (CRL) версия 2.

Для технологии общих ключей необходимо, чтобы пользователь общего ключа был уверен, что этот ключ принадлежит именно тому удаленному субъекту (пользователю или системе), который будет использовать средства шифрования или цифровой подписи. Такую уверенность дают сертификаты общих ключей, то есть структуры данных, которые связывают величины общих ключей с субъектами. Эта связь достигается цифровой подписью доверенного CA под каждым сертификатом. Сертификат имеет ограниченный срок действия, указанный в его подписанном содержании. Поскольку пользователь сертификата может самостоятельно проверить его подпись и срок действия, сертификаты могут распространяться через незащищенные каналы связи и серверные системы, а также храниться в кэш-памяти незащищенных пользовательских систем. Содержание сертификата должно быть одинаковым в пределах всего PKI. В настоящее время в этой области предлагается общий стандарт для Интернет с использованием формата X.509 v3 (см. рисунок 28).

Каждый сертификат состоит из трех основных полей: текста сертификата, алгоритма подписи и самой подписи. В тексте сертификата указывается номер версии, серийный номер, имена эмитента и субъекта, общий ключ для субъекта, срок действия (дата и время начала и окончания действия сертификата). Иногда в этом тексте содержится дополнительная опционная информация, которую помещают в уникальные поля, связывающие пользователей или общие ключи с дополнительными атрибутами. Алгоритм подписи – это алгоритм, который использует CA для подписи сертификата. Подпись создается пропусканием текста сертификата через одностороннюю хэш-функцию. Величина, получаемая на выходе хэш-функции, зашифровывается частным ключом CA. Результат этого шифрования и является цифровой подписью (см. рисунок 29).

При выдаче сертификата подразумевается, что он будет действовать в течение всего указанного срока. Однако могут возникнуть обстоятельства, требующие досрочного прекращения действия сертификата. Эти обстоятельства могут быть связаны с изменением имени, изменением ассоциации между субъектом и CA (если, например, сотрудник уходит из организации), а также с раскрытием или угрозой раскрытия соответствующего частного ключа. В этих случаях CA должен отозвать сертификат.

CRL представляет собой список отозванных сертификатов с указанием времени. Он подписывается CA и свободно распространяется через общедоступный репозиторий. В списке CRL каждый отозванный сертификат опознается по своему серийному номеру. Когда у какой-то системы возникает необходимость в использовании сертификата (например, для проверки цифровой подписи удаленного пользователя), эта система не только проверяет подпись сертификата и срок его действия, но и просматривает последний из доступных списков CRL, проверяя, не отозван ли этот сертификат. Значение термина «последний из доступных» зависит от местной политики в области безопасности, но обычно здесь имеется в виду самый последний список CRL. CA составляет новые списки CRL на регулярной основе с определенной периодичностью (например, каждый час, каждый день или каждую неделю). Отозванные сертификаты немедленно вносятся в список CRL. Записи об отозванных сертификатах удаляются из списка в момент истечения официального срока действия сертификатов. На рисунке 30 показан пример связи между системами и единым CA при помощи цифровых сертификатов.

Оба маршрутизатора и CA имеют свои пары общих/частных ключей. Вначале CA должен передать обоим маршрутизаторам по защищенным каналам сертификат X.509 v3. Кроме того, оба маршрутизатора должны получить по защищенным каналам копию общего ключа CA. После этого, если маршрутизатор в Нью-Йорке имеет трафик для отправки парижскому маршрутизатору и хочет передать этот трафик аутентичным и конфиденциальным способом, он должен предпринять следующие шаги:

Теперь, когда оба маршрутизатора обменялись своими общими ключами, они могут пользоваться средствами шифрования и с помощью общих ключей отправлять друг другу аутентичные конфиденциальные данные. Для получения общего секретного ключа обычно используется метод Диффи-Хеллмана, поскольку общий секретный ключ, как правило, применяется для шифрования больших объемов данных.

Предстоит большая работа по созданию эффективной инфраструктуры обращения общих ключей в среде Интернет и в корпоративной среде. Еще не решены вопросы ввода в действие новых сертификатов (как регистрировать новый сертификат в CA?), распределения сертификатов через какую-то службу директорий (рассматривается возможность использования для этой цели FTP или Lightweight Directory Access Protocol [LDAP] ) и перекрестной сертификации сертификатов (управления иерархией сертификатов).

Источник: Решения компании Cisco Systems по обеспечению безопасности корпоративных сетей

Другие статьи из категории «Обеспечение безопасности корпоративных сетей»

Сертификация в области информационной безопасности

5,0 (Проголосовало: 3)

Сертификация IT-систем и лицензирование

Постановление Правительства от 1 декабря 2009 года N 982 содержит исчерпывающий перечень позиций, которые подлежат обязательной сертификации. Но информационные системы в этом списке не упоминаются. Это означает, что на них не распространяется правило об обязательной оценке соответствия, то есть сертификация в области информационной безопасности в Российской Федерации не требуется. В соответствии с положениями федерального закона о т 6 октября 1999 г. N 184-ФЗ оценка соответствия таких объектов проводится в добровольном порядке по инициативе заявителя.

Исключение из этого правила зафиксировано в статье 19 федерального закона от 20 февраля 1995 года № 24-ФЗ, посвященного вопросам защиты данных и информатизации. Этот раздел данного нормативного документа устанавливает, что для информационных комплексов федеральных и региональных органов власти, и программ, содержащих данные, находящиеся в ограниченном доступе, сертификация в информационной сфере осуществляется в обязательном порядке.

Вместе с тем, для некоторых видов деятельности в нашей стране государственный контроль осуществляется в форме лицензирования. Список направлений, для которых применяется это требование, приведен в статье 12 федерального закона от 4 мая 2011 года № 99-ФЗ. Он включает следующие позиции:

Компании, которые занимаются одним или несколькими видами деятельности из приведенного списка, обязаны получать лицензию.

Виды сертификатов

Поскольку обязательная сертификация информационных средств в России не применяется, все виды сертификатов в этой области выдаются в добровольном порядке. Их делят на две укрупненные категории:

Корпоративные сертификаты

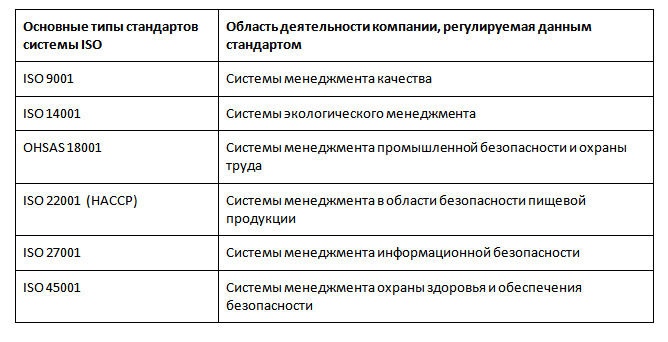

Одним из самых авторитетных инструментов в этой сфере является сертификация систем менеджмента информационной безопасности ISO 27001. Она признана во всем мире в качестве эталонной при оценке политики компании в данной предметной области. Кроме этого, в реестре зарегистрированных систем добровольной оценки соответствия, ведение которого осуществляет Росстандарт, значатся еще несколько десятков комплексов критериев, которые применяются компаниями для подтверждения своей ответственной позиции в этом вопросе.

Персональные сертификаты

Список популярных систем, применяющихся для оценки индивидуального профессионального уровня, более широк. В зависимости от области своей деятельности специалист выбирает сертификат информационной безопасности, наилучшим образом подтверждающий его компетенции. В перечень востребованных документов в данной области входят:

Система управления информационной безопасностью

Комплексная система, внедряемая организацией для обеспечения собственной IT-безопасности, должна охватывать все аспекты ее деятельности в этой области, включая создание продуктов, их отладку и ввод в эксплуатацию, функционирование, регулярный мониторинг работы, анализ алгоритмов и ошибок при ее применении, поддержку и улучшение рабочих механизмов. Выбираемые инструменты и методы должны отвечать особенностям технологического цикла предприятия, а также стоящим перед ним задачам.

Преимущества внедрения стандарта ISO 27001 для предприятия

Общепризнанная система добровольной сертификации информационных технологий ISO 27001 не зря завоевала свою популярность. Она вобрала в себя лучшие мировые практики по обеспечению защиты информации и используемых технологий. Ее внедрение дает предприятию безопасность по трем основным направлениям:

Эти преимущества широко известны специалистам в данной области. По этой причине сертификат соответствия информационной безопасности сразу же воспринимается как свидетельство грамотной и ответственной позиции компании в вопросах обеспечения защиты данных.

Обратите внимание!

Компания может пройти сертификацию на соответствие требованиям международного стандарта ISO 27001 или национального стандарта Российской Федерации ГОСТ Р ИСО/МЭК 27001-2006. Первый вариант подойдет организациям, которые работают преимущественно на внутреннем рынке. Второй тип сертификата станет полезен компаниям, которые ориентированы на взаимодействие с международными партнерами.

Оценочные критерии и требования по ISO 27001

Требования, которые предъявляет к компаниям стандартизация и сертификация информационных систем по критериям ISO 27001, являются многоуровневыми и комплексными. Основными из них становятся следующие:

Процедура сертификации на соответствие требованиям ISO 27001

Процесс сертификации организуется после полноценного внедрения системы на предприятии и отладки ее функционирования. Добровольная информационная сертификация по стандартам ISO 27001 проводится только аккредитованной организацией, имеющей право выполнять проверку на соответствие требованиям системы.

Стандарты системы ISO 27001 во многом основываются на базовой системе менеджмента качества ISO 9001. Так что если компания уже сертифицирована на соответствие требованиям этого стандарта, ей станет проще пройти процедуру сертификации, воспользовавшись имеющимися документами и наработками.

Этапы

Прежде, чем подать заявление в органы сертификации информационных систем, заявителю следует выполнить следующие шаги.

Документы по итогам сертификации

Компания, которая успешно прошла проверку на соответствие требованиям системы и подтвердила выполнение обязательных стандартов, получает сертификат установленного образца. Он оформляется аккредитованным сертификационным органом, который проводил аудит на предприятии. Документ выдается на бумажном носителе, чтобы его владелец мог предъявить сертификат любому заинтересованному лицу — например, потенциальному партнеру или контрагенту.

Стоимость

Стоимость работ по сертификации в сфере информационной безопасности не регламентируется действующим законодательством. Аккредитованные агентства вправе самостоятельно определять цену своих услуг. Чаще всего в этом процессе принимаются во внимание масштаб организации, сложность информационных процессов и используемых технологий и другие факторы. В среднем эксперты оценивают общую стоимость работ по сертификации на соответствие стандартам ISO 27001 в сумму от 30 до 60 тысяч долларов.

Сертификация и аттестация ФСТЭК: разбираемся, что нужно компаниям по 152-ФЗ

Закон о персональных данных нужно соблюдать всем, кто хранит и обрабатывает данные сотрудников и клиентов. В самом законе нет технических требований к программному обеспечению и IT-системам — технические требования устанавливают приказы ФСТЭК. Расскажем, кому и зачем нужны сертификация и аттестация ФСТЭК.

Сертификат и аттестат ФСТЭК

Приказ №21 ФСТЭК России — Федеральной службы по техническому и экспортному контролю, устанавливает технические требования по защите персональных данных. Он определяет, насколько конкретные программы и IT-системы соответствуют 152-ФЗ.

Для подтверждения соответствия у ФСТЭК есть два документа: сертификат и аттестат. Давайте разберемся, чем они отличаются, когда выдаются и кому нужны.

Сертификат ФСТЭК: что это такое и для чего нужен

Возьмем компанию — разработчика программного обеспечения, и представим, что она разработала свой антивирус и хочет продавать его организациям, которые работают с персональными данными. Для этого нужно доказать, что этот антивирус безопасен и соответствует требованиям 152-ФЗ.

В России проверку на соответствие 152-ФЗ проводит ФСТЭК. Чтобы доказать безопасность нового антивируса, компании нужно получить на него сертификат ФСТЭК. Для этого нужно обратиться в представительство службы, после чего начинается долгий и сложный процесс сертификации: программу изучают, тестируют, проверяют на уязвимости и наличие недекларируемых возможностей.

Зачем нужна сертификация ФСТЭК

Если антивирус пройдет проверку, компания получит на него сертификат ФСТЭК. И разработчик ПО сможет гарантировать, что его антивирус безопасен и соответствует техническим требования ФСТЭК.

Так выглядит сертификат ФСТЭК

Получается, что сертификат соответствия ФСТЭК нужно получать, если вы разрабатываете средства защиты, например антивирусные программы, межсетевые экраны и так далее. То есть он нужен только разработчикам ПО, которые хотят подтвердить безопасность своих программ и предлагать их компаниям для защиты персональных данных.

На сайте ФСТЭК есть реестр, в который включены все сертифицированные системы защиты. Любой может зайти и проверить, прошла ли программа сертификацию. Например, сертификат ФСТЭК есть у антивируса от «Лаборатории Касперского».

Кому и зачем нужна аттестация ФСТЭК

Сертификат соответствия по требованиям безопасности информации выдают только на сами средства защиты, например антивирусные системы. Однако кроме средств защиты, ФСТЭК проверяет и IT-системы, в которых хранятся персональные данные: серверы и сети компаний или облачные хранилища. Такая процедура проверки называется не сертификацией, а аттестацией.

Аттестация по требованиям ФСТЭК нужна не всем компаниям. Вы можете не проходить аттестацию, если:

Если вы храните другие персональные данные, например, биометрические — характеризующие биологические и физиологические данные человека и позволяющие по ним установить его личность, то обязаны обеспечивать уже третий уровень защищенности. И систему, в которой вы храните такие данные, нужно аттестовать в органах аттестации ФСТЭК.

Процесс аттестации немного проще, чем процесс сертификации. Для аттестации у ФСТЭК есть четкий порядок и требования, которые нужно соблюсти. Также пройти аттестацию проще, если использовать средства защиты информации с сертификатом ФСТЭК России.

Так выглядит аттестат ФСТЭК

Получается, что для работы любой компании нужен не сертификат, а аттестат ФСТЭК. А сертификаты должны быть у программного обеспечения, которое вы используете, но о сертификации должны позаботиться производители этого ПО.

Требования ФСТЭК по защите информации

ИБ-аутсорсинг

на базе DLP-системы

Контроль исполнения документов

Мониторинг ИТ инфраструктуры

Защита бизнеса от мошенничества

Разработка требований к защите информации

Управление системами фильтрации электронной почты и веб-трафика

АУТСОРСИНГ DLP ДЛЯ ЗАЩИТЫ БИЗНЕСА

И нформация – товар, который иногда стоит дороже акций или недвижимости. Некоторые массивы данных подлежат охране на уровне закона, это, например, персональные данные граждан, банковская тайна, государственная тайна. Требования по защите информации, используемые организационные и технические средства, определяются Федеральной службой по таможенному и экспортному контролю.

Цель регулирования

Государство наделило ведомство правом определять стратегические направления в сфере информационной безопасности, разрабатывать концепции и методики, утверждать руководящие документы, обязательные для применения участниками процесса защиты информации. Организации, приступающие к проектированию информационных систем, берут за основу не только международные стандарты и ГОСТы, в первую очередь они ориентируются на методики ФСТЭК России и используют одобренные ведомством программные и технические средства.

Такой подход позволяет решать задачи единообразия государственного регулирования в сфере защиты информации различных классов. Но рекомендации ведомства не всегда успевают за современными моделями угроз. Уровень атак растет быстрее, чем ведомство вносит изменения в руководящие документы, но минимальные требования оно все же устанавливает.

Выполнение рекомендаций регулятора обязательно в случаях:

В каждом из этих случаев необходимо соблюдение требований ведомства. Отказ от этого приведет к проверкам, приостановке и отзыву лицензии, административным штрафам.

Нормативно-правовая база

Федеральный орган исполнительной власти опирается на Конституцию РФ и федеральные законы, регулирующие защиту информации. Ведомство действует на основании Указа Президента № 1085, определяющего его полномочия. Служба издает собственные нормативно-правовые акты, имеющие как обязательный, так и рекомендательный характер. Найти весь перечень нормативных актов, действующих, и утративших силу, можно на официальном сайте.

Полномочия ведомства распространяются на частные и государственные организации. Приказ № 17 устанавливает требования к защите информации, находящейся в государственных информационных системах (ИС), если она не содержит государственную тайну. Методика определения актуальных угроз безопасности персональных данных, предложенная ведомством, и Рекомендации по защите ПД (Приказ № 21) распространяются на операторов ПД. Некоторые документы имеют гриф «Для служебного пользования», но с большинства он снят. Гриф «ДСП» традиционно сохраняется на документах, регламентирующих требования к программным и аппаратным средствам, которые предназначены для систем с повышенным классом безопасности. Это связано с тем, что информация о том, каким способом защищаются особо важные сведения, может быть доступна только лицензированным организациям.

Нормы ФСТЭК в целом регламентируют:

Некоторые документы вызывают недопонимание в профессиональном сообществе, так как вынуждают изменить защитные схемы и расходовать большие бюджеты на новые программные и технические средства. В большинстве случаев в ходе обсуждения достигается консенсус. Так, в результате взаимодействия с бизнесом ведомство инициировало внесение изменений в Постановление Правительства № 127, касающееся защиты объектов критической информационной инфраструктуры.

Полномочия ведомства

Все действия регулятора, ранее именуемого Ростехкомиссией и созданного впервые еще в СССР для борьбы с иностранными техническими разведками, регламентированы на уровне закона и указов президента.

Указ № 1085 устанавливает функции ФСТЭК РФ в сфере защиты информации:

Для реализации этих функций ведомству предоставлен ряд полномочий:

Подчиняется служба непосредственно президенту.

Организационные требования

Говоря об организационных требованиях, интересно в сравнении рассмотреть требования по защите данных в государственных ИС (Приказ № 17) и у операторов ПД (Приказ № 21). Оба документа предусматривают, что организационные меры должны обеспечивать защиту от:

Объектом защиты признаются не только данные, содержащиеся в ИС, но и оборудование, съемные носители, средства связи, средства расшифровки информации, программное обеспечение всех типов, операционные системы, технологии сохранения безопасности сведений и технические средства их защиты. Организационные меры призваны ограничить несанкционированное проникновение к этим объектам и разграничить доступ пользователей разных категорий компетентности, а также определить регламенты взаимодействия всех участников процесса защиты информации.

Существенные различия между моделями регулирования

От того, насколько федеральная служба может повлиять на владельца информационной системы, зависит глубина контроля.

Среди основных различий в системе организационных мер для государственных организаций и частных компаний – операторов ПД:

Организационные меры для государственного органа

Одной из основных организационных мер для всех участников процесса защиты информации ФСТЭК РФ признает разработку пакета организационно-распорядительной документации.

Для государственной организации это документы:

Для государственных ИС существуют свои правила внедрения системы и введения ее в эксплуатацию, осуществляется разграничение уровня доступа пользователей, проверка, насколько полно в регламентах описаны все нюансы работы с обеспечением безопасности данных. В обязательном порядке проводится отработка действий должностных лиц, отвечающих за организацию процесса защиты информации. Далее информационная система официально аттестуется, лишь после этого возможен ее ввод в эксплуатацию.

В ходе аттестации применяются следующие методы проверки:

При положительном результате всех тестов возможно начало работы.

Управление работой состоит из нескольких этапов:

Вся документация по управлению системой, в том числе о наделении полномочиями лиц, допущенных к ее обслуживанию, утверждается правовым актом ответственного руководителя органа исполнительной власти.

Организационные меры у операторов ПД

Существенно проще организационные требования к созданию и функционированию информационной системы, в которой хранятся персональные данные, у частных компаний – операторов ПД. Первой задачей юридического лица, которое собирается начать деятельность по обработке персональных данных, является уведомление об этом Роскомнадзор. Далее предстоит определить класс защищенности системы и оборудовать ее согласно требованиям ФСТЭК РФ.

Класс определяется исходя из двух параметров:

Установив категорию, необходимо принять основополагающие документы, определяющие порядок работы с ПД. Согласовывать их ни с кем не требуется, достаточно наличия на предприятии и в доступе в Интернете, если получение данных осуществляется по каналам телекоммуникационной связи.

Необходимо разработать и утвердить:

Документальное обеспечение организационных мер согласно требованиям федеральной службы на этом заканчивается. Конкретные методики защиты помещений, разграничения уровней допуска пользователей, определения архитектуры системы остаются на усмотрение юридического лица.

Ему необходимо решить задачи:

Для решения этих задач используются программные средства, и они должны быть сертифицированы ФСТЭК РФ по классу, соответствующему классу системы оператора. Потребуется раз в три года проводить переоценку работы системы безопасности, но оператор может делать это самостоятельно, если не желает привлечь специализированные организации, имеющие лицензию.

Требования к программным продуктам

Для защиты информации, содержащейся в государственных ИС, согласно нормам Приказа № 17, могут применяться только сертифицированные программные средства. На частные компании эти нормы распространяются только при обработке ими персональных данных определенных категорий.

Государственные ИС

Даже несмотря на то, что обрабатываемая в государственных органах информация не является государственной тайной, она интересует злоумышленников.

Для сохранности необходимо внедрять только сертифицированные по требуемому классу защиты программные продукты со следующими функциями:

Выбор сертифицированных защитных средств определяется классом системы. Но если на конкретный временной период бюджетные требования не позволяют установить программное обеспечение нужного класса и уровня сертификации, по согласованию с территориальным органом ведомства допустимы временные отступления и установка иных сертифицированных средств.

Программные и технические средства для операторов ПД

Перечень программных средств для операторов ПД аналогичен тому, который предлагается для государственных систем, но от них требуется меньший функционал.

Если использование какого-то средства невозможно, то ведомство предлагает компенсирующие меры, также устраняющие риски утраты данных. Финансовая целесообразность остается базовым принципом при выстраивании архитектуры системы. Дополнительно ведомство рекомендует операторам своевременно тестировать систему на проникновения и на качество защиты. В большинстве случаев операторы при формировании своих систем ограничиваются антивирусной защитой, межсетевыми экранами и регулярным мониторингом.

Требования к файрволам

Брандмауэры или файрволы для защиты информации применяют многие компании, вне зависимости от необходимости защиты ПД, поэтому интересно рассмотреть требования ФСТЭК РФ к ним. Ведомство открыло для общего доступа нормы, регламентирующие только профили файрволов 4-6 классов защиты, то есть не предназначенных для систем, в которых обрабатываются сведения, содержащие государственную тайну.

Согласно утвержденному ведомством профилю защиты межсетевых экранов, под межсетевым экраном понимается ПО, реализующее функции контроля и фильтрации проходящих через него информационных потоков в соответствии с изначально заданными правилами.

Файрвол должен обеспечивать защиту от угроз:

Функциями межсетевого экрана, согласно ФСТЭК РФ, являются:

Рассмотренные в документе типы межсетевых экранов применимы только к рабочим станциям, ведомство не интересует регулирование средств защиты информации в рамках мобильных устройств, объектов Интернета вещей, автомобильной электроники. Выбор программного обеспечения для этих целей остается на усмотрение пользователей.

Актуальные вопросы защиты информации

Общественность интересует, насколько эффективно ведомство выполняет свои функции. Отчитываясь о результатах реализации требований в сфере защиты информации, ФСТЭК применительно к разработчикам ПО, критически важным объектам инфраструктуры и частично к операторам ПД отмечает:

Деятельность ФСТЭК РФ показывает ее готовность успевать за требованиями времени и предлагать рынку новые инструменты защиты информации.

Проверки

Ведомство регулярно проводит плановые и внеплановые проверки деятельности организаций в сфере защиты информации. Плановые проводятся раз в три года. О том, что компания попала в список на проверку, можно узнать в конце предыдущего перед проверкой года в реестре на сайте Генпрокуратуры. Внеплановые проводятся в критических случаях, когда выявлена реальная угроза безопасности данных.

Результатами проверки становятся:

На практике нехватка документов, отсутствие контроля за машинными носителями информации или использование несертифицированного программного обеспечения для оператора ПД, если он не является, например, банком или крупным провайдером, приводит к небольшим штрафам.

Тем не менее не стоит пренебрегать рекомендациями и требованиями ФСТЭК по защите информации, утечка персональных данных и иных сведений из-за беспечности может привести к крупным убыткам.

(1).jpg)