что такое сквозное шифрование в вайбере и как его использовать

Что такое сквозное шифрование в Viber

В одном из обновлений Viber, разработчики внедрили функцию end-to-end для защиты передаваемых данных между пользователями. В связи с этим возникает вопрос, что такое сквозное шифрование в Вайбере, как работает и существуют ли те самые ключи, за которыми гоняется Роскомнадзор. Давайте разбираться.

Как работает шифрование

Для начала нужно понять – когда вы отправляете сообщение в Вайбере, оно проходит через множество узлов. У сообщения есть адрес, куда оно должно дойти. Этот адрес — IP получателя.

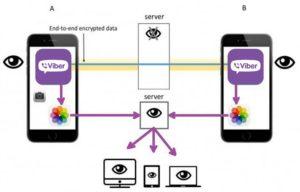

Грубо говоря, когда вы дома подключаетесь к сети wi-fi — ваше сообщение сначала попадает на роутер. Он «смотрит» на него, видит адрес получателя, тот самый IP и «понимает», что сообщение не для него. Далее, отправляет его на сервер Вайбера. После этого сообщение пересылается получателю.

Сообщения не хранятся на серверах Вайбера, а только через него пересылаются адресату. Исключение составляют случаи, когда телефон абонента выключен или отсутствует интернет-подключение. Послание будет храниться на сервере пока связь на телефоне получателя не возобновиться. Это означает, что спецслужбы или хакеры могут подключиться к серверу и перехватить конфиденциальные данные. В связи с этим Viber добавил функцию сквозного шифрования для защиты пользователей и их переписки.

Заключение

На самом деле принцип шифрования немного сложнее, чем мы попытались объяснить в этой статье. Если бы всё было настолько просто наша переписка уже давно стала бы достоянием общественности. И кто угодно мог бы взламывать чаты и читать сообщения. Но даже если Вайбер гарантирует безопасность конфиденциальность данных, за операторов сотовой связи он не отвечает. Специалисты утверждают, что пока мессенджер привязан к номеру мобильного телефона, это довольно бесполезно. Дело в том что перехватить смс для регистрации и авторизации гораздо проще на сегодняшний день, чем взламывать шифрование.

Сквозное шифрование в Viber, что это такое

Что такое сквозное шифрование в Вайбере? Такой вопрос можно услышать от людей, которые начинают новую переписку в Viber. Сообщение появляется во всех новых чатах и говорит о том, что беседа защищена. Рассмотрим, что такое шифрование и как оно работает в Viber.

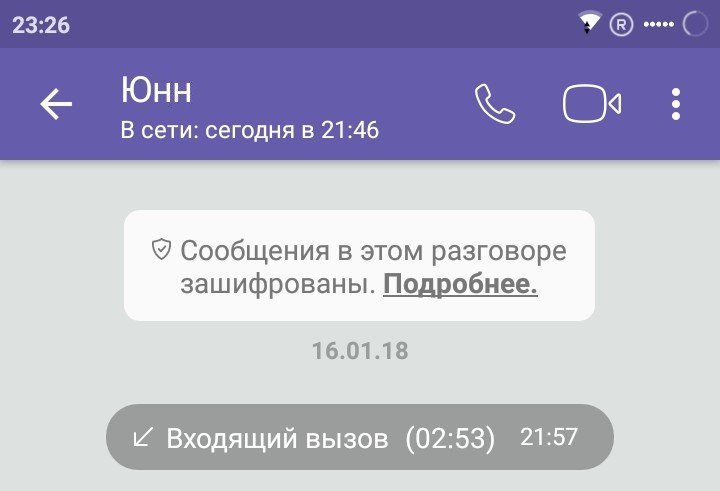

Сообщение о сквозном шифровании в Viber

Уведомление о шифровании сообщений видят все пользователи, которые вошли в новый чат. Предупреждение висит на экране до тех пор, пока не будет написано первое сообщение. Давайте разбираться, что значит, используется сквозное шифрование в Вайбере и зачем это нужно.

Если не вдаваться в технические подробности – шифрование, это секретные ключи, которыми оборачивается каждое сообщение. Если программно взломать сервер Viber, вместо обычных текстов можно увидеть непонятные каракули, которые расшифровываются только специальным ключом.

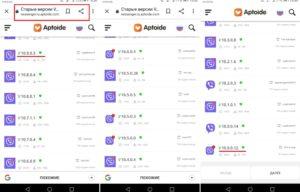

Важно. Старые версии Viber не поддерживают такой способ защиты.

Принцип работы сквозного шифрования

Защита сообщений в Вайбере работает по принципу end-to-end. Это современный способ защиты данных, который применяется во многих приложениях. В качестве дополнительной меры, на сервере Вайбер не хранятся истории сообщений, все послания сразу же удаляются после доставки получателю.

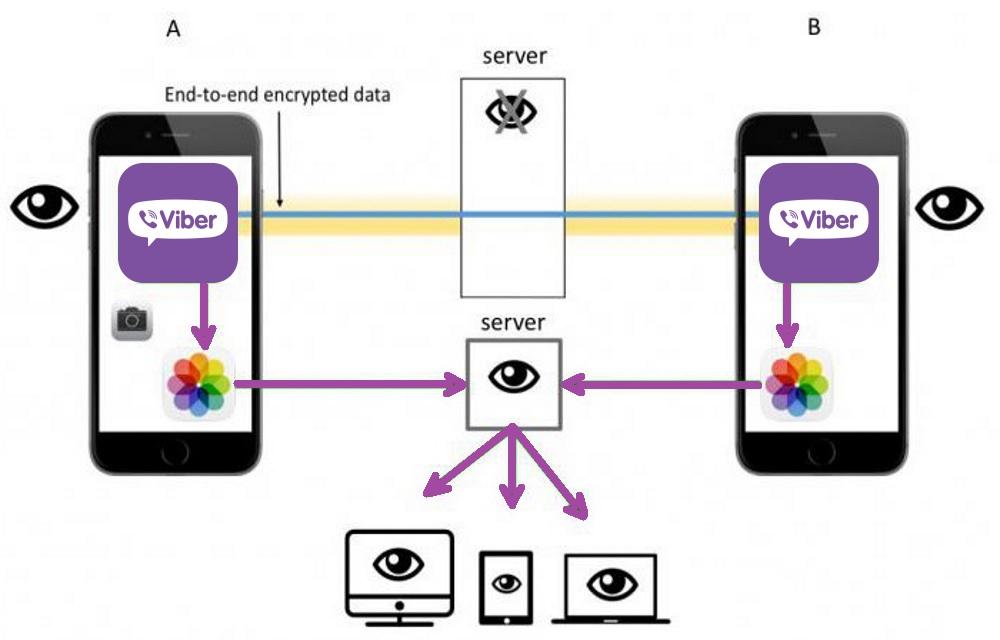

Примерная схема, как работает безопасность в Viber:

Что значит сквозное шифрование в Вайбере? Это не рекламный ход, функция реально работает и была внедрена разработчиками в 2016 году. Параметр помогает защитить переписку не только от мошенников, но и от правоохранительных органов (Viber многократно отказывал службам в доступе к ключам, о чем часто писали в новостях).

Внимание. Вайбер не требует оплаты за защиту. Переписываться в мессенджере можно бесплатно, функция защищает все переписки и активируется автоматически.

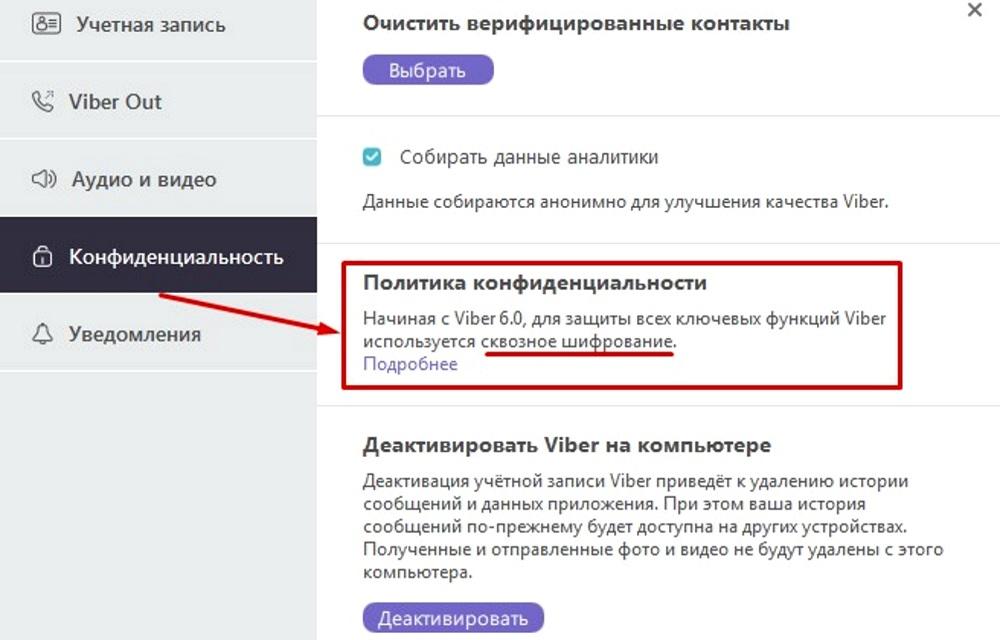

В каких версиях Viber есть защита

Что такое сквозное шифрование в Вайбере теперь известно. Это защита всех сообщений, которая не требует настройки. Но такая функция присутствует не во всех версиях мессенджера. Ее нет в устаревших сборках, которые не обновлялись до 2016 года.

В каких сборках мессенджера уже есть встроенная защита:

Обратите внимание. Отключить шифровку сообщений в Вайбере самостоятельно нельзя. Скачивайте только официальное приложение с сайта разработчиков или проверенных порталов. Взломанные версии из неизвестных источников могут оказаться с вирусом, тогда end-to-end будет работать некорректно, и мошенники получат доступ к SMS.

Как включить защиту в Вайбере

Защищенный Вайбер можно скачать бесплатно. Функция есть в каждой новой версии, и не потребует дополнительного вмешательства пользователя.

Как установить сквозное шифрование в Вайбере? Специально ничего делать не нужно, достаточно скачать последнюю сборку мессенджера на свой компьютер или телефон. Если устройство старое и не поддерживает новые версии, вышедшие после 2016 года, использовать защиту не получится.

Шифрование в Вайбере означает полную защиту переписки, однако и у такой технологии есть слабые места. Если пользователь хранит историю сообщений в облачном хранилище Google/iCloud, то за тайну переписки отвечает уже выбранный сервис и сам абонент. Сообщение об этом появляется во время настройки опции резервного копирования.

Как защитить сохраненную копию СМС? Придумайте сложный пароль в свое профиле Google или iCloud, для дополнительной защиты прикрепите резервный e-mail и номер телефона. Если есть подозрения во взломе хранилища, замените пароль на новый.

Что значит уведомление о сквозном шифровании в Viber? Оно говорит о том, что переписка надежно защищена. Как сделать сквозное шифрование в Вайбере? Для этого обновите свое приложение до последней версии или скачайте новую сборку через сайт разработчиков. Отключить функцию через меню нельзя.

Шифрование в viber

Открытые линии: Viber

Канал Viber позволяет создать открытую линию c помощью чат-бота Viber.

Для подключения канала Viber к открытым линиям Битрикс24 нам понадобится специальный параметр – Ключ, который выдается при создании бота Viber.

Создание чат-бота Viber для Битрикс24 происходит в партнерском аккаунте. Основные плюсы партнерского аккаунта – это простота создания бота и бесплатность, минусом же является отсутствие вашего бота в поиске Viber.

Создание бота Viber

Для начала создания бота Viber у вас уже должна быть учетная запись Viber, например приложение на телефоне или на компьютере. Если у вас ее нет, то нужно будет ее создать.

Нам понадобится аккаунт партнера Viber. Для этого нужно пройти регистрацию:

Регистрация аккаунта партнера Viber проста:

Если у вас уже есть партнерский аккаунт, то просто авторизуйтесь и переходите к пункту 2.

Не забудьте нажать кнопку Сохранить.

Как это работает

Клиент заходит к вам на сайт, где подключен виджет Битрикс24, и выбирает способ общения Viber:

Если у клиента установлен десктоп-приложение Viber или клиент заходит с мобильного телефона, то при клике на иконку Viber произойдет подключение бота в контакт-лист Viber и далее можно будет общаться через открытую линию.

Если у клиента не установлено десктоп-приложение Viber (что чаще всего бывает), то при при клике на иконку Viber в браузере ничего не произойдет. В таком случае, мы рекомендуем заходить на сайт с мобильного устройства или установить десктоп-приложение Viber – клик на иконке Viber откроет мобильное приложение Viber, и ваш бот добавится в контакты клиента.

У оператора весь диалог также происходит в чате на портале (в десктоп- и в мобильном приложении Битрикс24):

Для подключения Открытых линий в коробочной версии Битрикс24 необходимо сделать предварительные настройки сервера и модулей портала.

Особенности использования канала Viber:

Спасибо, помогло! Спасибо Не помогло Очень жаль Оставить отзыв

Уточните, пожалуйста, почему:

Это не то, что я ищу

Очень сложно и непонятно

Принцип работы сквозного шифрования

Сквозное шифрование – это способ защиты переписки. Вся информация шифруется при отправке с телефона одного абонента и расшифровывается при получении другим абонентом на его аппарате.

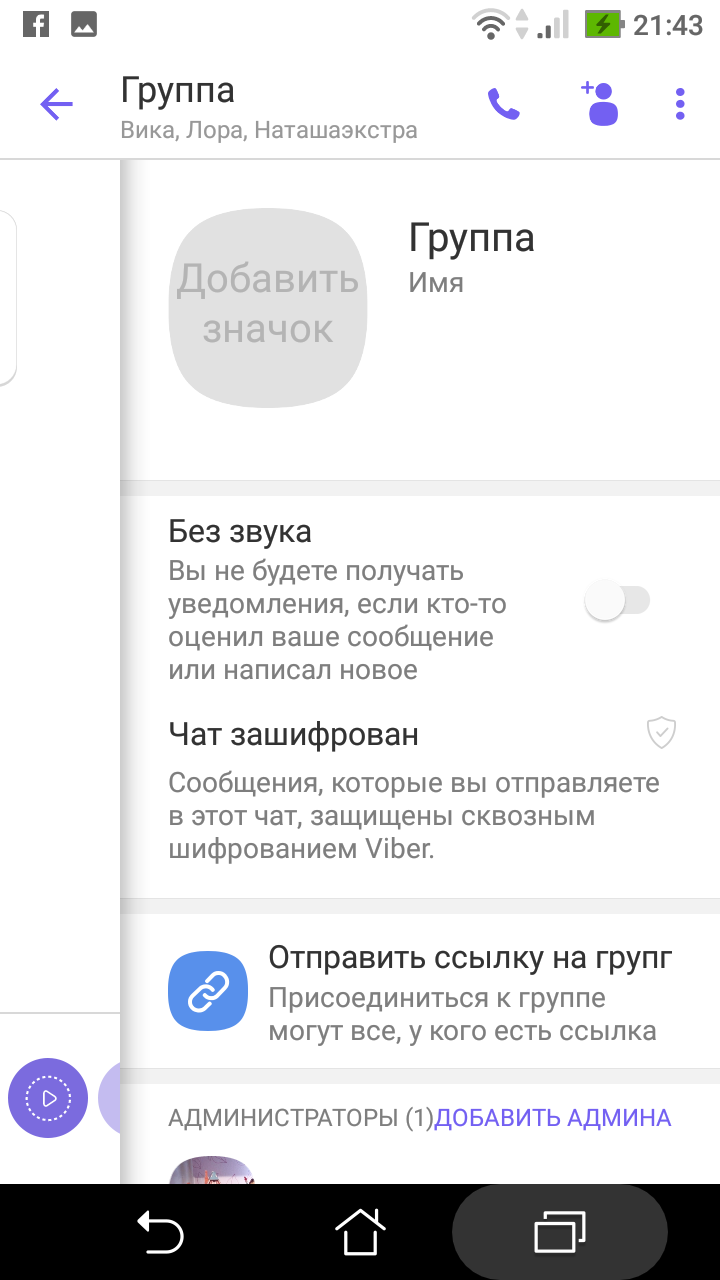

Никаких дополнительных действий для включения этой функции не понадобится. Она устанавливается по умолчанию после активации приложения и действует на личное общение, групповые чаты, голосовые и видеозвонки.

Эта технология создает канал, в котором вместо простого и понятного текста используется зашифрованный код. Ключ для расшифровки кода есть только в участников диалога. Данные проходят от одного пользователя к другому через сервер «Вайбера». Ни сам сервис, ни интернет-провайдер, ни тот, кто попытается взломать Вайбер, не смогут прочитать этот код.

Сквозная защита работает на всех подключенных к профилю устройствах. Если вы пользуетесь приложением одновременно на телефоне, планшете или ноутбуке, защищенный канал подключается для всех устройств.

Для чего нужно

Этот механизм используется для постоянной защиты конфиденциальности и целостности передачи информации. Конфиденциальность поддерживается тем, что доступ к оригинальном тексту сообщения есть только в участников беседы. Никто не должен иметь возможность их дешифровки.

Целостность гарантирует защиту от целенаправленных атак или случайных изменений.

Любое искаженное сообщение будет считаться поврежденным и небезопасным. Система отклонит его отправку.

До появления этой функции безопасность переписки выглядела так. Данные зашифровывались – отправлялись на сервер мессенджера – там расшифровывались, сохранялись в историю – снова зашифровывались – попадая к получателю, опять расшифровывались.

В цепочке появлялось третье лицо, так как поддержка сервиса имела доступ к переданным сообщениям.

На данный момент политика компании гарантирует полную приватность. Зашифрованную информацию она лишь хранит на своих серверах, но не может собрать, продать и распространить ее для передачи посторонним лицам. Сообщения не расшифровываются сервером, а история переписки хранится на тех устройствах, которые использовались для общения.

Суть End-To-End encryption

End-to-end encryption, шифрование end-to-end, сквозное шифрование, оконечное абонентское шифрование – обозначения одного процесса.

Суть его в том, что все пользовательские сообщения защищены шифрованием в «Вайбере». Сервис автоматически генерирует ключи для обмена зашифрованной информацией. Это происходит, когда вы устанавливаете приложение и начинаете общаться.

Ключи разделяются на открытые (публичные) и закрытые (приватные) и хранятся на гаджете.

Принцип работы для собеседника остается таким же.

Функция сквозного шифрования работает только при передаче данных. Когда информация приходит на ваш телефон, кодирование перестает действовать.

Приватные ключи

Во время переписки пользователей используется специальная криптография, шифрующая данные. Viber автоматически создает различные пары 256-битных ключей, называемых публичными и приватными. Публичный ключ отправляется на сервер.

Программа постоянно меняет сессионные ключи. Сгенерированные раньше повторно не используются. Один определенный ключ шифрует свою небольшую порцию сообщений. Этим обеспечивается прямая и обратная секретность – дополнительная защита данных.

Если злоумышленники смогут подобрать ключ, то расшифрованы будут только те сообщения, которые закодированы этим ключом. Ни предыдущая переписка, ни будущий обмен сообщениями не пострадают.

Можно ли убрать сквозное шифрование

Шифрование подключается еще на этапе установки. Мессенджер будет шифровать сообщения хоть на мобильном телефоне, хоть на компьютере.

Отключение этой функции невозможно. Единственный вариант убрать end-to-end encryption в «Вайбере» – установить старую версию приложения, без такой защиты.

Что это за функция?

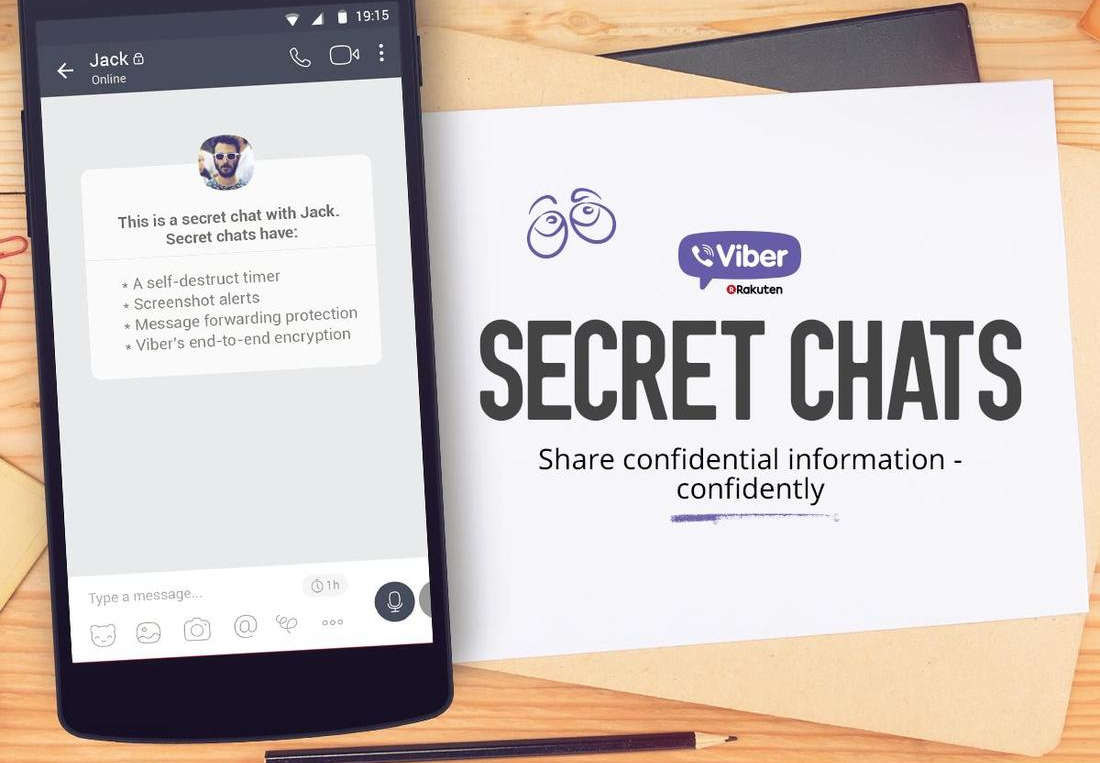

Еще с 2016 года, все текстовые, голосовые и видео чаты в Viber шифруются. Такая защита охватывает все без исключения учетные записи клиентов этого приложения. С выходом обновлений, уровень защиты только растет, а в последнем апдейте, пользователей решили предупредить об этом.

Уведомление “Сообщения в этом разговоре зашифрованы” означает что в вашей версии присутствует сквозное шифрование (End-to-End) для чатов и звонков. Эта технология позволяет шифровать данные в тот момент, когда они отправляются с одного устройства и до тех пор, пока не достигнут нужного получателя. Все эти данные не могут быть перехвачены в процессе передачи, причем даже сам сервис Viber не имеет к ним доступ. Такими данными являются все типы сообщений, фото, видео, голосовые и видеозвонки.

Сообщение о шифровании вашего разговора

Сам же уровень безопасности отображается в виде значка, который может сигнализировать о следующем:

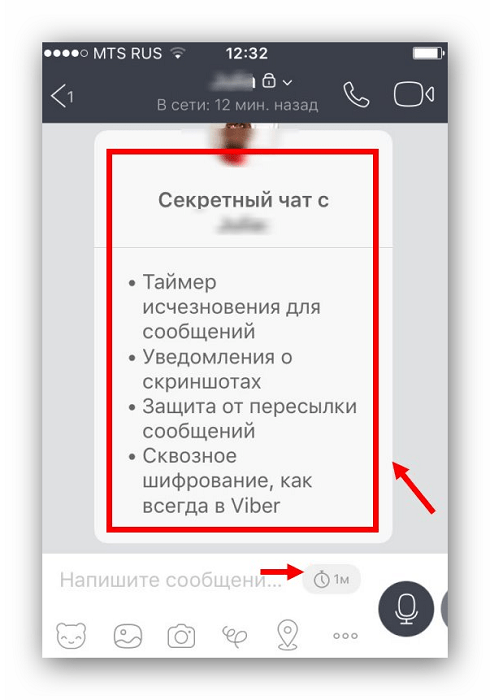

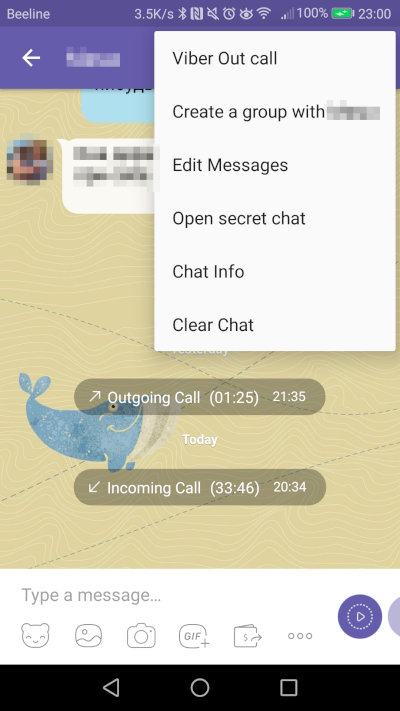

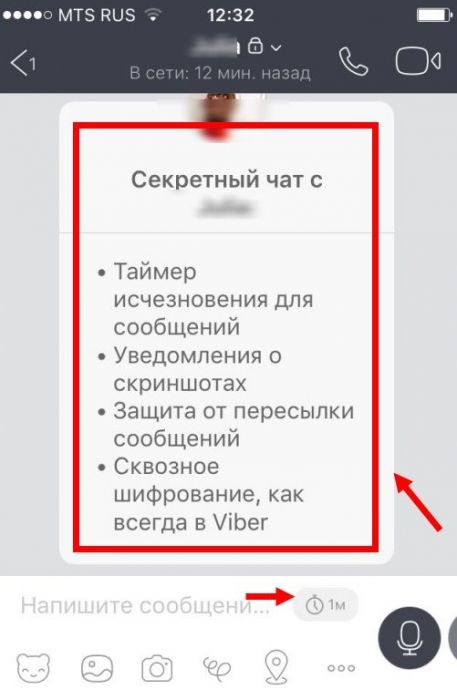

Что значит и как работает секретный чат в Viber?

Правда, многие все еще до конца не понимают, что это вообще такое. Как оно работает, зачем нужно и что в нем такого особенного. Поэтому сегодня мы расскажем о том, что значит «секретный чат» в Viber, как его создать и удалить. Какие особенности он привносит в процесс переписки и как вообще использовать такую функцию.

На самом деле, в этом нет ничего сложного. Это лишь добавляет обычным пользователям больше возможностей для общения и ощущение абсолютной безопасности. А в наше время этого особенно не хватает.

А начнем мы с объяснения, что это вообще такое и зачем данная функция нужна пользователям. Приватность и конфиденциальность в мессенджерах, одним из которых является и Viber, сейчас ценится даже больше приятного интерфейса.

Зачем нужны секретные чаты?

Дело в существовании всевозможных хакеров и других людей, которые хотели бы прочитать Ваши переписки с другими пользователями. Им это нужно, чтобы получить конфиденциальную информацию. И потом, использовать ее в в целях шантажа или мошенничества. Конечно, никому не хотелось бы стать их жертвой.

Поэтому многие стремятся всячески защитить свои переписки и личные данные. Благо, возможности и механизмы защиты растут. Улучшаются и эволюционируют, поэтому обычным людям становится все проще, а мошенникам все тяжелее. Одним из таких механизмов и является секретный чат в Viber.

Чем секретный чат отличается от обычного?

Эти беседы отличаются особой защищенностью. Вы можете не беспокоиться о том, что переписку прочитает кто-то посторонний. Потому что у секретных чатов есть несколько отличительных особенностей, которые гарантируют приватность.

Это идеально подходит для личных переписок и конфиденциальных разговоров. Тех, в которых Вам не хотелось бы, чтобы обсуждаемая информация утекла к посторонним людям. В остальном, это обычный диалог, который мало отличается от обычных.

Помимо повышенных мер приватности, в них не будет ничего нового. И Вам не придется привыкать к другому интерфейсу, принципу написания или отправки сообщений.

Несмотря на то, что возможности секретных чатов в Viber позволяют нам вести защищенный диалог, не беспокоясь о приватности, Telegram все еще считается более приятным и функциональным, в этом плане.

Кстати, мы недавно рассказывали о том, как работают беседы с аналогичным названием в данном мессенджере. Рекомендуем ознакомиться с этой статьей.

Signal и его аналоги

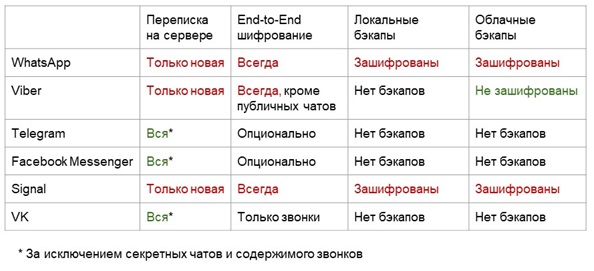

Предоставляемое Signal сквозное шифрование сегодня применяется как в одноименном мессенджере от Open Whisper Systems, так и во многих сторонних: WhatsApp, Facebook Messenger, Viber, Google Allo, G Data Secure Chat — все они используют оригинальную или слегка модифицированную версию Signal Protocol, иногда давая им собственные названия. Например, у Viber это протокол Proteus — по сути, тот же Signal с другими криптографическими примитивами.

Однако при схожей реализации сквозного шифрования приложение может компрометировать данные другими способами. Например, WhatsApp и Viber имеют функцию резервного копирования истории переписки. Вдобавок WhatsApp отправляет статистику общения на серверы Facebook. Защита у локальной и облачной копии переписки формальная, а метаданные вообще никак не шифруются — об этом открыто говорится в лицензионном соглашении.

По метаданным видно, кто с кем общается и как часто, какие устройства для этого использует, где при этом находится и так далее. Это огромный пласт косвенной информации, которую можно использовать против собеседников, считающих свой канал связи защищенным

Например, АНБ неважно, какими именно словами подозреваемый поздравил Ассанжа с оставлением Обамы в дураках и что Джулиан ему ответил. Важно то, что они переписываются

Как уже говорилось выше, все мессенджеры периодически меняют сессионные ключи шифрования, и это нормальный процесс. Основной же ключ может смениться, если собеседник перебрался на другое устройство, надолго ушел в офлайн… или кто-то начал писать от его имени, угнав аккаунт.

В оригинальном приложении Signal всем участникам беседы в таком случае отправляется уведомление о смене ключа. В WhatsApp и других мессенджерах эта настройка по умолчанию отключена, так как она не несет большинству пользователей значимой информации. Также ключ меняется при долгом отсутствии собеседника онлайн — это и баг, и фича одновременно.

Как писал по этому поводу исследователь из Калифорнийского университета в Беркли Тобиас Бёлтер (Tobias Boelter), при атаке на сервис возможно создать новый ключ и получить сообщения вместо адресата. Более того, то же самое могут сделать и сами операторы серверов WhatsApp — например, по запросу спецслужб.

Разработчики протокола Signal опровергают выводы Бёлтера и встают на защиту WhatsApp. По их словам, подмена ключа дает доступ только к недоставленным сообщениям. Слабое утешение.

Включить уведомление о смене ключа можно в настройках, вот только на практике этот режим параноика вряд ли что-то даст. Мессенджер уведомляет о смене ключа только после повторной отправки сообщений. Считается, что так удобнее самим пользователям.

Вариант 1. Оформи подписку на «Хакер», чтобы читать все материалы на сайте

Подписка позволит тебе в течение указанного срока читать ВСЕ платные материалы сайта.

Мы принимаем оплату банковскими картами, электронными деньгами и переводами со счетов мобильных операторов.

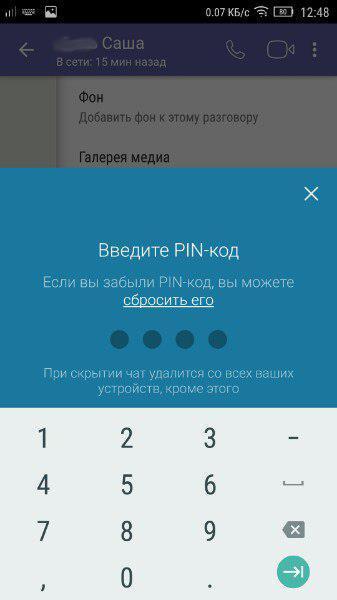

Отключение защитного механизма

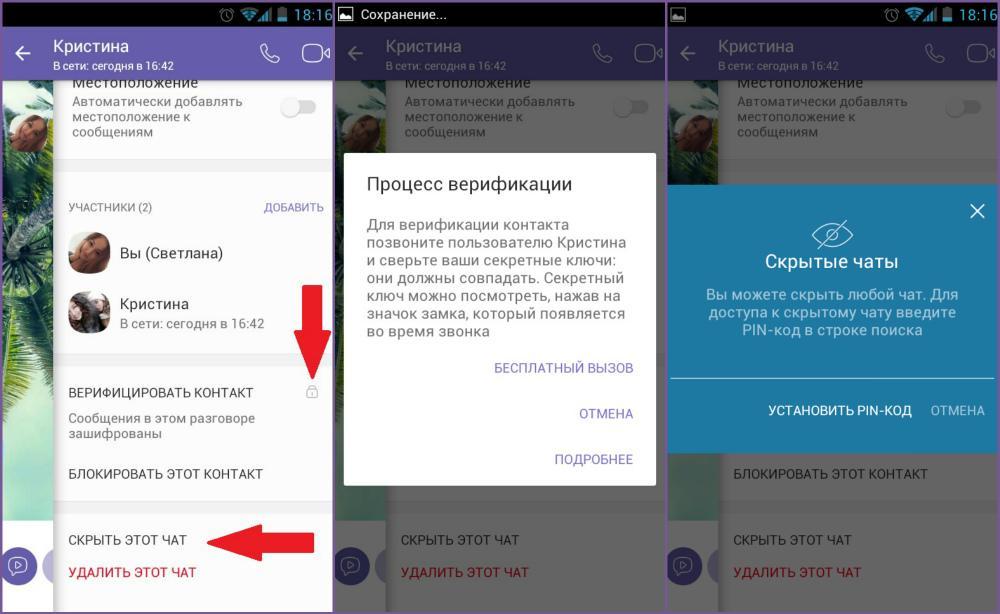

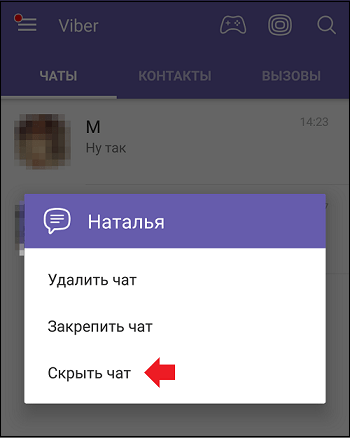

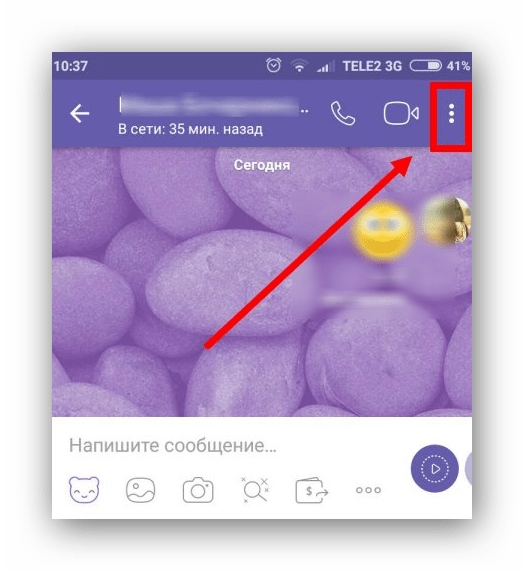

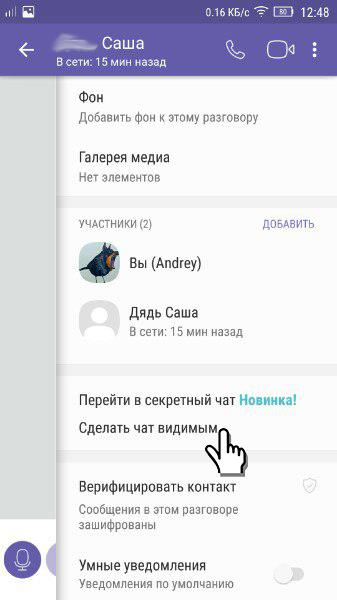

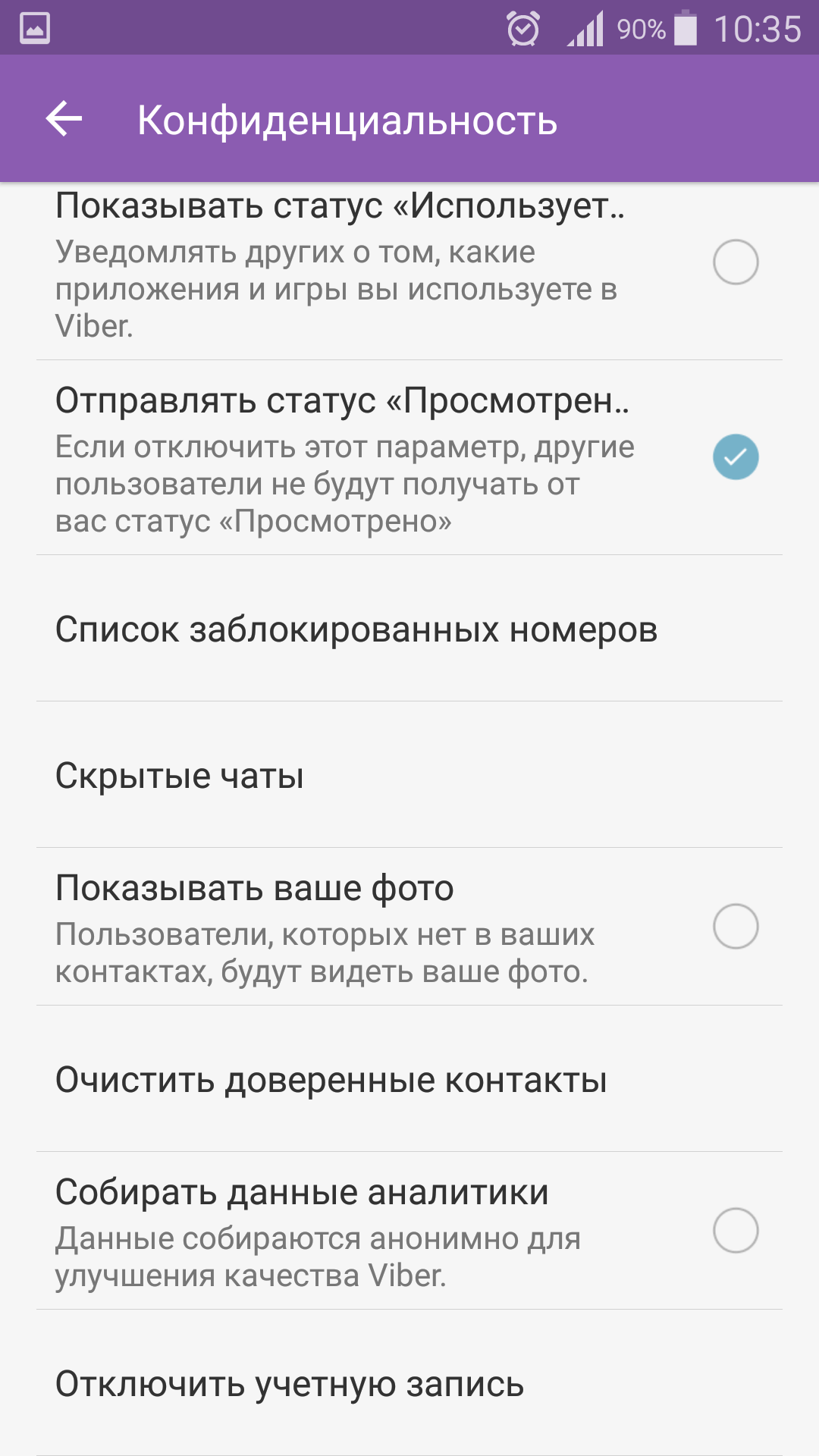

Последний вопрос заключается в том, как убрать в Вайбере зашифрованные сообщения и сделать их обычными. Это позволит показывать все сообщение как обычные. Однако следует учитывать, что уровень безопасности снизится. Алгоритм действий следующий:

Разговор станет открытый и система перестанет требовать авторизацию.

В Viber шифрование стало еще одним аргументом, чтобы выбрать его в качестве главного коммуникатора. Остается добавить, что лучше хорошо запомнить созданный пин-код, поскольку восстановить его будет невозможно и конечно – не сообщать о нем посторонним лицам. Поскольку в таком случае гарантировать конфиденциальность не сможет никто, даже разработчики.

WARNING

Вся информация в этой статье предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

Еще в 2004 году наш соотечественник Никита Борисов совместно с Ианом Голдбергом разработал универсальный криптографический протокол для систем мгновенного обмена сообщениями. Протокол получил название OTR (Off-the-Record Messaging) и начал открыто распространяться под лицензией GPL в виде готовой библиотеки. В дальнейшем OTR стал основой других популярных протоколов с дополнительными методами повышения безопасности. В частности, протокола Signal, ранее известного как TextSecure. На базе Signal работает и большинство других современных мессенджеров.

Как убедиться в безопасности связи

За последнее десятилетие средства шпионажа настолько развились, что обычные пользователи вынуждены активно заботиться о защите личной информации. После громких скандалов из-за кражи данных пользователей из социальных сетей иллюзия безопасности окончательно развеялась.

Безопасность общения через приложение сводится к выполнению трех условий, относящихся к передаче текста, голосовым и видеозвонкам.

Вся информация передается зашифрованной. Когда вы отправляете текст, звук или видео, они пересылаются получателю в таком виде, который исключает возможность расшифровать их где-либо, кроме ваших двух устройств. Они станут доступны после получения адресатом только в этом разговоре, а не где-либо кому-то другому во время пересылания.

Только вы и ваш абонент получаете доступ к информации. Шифрованная передача – это хороший способ обезопасить данные. Но настоящая безопасность гарантирует, что никто, кроме получателя, не может обладать ключом для расшифровки. Главным подозреваемым сразу становится поставщик услуг, анализирующий коммуникацию, собирающий сведения о ваших привычках и качествах личности, что означает незаметное вторжение в вашу жизнь. Хотя это сложно назвать взломом, но можно предположить, что никто не хотел бы, чтобы его переписку читал, собирал и анализировал поставщик услуг связи.

Человек, с которым вы общаетесь, действительно тот, за кого себя выдает; он подтверждает, что ваш диалог зашифрован

Для надежной защиты данных важно знать, что человек, с которым ведется диалог, также работает с защищенным устройством. Вы не должны заботиться о том, как зашифровать сообщения в Вайбере, они шифруются по умолчанию

Лучшие приложения для чатов предоставляют для этого специальную функцию: на обоих устройствах для подтверждения безопасности должен быть введен один пин-код.

Эти три условия гарантируют, что общение является безопасным, и что компания поставщик услуг не использует вашу информацию для личной выгоды или продажи.

Принципы шифрования переписки

Концептуально все криптографические способы защиты переписки должны обеспечивать как минимум два базовых свойства: конфиденциальность и целостность сообщений. Конфиденциальность подразумевает, что только собеседники могут расшифровать сообщения друг друга. Ни интернет-провайдер, ни разработчик мессенджера, ни какая-то иная третья сторона не должны иметь технической возможности выполнять дешифровку за разумное время. Целостность обеспечивает защиту от случайных искажений и целенаправленных атак подмены. Любое измененное при передаче сообщение будет автоматически отклонено принимающей стороной как поврежденное и утратившее доверие.

В современных протоколах обмена мгновенными сообщениями также решаются дополнительные задачи, повышающие удобство и безопасность. В протоколе Signal и его ближайших аналогах это такие свойства, как асинхронность передачи, прямая и обратная секретность.

Наверняка ты замечал, что в мессенджерах доставляются пропущенные сообщения. Они приходят даже в том случае, если ты беседовал в групповом чате и вдруг надолго отключился посреди разговора. Это и есть асинхронность: сообщения шифруются и доставляются независимо друг от друга. При этом за счет временных меток и некоторых дополнительных механизмов сохраняется их логическая последовательность.

Такое свойство, как прямая секретность, подразумевает, что при компрометации ключа шифрования текущего сообщения с его помощью нельзя будет расшифровать предыдущую переписку. Для этого у мессенджеров часто меняются сессионные ключи, каждый из которых шифрует свою небольшую порцию сообщений.

Аналогично обратная секретность обеспечивает защиту будущих сообщений при компрометации текущего ключа. Новые ключи генерируются таким образом, что их взаимосвязь с предыдущими вычислить крайне сложно.

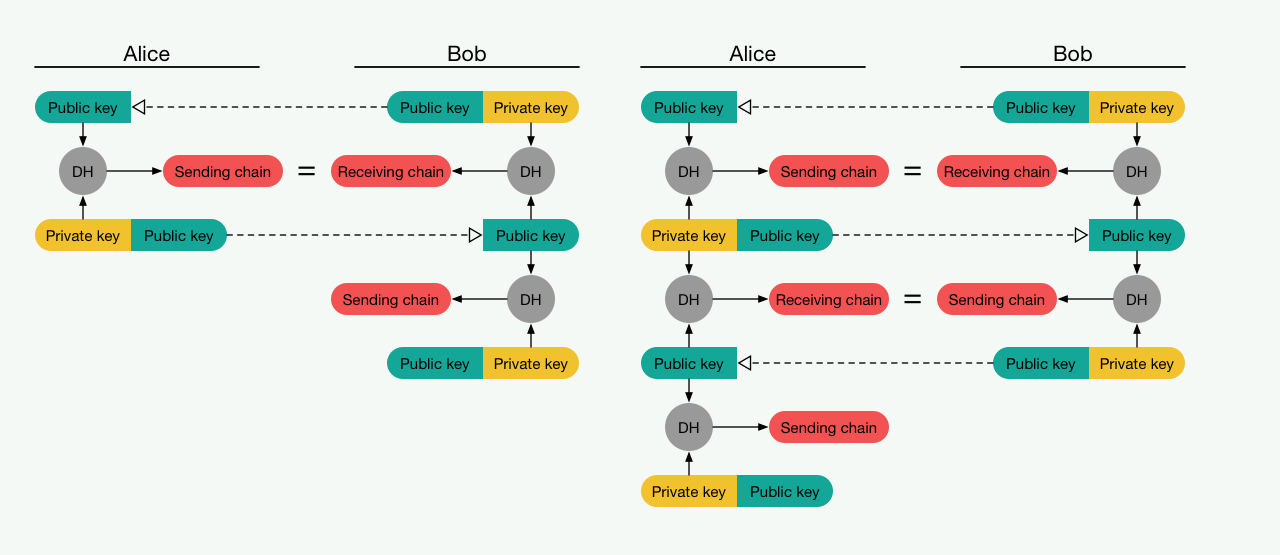

Прямая и обратная секретность реализованы в современных механизмах управления ключами. В протоколе Signal для этого используется алгоритм «Двойной храповик» (Double ratchet, DR). Он был разработан в 2013 году консультантом по криптографии Тревором Перрином (Trevor Perrin) и основателем Open Whisper Systems Мокси Марлинспайком (Moxie Marlinspike).

Название является отсылкой к механической шифровальной машине Enigma, в которой использовались храповики — шестеренки с наклонными зубцами, двигающиеся только в одном направлении. За счет этого в шифровальной машине исключалось состояние шестеренок, повторяющее одно из недавно использованных.

По аналогии с ними «цифровой храповик» также препятствует повторному использованию прежних состояний шифрсистемы. DR часто меняет сессионные ключи, при этом не давая повторно использовать ранее сгенерированные. Этим он как раз и обеспечивает прямую и обратную секретность, то есть дополнительную защиту отдельных сообщений. Даже в случае удачного подбора одного сессионного ключа атакующая сторона сможет расшифровать только зашифрованные им сообщения, а это всегда малая часть переписки.

В протоколе Signal реализовано и множество других интересных механизмов, описание которых выходит за рамки статьи. С результатами его аудита можно ознакомиться здесь.