Тип сканирования, Сканирование smart, Выборочное сканирование – Инструкция по эксплуатации ESET NOD32 Cybersecurity

Страница 11: Объекты сканирования, Профили сканирования

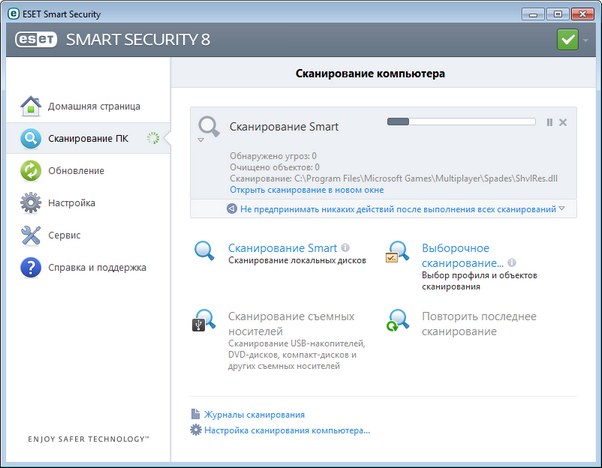

4.1.2.1 Тип сканирования

Доступны два типа сканирования компьютера по

требованию. Тип

проверить систему без настройки каких-либо параметров.

Тип

предопределенный профиль сканирования и указать

объекты, которые нужно проверить.

4.1.2.1.1 Сканирование Smart

Режим сканирования Smart позволяет быстро запустить

сканирование компьютера и очистить зараженные файлы

без вмешательства пользователя. Главным

преимуществом этого метода является простота

использования без детальной настройки параметров

сканирования. Функция сканирования Smart проверяет все

файлы во всех папках и автоматически очищает или

удаляет обнаруженные вирусы. При этом автоматически

используется уровень очистки по умолчанию.

Дополнительную информацию о типах очистки см. в

разделе

4.1.2.1.2 Выборочное сканирование

решением в том случае, если нужно указать параметры

сканирования (например, объекты и методы

сканирования). Преимуществом такого сканирования

является возможность детальной настройки параметров.

Различные конфигурации можно сохранить в виде

пользовательских профилей сканирования, которые

полезны, если сканирование выполняется регулярно с

одинаковыми параметрами.

Чтобы указать объекты сканирования, выберите пункт

в древовидной структуре. Объекты сканирования можно

также определить более точно. Для этого укажите пути к

папкам и файлам, подлежащим сканированию. Если

требуется только просканировать систему без выполнения

дополнительных действий по ее очистке, выберите

параметр

«Сканировать без очистки»

выбрать один из трех уровней очистки в разделе

Пользователям, не имеющим достаточного опыта работы с

антивирусными программами, не рекомендуется

выполнять выборочное сканирование.

4.1.2.2 Объекты сканирования

Дерево объектов сканирования позволяет выбрать файлы

и папки, которые необходимо проверить на наличие

вирусов. Выбор папок может также осуществляться в

соответствии с параметрами профиля.

Объекты сканирования можно определить более точно,

введя путь к папкам или файлам, подлежащим

сканированию. Выберите объекты сканирования в дереве,

содержащем все доступные на компьютере папки.

4.1.2.3 Профили сканирования

Предпочтительные настройки сканирования можно

сохранить для использования в будущем. Рекомендуется

создать отдельный профиль для каждого регулярно

используемого набора параметров (с различными

объектами и методами сканирования и т. д.).

Чтобы создать профиль, выберите пункт

«Ввести настройки приложения. »

и выберите команду

рядом со списком существующих профилей.

Информацию о создании профиля, соответствующего

конкретным требованиям, и описание каждого параметра

сканирования см. в разделе

Пример. Предположим, пользователю требуется создать

собственный профиль сканирования, причем

конфигурация сканирования Smart частично устраивает

его, однако ему не требуется сканировать упаковщики или

потенциально небезопасные программы, но нужно

применить тщательную очистку. В диалоговом окне

«Список профилей модуля сканирования по

требованию»

Сканирование компьютера

Модуль сканирования компьютера по требованию является важной частью решения, обеспечивающего защиту от вирусов. Он используется для сканирования файлов и папок на компьютере. С точки зрения обеспечения безопасности принципиально важно выполнять сканирование компьютера регулярно, а не только при возникновении подозрений о заражении. Рекомендуется регулярно выполнять полное сканирование компьютера для обнаружения вирусов, которые не были найдены защитой файловой системы в режиме реального времени при записи на диск. Это может произойти, если в тот момент защита файловой системы в режиме реального времени была отключена, база данных сигнатур вирусов была устаревшей или же файл не был распознан как вирус при сохранении на диск.

Сканирование Smart

Сканирование Smart позволяет быстро запустить сканирование компьютера и очистить зараженные файлы без вмешательства пользователя. Преимущество сканирования Smart заключается в том, что оно удобно в выполнении и не требует тщательной настройки сканирования. При сканировании Smart проверяются все файлы на локальных дисках, а также автоматически очищаются или удаляются обнаруженные заражения. Для уровня очистки автоматически выбрано значение по умолчанию. Дополнительную информацию о типах очистки см. в разделе Очистка.

Выборочное сканирование

Выборочное сканирование позволяет указать параметры сканирования, такие как объекты и методы сканирования. Преимуществом выборочного сканирования является возможность подробной настройки параметров. Конфигурации можно сохранять в пользовательских профилях сканирования, которые удобно применять, если регулярно выполняется сканирование с одними и теми же параметрами.

Сканирование съемных носителей

Подобно сканированию Smart данная функция быстро запускает сканирование съемных носителей (таких как компакт-диски, DVD-диски, накопители USB), которые подключены к компьютеру в данный момент. Это может быть удобно при подключении к компьютеру USB-устройства флэш-памяти, содержимое которого необходимо просканировать на наличие вредоносных программ и других потенциальных угроз.

См. главу Ход сканирования для получения дополнительных сведений о процессе сканирования.

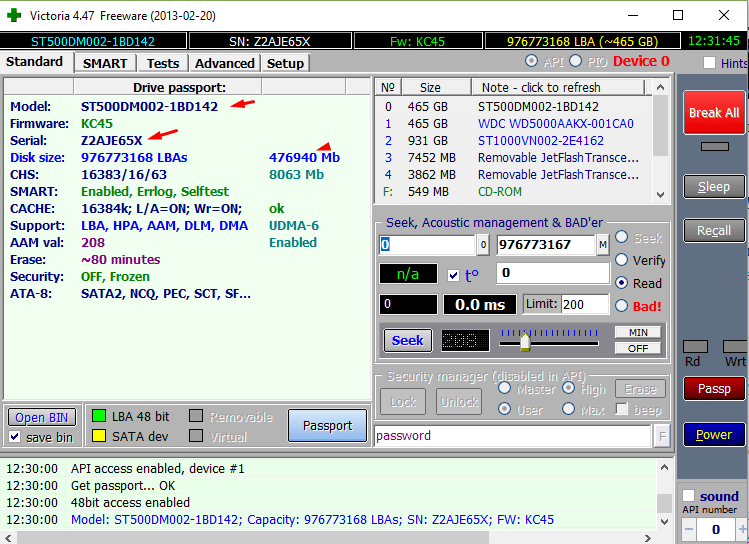

Проверка SMART HDD диска с помощью программы Виктория, тест поверхности

Привет, друзья! Один хороший человек попросил посмотреть его жесткий диск. Диск емкостью 500 Гб, Seagate, выкидывать такой жалко. Система стала жутко тормозить. Позже Windows перестала с него нормально загружаться, запуск долгий, автоматическое восстановление при загрузке результатов не давало. Появились равномерные стуки. Они хорошо ощущаются, если приложить ладонь (очень мощный инструмент для анализа всего и вся 🙂 🙂 🙂 ).

Проверять диск средствами Windows уже не стал — система не запускается. По возможности, друг попросил сохранить данные и спасти диск. Сегодня поделюсь опытом на эту тему. Сегодня Вы узнаете:

Как проверить SMART жесткого диска с помощью программы Виктория

Обычно самую объективную информацию о состоянии можно получить и без тестирования поверхности — достаточно получить данные с системы S.M.A.R.T жесткого диска. По этим данным можно сразу сказать — есть ли смысл начинать исправлять ошибки поверхности или нет. А так же оценить общее состояние устройства, сколько оно может еще проработать.

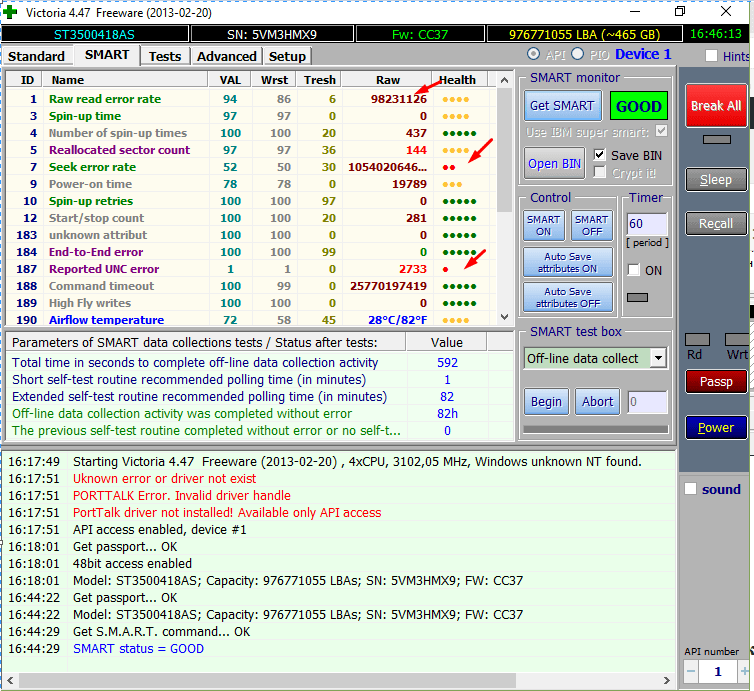

Для того, чтобы протестировать диск, его было решено подключить к компьютеру через дополнительный шлейф в одно из гнезд на материнской плате. Перезагружаем компьютер и запустим программу Victoria 4.47 для Windows от имени Администратора, проанализируем S.M.A.R.T

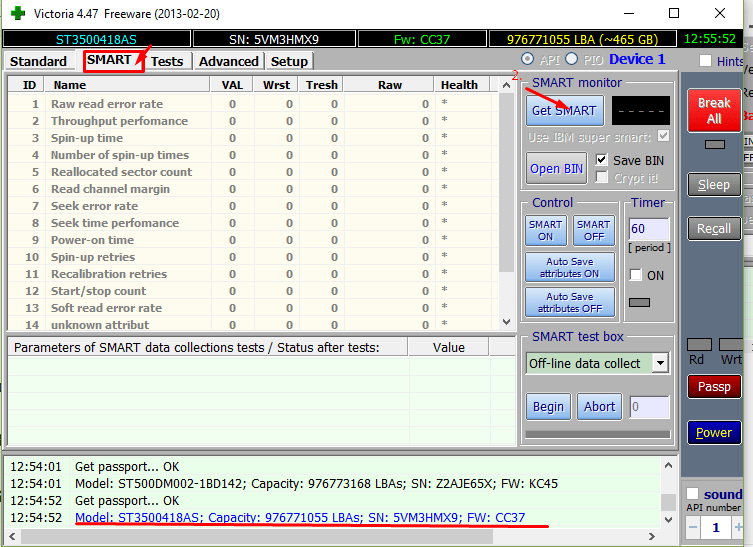

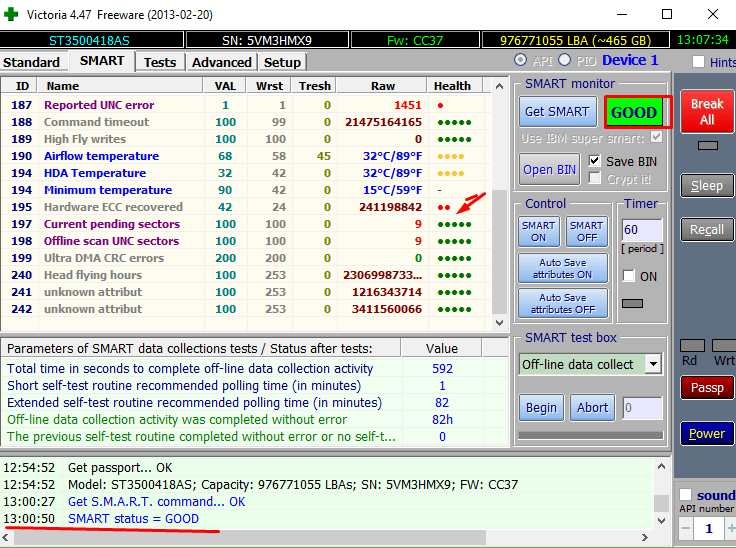

Для того, чтобы оценить общее состояние диска, нужно выбрать сначала нужный диск из списка слева (номер диска обычно на корпусе у меня нужный диск SN5VM3HMX9).Запустим программу и перейдем на вкладку SMART:

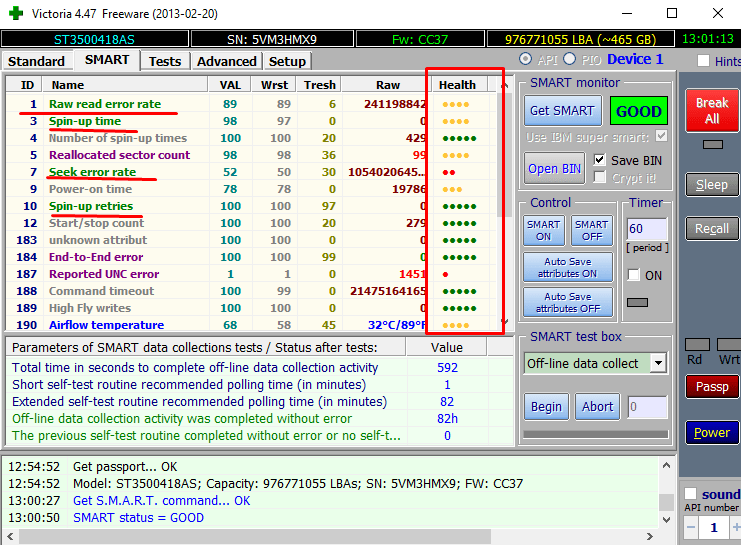

Чтобы получить данные жмем на кнопку GET SMART (получить смарт):

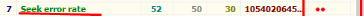

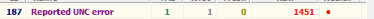

Обращаем внимание на столбец health (здоровье), на столбец Name (имя атрибута). По традиции разработчик программы обозначил имена жизненно-важных параметров диска зеленым шрифтом. Так же по псеводграфическим шкалам визуально оценивается и общее состояние в графе health. Зеленый цвет — хорошо, желтый плохо. Красный — очень плохо. Пролистываем ниже:

Программа выдала у этого диска хороший «смарт». Но это не так. Я бы сказал, что S.M.A.R.T программа вернула, и это уже хорошо, потому что в запущенных случаях он вообще может не считывается. С этого диска СМАРТ считывался 23 секунды — это очень долго. Давайте разбираться, почему. Для начала нужно понять, что означают все эти характеристики, особенно выделенные зеленым цветом.

Обратил внимание, что после подключения этого диска к компьютеру система стала долго грузиться, и гораздо медленнее работать. Типичные симптомы для «битого жизнью» жесткого диска.

Параметр

Параметр

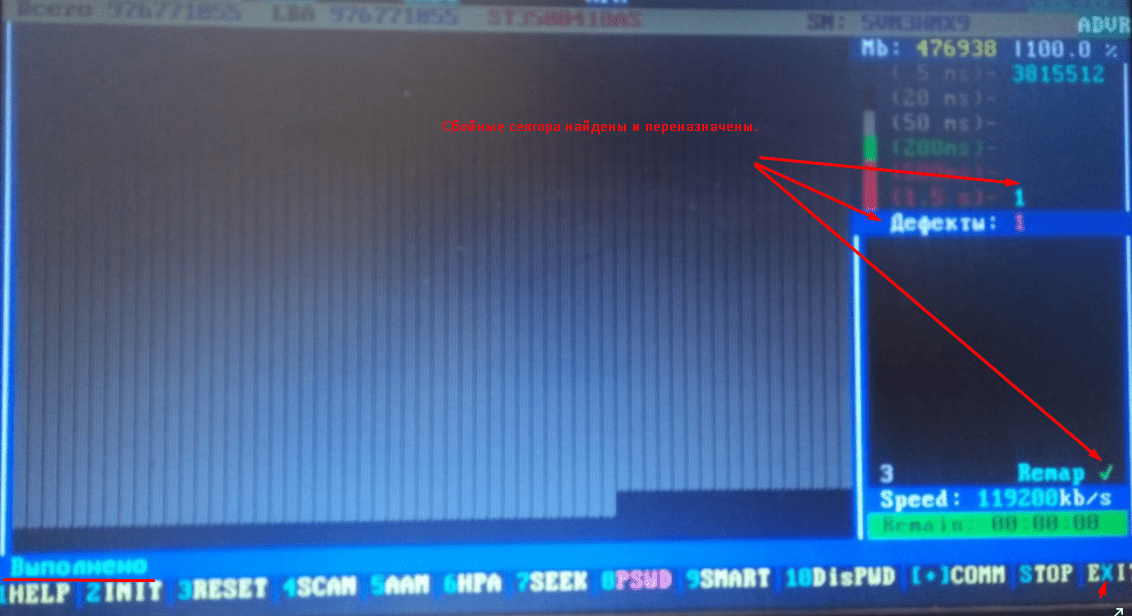

Поверхность этого диска не содержит много битых секторов, но что-то вызвало сбои. Может быть умирает потихоньку механика магнитных головок. Попробуем пробежаться тестами и посмотрим, как измениться S.M.A.R.T. после тестирования Запускаем сканирование из под DOC, версию 3,5.

Как вылечить жесткий диск программой Виктория версии 3.5?

Мы уже говорили, что сегодня самый важный для нас параметр в S.M.A.R.T — это количество переназначенных секторов. Когда сектор становится битым (Bad blok) программа Victoria этот сектор на диске находит, вычисляет его координаты и помечает как сбойный. Обращения к этом сектору больше не происходит — система его больше не видит. И тормозов нет. А в SMART записывается соответствующая информация. На этом принципе основана работа программы.

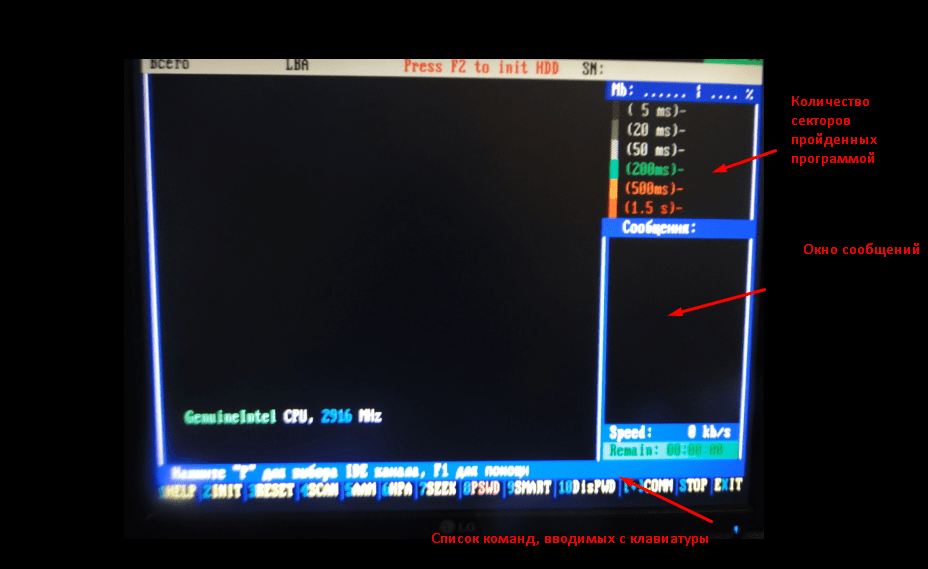

Но количество резервных адресов не бесконечно, поэтому в тот момент, когда они израсходованы полностью, диск вылечить уже будет нельзя — нужно будет успеть скопировать с него важную информацию, пока это возможно. В нашем случае количество секторов еще не израсходовано. После запуска программа выглядит так:

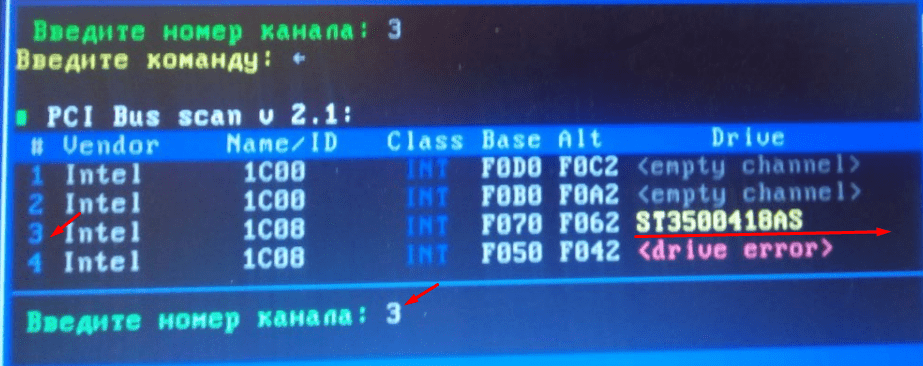

Сначала нужно выбрать диск, который мы будем проверять. Для этого на клавиатуре нажимаем клавишу P (английский алфавит):

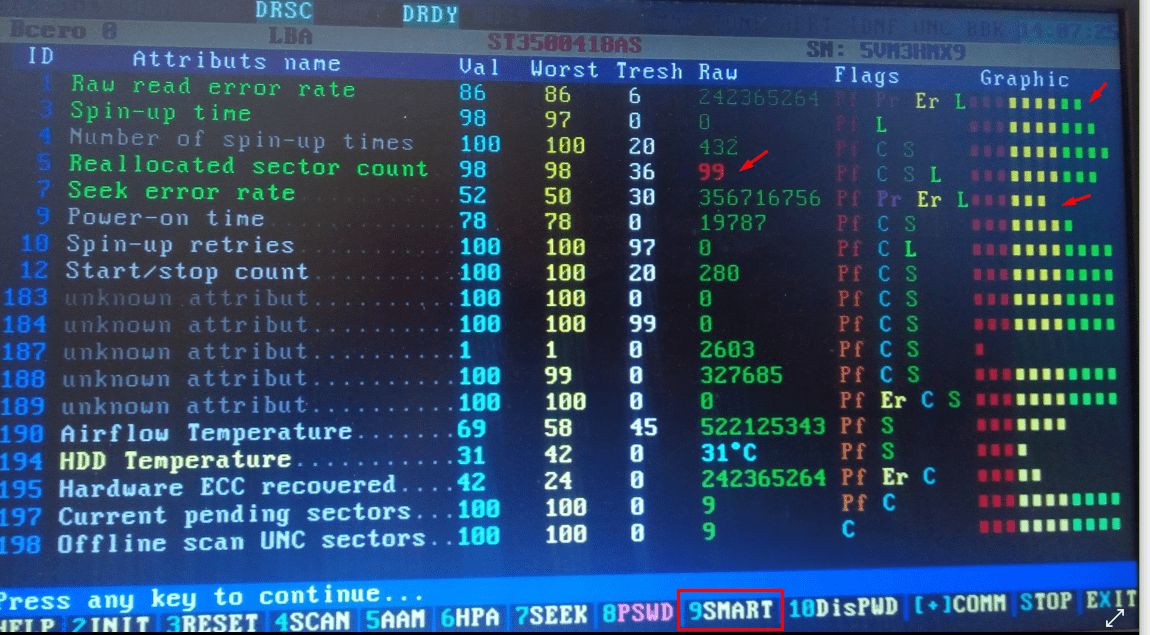

Наш диск висит на третьем канале, соответственно мы с клавиатуры вводим цифру «3» и нажимаем «Enter«. После этого программа поймет, какой диск Вы выбрали, и с ним можно будет работать. Внизу экрана есть список команд. Если нажать F9, мы вызовем тот же S.M.AR.T.:

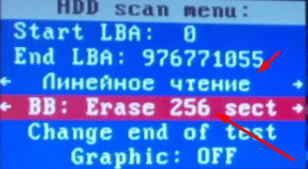

Некоторые показатели отличаются от предыдущих, но атрибут ID7 выглядит так же. Графическое отображение здоровья так же отличается, но можно разобраться — где мало зеленых квадратов, там дела плохи. Идем дальше. Так как SMART этого диска сказал нам, что он не надежен, использовать его для установки Windows я уже не буду. И с этого диска я уже заранее скопировал нужную информацию, для того чтобы ее не потерять в процессе. Попытаемся вылечить диск, насколько это возможно. Нажимаем клавишу F4, вызовем окно настроек сканирования:

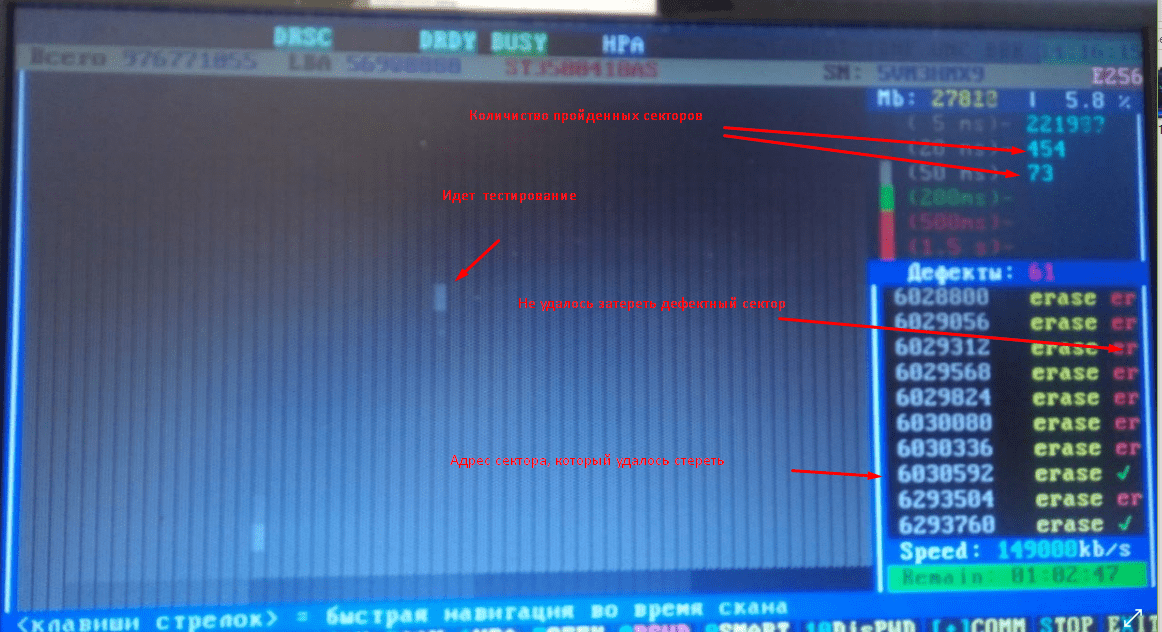

Для запуска проверки нажимаем CTRL+ENTER:

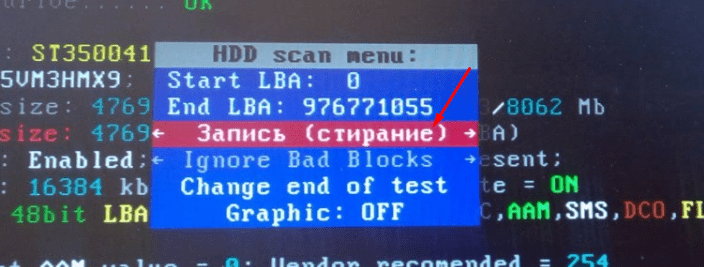

«Лечение» длилось около часа, большинство секторов не удалось стереть. Дефекты так и остались. Если есть время, можно попробовать стереть диск полностью, выбрав другой режим сканирования:

Этот режим аналогичен низкоуровневому форматированию. Вся информация будет уничтожена, сектора сбойные (какие удастся стереть будут так же стерты). Некоторые разновидности ошибок могут быть исправлены. Правда, процесс может длиться долго. В некоторых случаях мне помогал этот режим восстановить работоспособность диска на некоторое время. Так сказать, последнее средство.

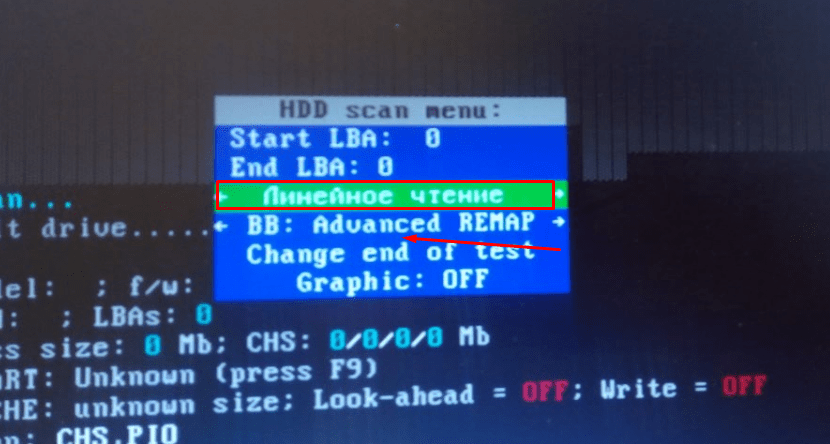

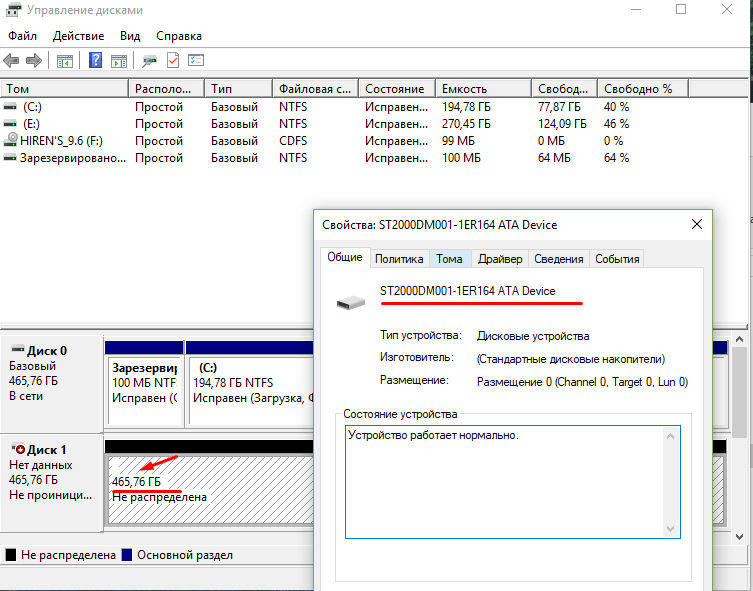

Весь процесс занял не более 15 минут. Впрочем, иногда проверку нужно запустить сразу повторно. Если сектора действительно переназначились, то дефектов больше программа не найдет. Всякое бывает! :-). Когда диск стерт, сканирование идет быстрее. Дело сделано, я нажал «X» на клавиатуре, для выхода из программы. Затем подключил диск и загрузился через Windows. Нужно посмотреть, что изменилось в SMART.

Может ли программа Виктория вылечить SMART?

В этот раз загрузка компьютера прошла штатно, без зависаний. В диспетчере дисков наш диск выглядит как не проинициализированный и не отформатированный (как с магазина 🙂 ). Снова получим SMART нашего диска:

В этот раз SMART получил за 1 секунду. Есть разница, это хорошо. Проанализируем теперь наши жизненно важные атрибуты SMART:

Врят-ли такой диск можно активно использовать в дальнейшем, например для установки Windows. Его можно использовать, ненадолго подключая, может быть для того, чтобы сохранить на нем чуточку данных. Хотя, кто знает…

Тип сканирования, Сканирование smart, Выборочное сканирование

Объекты сканирования, Профили сканирования

4.1.2.1 Тип сканирования

Доступны два типа сканирования компьютера по

требованию. Тип

проверить систему без настройки каких-либо параметров.

Тип

предопределенный профиль сканирования и указать

объекты, которые нужно проверить.

4.1.2.1.1 Сканирование Smart

Режим сканирования Smart позволяет быстро запустить

сканирование компьютера и очистить зараженные файлы

без вмешательства пользователя. Главным

преимуществом этого метода является простота

использования без детальной настройки параметров

сканирования. Функция сканирования Smart проверяет все

файлы во всех папках и автоматически очищает или

удаляет обнаруженные вирусы. При этом автоматически

используется уровень очистки по умолчанию.

Дополнительную информацию о типах очистки см. в

разделе

4.1.2.1.2 Выборочное сканирование

решением в том случае, если нужно указать параметры

сканирования (например, объекты и методы

сканирования). Преимуществом такого сканирования

является возможность детальной настройки параметров.

Различные конфигурации можно сохранить в виде

пользовательских профилей сканирования, которые

полезны, если сканирование выполняется регулярно с

одинаковыми параметрами.

Чтобы указать объекты сканирования, выберите пункт

в древовидной структуре. Объекты сканирования можно

также определить более точно. Для этого укажите пути к

папкам и файлам, подлежащим сканированию. Если

требуется только просканировать систему без выполнения

дополнительных действий по ее очистке, выберите

параметр

«Сканировать без очистки»

выбрать один из трех уровней очистки в разделе

Пользователям, не имеющим достаточного опыта работы с

антивирусными программами, не рекомендуется

выполнять выборочное сканирование.

4.1.2.2 Объекты сканирования

Дерево объектов сканирования позволяет выбрать файлы

и папки, которые необходимо проверить на наличие

вирусов. Выбор папок может также осуществляться в

соответствии с параметрами профиля.

Объекты сканирования можно определить более точно,

введя путь к папкам или файлам, подлежащим

сканированию. Выберите объекты сканирования в дереве,

содержащем все доступные на компьютере папки.

4.1.2.3 Профили сканирования

Предпочтительные настройки сканирования можно

сохранить для использования в будущем. Рекомендуется

создать отдельный профиль для каждого регулярно

используемого набора параметров (с различными

объектами и методами сканирования и т. д.).

Чтобы создать профиль, выберите пункт

«Ввести настройки приложения. »

и выберите команду

рядом со списком существующих профилей.

Информацию о создании профиля, соответствующего

конкретным требованиям, и описание каждого параметра

сканирования см. в разделе

Пример. Предположим, пользователю требуется создать

собственный профиль сканирования, причем

конфигурация сканирования Smart частично устраивает

его, однако ему не требуется сканировать упаковщики или

потенциально небезопасные программы, но нужно

применить тщательную очистку. В диалоговом окне

«Список профилей модуля сканирования по

требованию»

введите имя профиля и нажмите кнопку

. После этого задайте нужные

Настройка параметров модуля threatsense, Объекты, Параметры

Настройка параметров модуля, Threatsense, Настройка параметров, Модуля threatsense

4.1.3 Настройка параметров модуля ThreatSense

ThreatSense — это технология, объединяющая ряд

способов обнаружения угроз. Она является проактивной, т.

е. защищает даже от новых угроз. При этом используется

сочетание методов (анализ кода, моделирование кода,

обобщенные сигнатуры, сигнатуры вирусов), которое

значительно повышает уровень безопасности компьютера.

Модуль сканирования может контролировать несколько

потоков данных одновременно, что повышает

эффективность обнаружения угроз. Кроме того,

технология ThreatSense эффективна против руткитов.

Технология ThreatSense позволяет настроить несколько

параметров сканирования:

расширения и типы файлов, подлежащих сканированию;

сочетание методов обнаружения угроз;

уровни очистки и т. д.

Чтобы открыть окно настройки, выберите пункт

«Защита от вирусов и шпионских

«Расширенная настройка параметров

защиты от вирусов и шпионских программ»

«Защита в режиме реального времени»

, в которых применяется технология

ThreatSense (см. ниже). Разные сценарии обеспечения

безопасности требуют различных настроек, поэтому

технологию ThreatSense можно настроить отдельно для

каждого из следующих модулей защиты:

> «Автоматическая проверка файлов,

исполняемых при запуске системы»;

«Защита в реальном времени»

компьютера по требованию».

Параметры ThreatSense оптимизированы для каждого из

модулей, и их изменение может существенно повлиять на

работу системы. Например, если настроить параметры

таким образом, чтобы упаковщики проверялись всегда или

модуль защиты в режиме реального времени использовал

расширенную эвристику, это может замедлить работу

системы. В связи с этим рекомендуется не изменять

параметры ThreatSense по умолчанию ни для каких

модулей, кроме модуля «Сканирование компьютера».

можно указать файлы, которые

необходимо проверить на предмет заражения.

: сканируются файлы всех часто используемых

типов (программы, изображения, звуковые и

видеофайлы, файлы баз данных и т. д.).

: сканируются файлы особого

типа, содержащие текстовую строку, которая

интерпретируется и используется операционной

системой как путь к другому файлу или каталогу (только

для модуля сканирования по требованию).

: сканируются особые файлы,

содержащие сообщения электронной почты (недоступно

для модуля защиты в режиме реального времени).

: сканируются почтовые ящики

пользователя в системе (недоступно для модуля защиты

в режиме реального времени). Неправильное

использование этого параметра может привести к

конфликту с почтовым клиентом. Дополнительную

информацию о преимуществах и недостатках

применения этого параметра см. в этой

файлы, содержащиеся в самораспаковывающихся

архивах (недоступно для модуля защиты в режиме

реального времени).

которые в отличие от стандартных архивов

распаковывают файлы динамически в системную

память, и стандартные статические упаковщики (UPX,

yoda, ASPack, FGS и т. д.).

можно выбрать методы, которые

будут использоваться при сканировании системы на

предмет заражения. Доступны следующие варианты:

«База данных сигнатур вирусов»

позволяют точно и надежно обнаруживать и

идентифицировать заражения по имени.

анализируют активность программ на предмет

вредоносных действий. Основным преимуществом

эвристического анализа является возможность

обнаруживать новое вредоносное программное

обеспечение, сведения о котором еще не попали в базу

данных сигнатур вирусов.

: этот метод основан на

уникальном эвристическом алгоритме, разработанном

компанией ESET и оптимизированном для обнаружения

компьютерных червей и «троянских коней», написанных

на языках программирования высокого уровня.

Применение расширенной эвристики существенно

улучшает возможности обнаружения вредоносных

программ.

включает программы, собирающие важную

информацию о пользователях без их согласия. Кроме

того, к ней относятся программы, показывающие

рекламу.

«Потенциально нежелательное ПО»

потенциально нежелательные приложения являются

вредоносными, однако они могут тем или иным

образом снижать производительность системы. Такие

приложения обычно запрашивают при установке

согласие пользователя. После их установки работа

системы изменяется. Наиболее заметны такие

изменения, как появление нежелательных всплывающих

окон, запуск скрытых процессов, увеличение степени

использования системных ресурсов, изменение

результатов поисковых запросов и обмен данными с

удаленными серверами.

Очистка, Расширения, Ограничения

«Потенциально опасное ПО»

: в эту категорию входят

коммерческие законные приложения, которыми могут

воспользоваться злоумышленники, если такие

приложения были установлены без ведома

пользователя. Это в том числе средства удаленного

доступа. По умолчанию этот параметр отключен.

Параметры очистки определяют способ очистки

зараженных файлов модулем сканирования. Есть три

уровня очистки, указанных ниже.

: зараженные файлы не очищаются

автоматически. Программа выводит предупреждение и

предлагает пользователю выбрать нужное действие.

автоматически очистить или удалить зараженный файл.

Если невозможно автоматически выбрать правильное

действие, программа предлагает сделать выбор

пользователю. Выбор предоставляется и в том случае,

если предопределенное действие не может быть

выполнено.

: программа очищает или удаляет

все зараженные файлы, включая архивы. Единственное

исключение — системные файлы. Если файлы

невозможно очистить, выводится предупреждение с

предложением выбрать то или иное действие.

В стандартном режиме очистки,

который используется по умолчанию, архив удаляется

целиком только в том случае, если все файлы в нем

заражены. Если в архиве есть незараженные файлы, он не

удаляется. Если зараженный архив обнаружен в режиме

тщательной очистки, он удаляется целиком, даже если в

нем есть файлы без вредоносного кода.

Расширением называется часть имени файла, отделенная

от основной части точкой. Оно определяет тип файла или

его содержимого. Этот раздел параметров ThreatSense

позволяет определить типы файлов, которые не нужно

сканировать.

По умолчанию сканируются все файлы независимо от их

расширения. Любое расширение можно добавить в список

исключений из сканирования. С помощью кнопок

можно изменять содержимое

списка, отключая или включая сканирование для тех или

иных расширений.

Исключение файлов из сканирования может

потребоваться, если сканирование файлов некоторых

типов мешает нормальной работе программы, которая их

использует. Например, иногда целесообразно исключить

из сканирования файлы с расширениями

можно указать максимальный

размер объектов и количество уровней вложенности для

сканирования архивов.

размер сканируемых объектов. После установки этого

ограничения модуль защиты от вирусов будет проверять

только объекты меньше указанного размера. Не

рекомендуется изменять значение этого параметра по

умолчанию, если для этого нет особой причины. Он

предназначен для опытных пользователей, которым

необходимо исключить большие объекты из

сканирования.

Максимальное время сканирования:

максимальное время сканирования объекта. Если

пользователь определил это значение, модуль защиты

от вирусов прерывает сканирование текущего объекта

по истечении указанного интервала времени

независимо от того, завершено ли оно.

Максимальный уровень вложенности:

максимальную глубину сканирования архивов. Не

рекомендуется изменять значение этого параметра по

умолчанию, равное 10; в обычных условиях для этого

нет особой причины. Если сканирование

преждевременно прерывается из-за превышения уровня

вложенности, архив остается непроверенным.

Максимальный размер файла:

максимальный размер файлов в архиве (после

извлечения), подлежащих сканированию. Если из-за

этого ограничения сканирование прерывается до его

завершения, архив остается непроверенным.

При включенном параметре «Оптимизация Smart»

используются оптимальные настройки для обеспечения

самого эффективного уровня сканирования с сохранением

его высокой скорости. Разные модули защиты выполняют

интеллектуальное сканирование, применяя отдельные

методы для различных типов файлов. Оптимизация Smart

не определена в продукте жестким образом. Коллектив

разработчиков компании ESET постоянно вносит в нее

изменения, которые можно интегрировать в ESET

Cybersecurity с помощью регулярных обновлений. Если

оптимизация Smart отключена, при сканировании

используются только пользовательские настройки ядра

ThreatSense каждого модуля.

«Сканировать альтернативные потоки данных»

применимо только к модулю сканирования по

требованию.

Альтернативные потоки данных (ветвление ресурсов или

данных), используемые файловой системой — это связи

файлов и папок, недоступные для обычных методик

сканирования. Многие вредоносные программы выдают

себя за альтернативные потоки данных, чтобы не быть

обнаруженными.

Действия при выявлении заражения, Обновление приложения

4.1.4 Действия при выявлении заражения

Вредоносный код может быть получен из разных

источников: с веб-страниц, из общих папок, по

электронной почте или со сменных носителей (USB-

накопителей, внешних дисков, компакт- или DVD-дисков,

дискет и т. п.).

Если наблюдаются признаки заражения компьютера

(например, он стал медленнее работать, часто «зависает»

и т. п.), рекомендуется выполнить действия, описанные

ниже.

1. Откройте ESET Cybersecurity и выберите команду

2. Выберите параметр

(дополнительную информацию см. в разделе

3. По завершении сканирования просмотрите в журнале

количество проверенных, зараженных и очищенных

файлов.

Если необходимо проверить только часть диска, выберите

параметр

объекты, которые нужно проверить.

Ниже описано, что происходит, когда система ESET

Cybersecurity выявляет заражение. Предположим, что

заражение обнаружено модулем защиты файловой

системы в режиме реального времени при уровне очистки

по умолчанию. Сначала модуль пытается очистить или

удалить файл. Если действие по умолчанию для модуля

защиты в режиме реального времени не определено, его

предлагается выбрать пользователю. Обычно можно

выбрать действие

«Ничего не предпринимать»

выбирать не рекомендуется, так как в этом случае

зараженный файл останется на компьютере. Исключением

может быть ситуация, когда имеется полная уверенность в

том, что файл безвреден и попал под подозрение по

ошибке.

«Очистка и удаление»: используйте очистку, если файл был

атакован вирусом, добавившим в него вредоносный код. В

этом случае в первую очередь следует попытаться очистить

файл, чтобы восстановить его первоначальное состояние.

Если файл содержит только вредоносный код, его следует

удалить.

«Удаление файлов из архивов

. В режиме очистки по

умолчанию архив удаляется целиком, если он содержит

только зараженные файлы. Иначе говоря, архивы, в

которых есть незараженные файлы, не удаляются. Однако

сканирование в режиме

применять с осторожностью: в этом режиме архив

удаляется, если содержит хотя бы один зараженный файл,

независимо от состояния других файлов в архиве.

4.2 Обновление приложения

Для обеспечения максимального уровня безопасности

необходимо регулярно обновлять приложение ESET

Cybersecurity. Модуль обновления поддерживает

актуальное состояние приложения, обновляя базу данных

сигнатур вирусов.

в главном меню, можно

получить информацию о текущем состоянии обновления,

включая дату и время последнего сеанса, а также сведения

о необходимости обновления. Чтобы вручную запустить

процесс обновления, нажмите

«Обновить базу данных

В обычной ситуации после нормального завершения

загрузки в окне обновления выводится сообщение

данных сигнатур вирусов актуальна»

. Если обновить базу

данных сигнатур вирусов невозможно, рекомендуется

проверить

распространенная причина этой ошибки — неверно

введенные данные для аутентификации (имя пользователя

и пароль) или некорректно выбранные

В окне обновления также выводятся сведения о версии

базы данных сигнатур вирусов. Числовой индикатор

представляет собой активную ссылку на список всех

сигнатур, добавленных в базу данных в текущем

обновлении, на веб-сайте компании ESET.

ПРИМЕЧАНИЕ. Имя пользователя и пароль

предоставляются компанией ESET после приобретения

приложения ESET Cybersecurity.

Обновление до новой сборки, Настройка обновления, Создание задач обновления

4.2.1 Обновление до новой сборки

Для обеспечения максимальной защиты важно

использовать новейшую сборку ESET Cybersecurity. Чтобы

проверить наличие новой версии, выберите пункт

из главного меню в левой части окна. Если

доступна новая сборка, в нижней части окна будет

выведено сообщение

«Дост упна новая версия эт ой

экран новое окно с информацией о номере версии

доступной сборки и перечнем изменений.

, чтобы загрузить новейшую

сборку. Нажмите кнопку

окно и загрузить обновление позднее.

Если нажать кнопку

, файл будет загружен в

папку загрузок (или в выбранную в браузере папку по

умолчанию). Когда файл будет загружен, запустите его и

следуйте указаниям по установке. Ваши имя пользователя

и пароль будут автоматически перенесены в новую

установленную версию. Рекомендуется регулярно

проверять наличие обновлений, особенно при

выполнении установки ESET Cybersecurity с компакт- или

DVD-диска.

4.2.2 Настройка обновления

Раздел параметров обновления содержит информацию об

источниках обновлений, такую как адреса серверов

обновлений и данные аутентификации для них. По

умолчанию в раскрывающемся меню

загрузку файлов обновлений с сервера ESET с

минимальным расходом трафика.

Список доступных серверов обновлений можно

просмотреть с помощью раскрывающегося меню

. Чтобы добавить в список новый сервер,

. Затем введите адрес сервера

. Для аутентификации при входе на серверы

полученные после покупки приложения.

Чтобы включить тестовый режим (для загрузки тестовых

обновлений), нажмите кнопку

и установите флажок

«Включить тестовые обновления»

отображение уведомлений на панели задач после каждого

успешно выполненного обновления, установите флажок

«Не отображать уведомление об успешном обновлении»

Чтобы удалить временные данные обновлений, нажмите

кнопку

. Используйте эту функцию при

возникновении проблем в ходе обновления.

4.2.3 Создание задач обновления

Обновление можно запустить вручную с помощью

функции

«Обновить базу данных сигнатур вирусов»

основном окне, которое появляется после выбора пункта

Кроме того, обновление можно выполнять как

запланированную задачу. Чтобы настроить

запланированную задачу, перейдите в раздел

умолчанию в ESET Cybersecurity активированы указанные

ниже задачи.

Планировщик, Назначение запланированных задач, Создание задачи

Peгyляpнoe aвтoмaтичecкoe oбнoвлeниe

Aвтoмaтичecкoe oбнoвлeниe пocлe вxoдa пoльзoвaтeля

в cиcтeмy

Каждую из указанных выше задач обновления можно

изменить в соответствии с конкретными требованиями.

Кроме задач по умолчанию можно создать другие задачи

обновления с пользовательскими настройками.

Дополнительную информацию о создании и настройке

задач обновления см. в разделе

доступен, если в ESET Cybersecurity

активирован расширенный режим. Перейти к

планировщику можно через главное меню ESET

Cybersecurity, воспользовавшись пунктом

содержит полный список всех

запланированных задач и их параметры запуска (дату,

время и используемый профиль сканирования).

По умолчанию в планировщике отображаются следующие

запланированные задачи:

Peгyляpнoe aвтoмaтичecкoe oбнoвлeниe

Aвтoмaтичecкoe oбнoвлeниe пocлe вxoдa пoльзoвaтeля в

cиcтeмy

«Автоматическая проверка файлов, исполняемых при

запуске системы»;

«Автоматическая проверка файлов после обновления

базы данных сигнатур вирусов»;

«Обслуживание журналов» (после установки флажка

«Показывать системные задачи»

Для того чтобы изменить параметры существующих

запланированных задач (как определенных по умолчанию,

так и пользовательских), щелкните правой кнопкой мыши

нужную задачу и выберите в контекстном меню команду

или выберите задачу, которую необходимо

изменить, а затем нажмите кнопку

4.3.1 Назначение запланированных задач

Планировщик управляет запланированными задачами и

запускает их по расписанию с предопределенными

параметрами. Параметры и свойства задач содержат такую

информацию, как дата и время выполнения задачи, а

также используемые при этом профили.

4.3.2 Создание задачи

Чтобы создать задачу в планировщике, нажмите кнопку

или щелкните правой кнопкой мыши

и выберите в контекстном меню команду

Доступны пять типов запланированных задач. Они указаны

ниже.

Запустить приложение

Обновление

Обслуживание журнала

Сканирование ПК по требованию

Проверка файлов, исполняемых при запуске системы

Поскольку обновление — одна из самых часто

используемых запланированных задач, ниже приведены

сведения о том, как добавить новую задачу обновления.

В раскрывающемся меню

. Введите имя задачи в

. Укажите частоту выполнения

задачи в раскрывающемся меню

Доступны следующие варианты:

. В зависимости от указанной частоты запуска

будут запрошены различные параметры обновления.

Затем укажите, какое действие следует предпринимать,

если задача не будет выполнена в установленное время.

Доступны указанные ниже варианты.

Ждать до следующего запланированного момента

Выполнить задачу как можно скорее

«Выполнить задачу немедленно, если время,

прошедшее с последнего запуска, превысило

указанный интервал»

(интервал можно указать с

«Минимальный интервал между

Карантин, Помещение файлов на карантин, Восстановление из карантина

Отправка файла из карантина, Файлы журнала

После этого появится окно со сводной информацией о

текущей запланированной задаче. Нажмите кнопку

Новая задача появится в списке запланированных.

По умолчанию система включает запланированные задачи,

которые обеспечивают правильную работу приложения.

Изменить эти задачи нельзя, и по умолчанию они скрыты.

Чтобы сделать эти задачи видимыми, выберите по

очереди пункты

и установите флажок

Главное назначение карантина состоит в изоляции и

безопасном хранении зараженных файлов. Файлы следует

помещать на карантин, если они не могут быть излечены

или безопасно удалены, если удалять их не рекомендуется

или если они ошибочно отнесены приложением ESET

Cybersecurity к зараженным.

Поместить на карантин можно любой файл. Рекомендуется

помещать на карантин файлы с подозрительной

активностью, которые, тем не менее, не определяются

модулем сканирования как зараженные. Файлы на

карантине можно предоставить в лабораторию ESET для

дальнейшего анализа.

Информацию о файлах, помещенных на карантин, можно

просмотреть в виде таблицы, содержащей дату и время

помещения файла на карантин, путь к его исходному

расположению, его размер в байтах, причину помещения

файла на карантин (например, мнение пользователя) и

количество обнаруженных угроз (например, если архив

содержит несколько вирусов). Папка карантина с

изолированными файлами (

) остается в системе даже после

удаления приложения ESET Cybersecurity. В папке

карантина файлы хранятся в безопасном зашифрованном

виде. Их можно восстановить после повторной установки

приложения ESET Cybersecurity.

4.4.1 Помещение файлов на карантин

Приложение ESET Cybersecurity автоматически помещает

удаленные файлы на карантин (если эта функция не была

отключена пользователем в окне предупреждения). При

желании любой подозрительный файл можно поместить

на карантин вручную с помощью кнопки

этого также можно использовать контекстное меню.

Щелкните правой кнопкой мыши в окне

выберите файл, который нужно поместить на карантин, и

нажмите кнопку

4.4.2 Восстановление из карантина

Файлы, находящиеся на карантине, можно восстановить в

исходном месте. Для этого воспользуйтесь кнопкой

; кроме того, восстановить файл можно с

помощью его контекстного меню в окне

Контекстное меню содержит также функцию

, которая позволяет восстановить файл

в месте, отличном от исходного.

4.4.3 Отправка файла из карантина

Если на карантин помещен файл, угроза в котором не

распознана программой, или файл неверно

квалифицирован как зараженный (например, в результате

ошибки эвристического метода) и изолирован, передайте

файл в лабораторию ESET. Чтобы отправить файл из

карантина, щелкните его правой кнопкой мыши и

выберите пункт

«Предоставить файл для анализа»

Получить доступ к файлам журнала можно из главного

окна ESET Cybersecurity с помощью команды

. Выберите нужный тип

журнала в раскрывающемся меню

части окна. Доступны указанные ниже журналы.

: позволяет просмотреть все

данные о событиях, имеющих отношение к

обнаружению заражений.

: этот журнал упрощает устранение проблем.

В нем регистрируются все важные действия,

выполняемые приложением ESET Cybersecurity.

отображаются результаты всех выполненных операций

сканирования. Чтобы получить подробную информацию

о той или иной операции сканирования по требованию,

дважды щелкните соответствующую запись.

Обслуживание журнала, Фильтрация журнала, Интерфейс пользователя

Предупреждения и уведомления, Расширенная настройка предупреждений и уведомлений

Чтобы скопировать в буфер обмена информацию из

любого раздела журнала, выделите необходимую запись и

нажмите кнопку

4.5.1 Обслуживание журнала

Конфигурация журнала ESET Cybersecurity доступна из

главного окна приложения. Нажмите

. Для файлов журнала можно задать

параметры, указанные ниже.

«Автоматически удалять устаревшие записи журнала»

записи в журнале старше указанного времени (в днях)

будут автоматически удаляться.

«Оптимизировать файлы журналов автоматически»

включает автоматическую дефрагментацию файлов

журналов при достижении указанной процентной доли

неиспользуемых записей.

фильтр записей журналов, заданный по

нужные типы журналов.

4.5.2 Фильтрация журнала

В журналах хранится информация о важных системных

событиях. Функция фильтрации журнала позволяет

отобразить записи о событиях определенного типа.

Ниже указаны типы журналов, используемые чаще всего.

записываются критические системные ошибки

(например, сбой запуска модуля защиты от вирусов).

: в эти журналы записываются ошибки типа

«Не удалось загрузит ь ф айл»

и критические ошибки.

: в эти журналы записываются

сообщения с предупреждениями.

записываются информационные сообщения, в том числе

сообщения о выполненных обновлениях,

предупреждения и т. д.

записываются данные, необходимые для точной

настройки программы, а также все описанные выше

записи.

4.6 Интерфейс пользователя

Параметры интерфейса пользователя ESET Cybersecurity

позволяют настроить рабочую среду в соответствии с

конкретными требованиями. Эти параметры конфигурации

доступны в разделе

В этом разделе можно переключиться в расширенный

режим, в котором отображаются более детальные

настройки и дополнительные элементы управления ESET

Cybersecurity.

Чтобы включить заставку, которая отображается при

запуске, установите флажок

«Показывать заставку при

«Использовать обычное меню»

«В стандартном режиме»

, чтобы включить использование

стандартного меню в главном окне программы в

соответствующем режиме.

Чтобы включить вывод подсказок, задайте параметр

позволяет просматривать и выбирать

скрытые файлы при настройке

4.6.1 Предупреждения и уведомления

«Предупреждения и уведомления»

настроить обработку системных уведомлений и

предупреждений об угрозах в приложении ESET

Cybersecurity.

предупреждения выводиться не будут, поэтому делать это

без особых причин не рекомендуется. В большинстве

случаев лучше оставить этот параметр без изменений

(включен).

«Отображать уведомления на рабочем столе»

включает показ предупреждений, не требующих

вмешательства пользователя, на рабочем столе (по

умолчанию в правом верхнем углу экрана). Можно задать

длительность отображения уведомления, указав значение

параметра

«Закрывать окна уведомлений автоматически

4.6.1.1 Расширенная настройка предупреждений и

уведомлений

Отображать уведомления только в случае

необходимости вмешательства пользователя

Этот параметр позволяет включить или отключить вывод

сообщений, требующих вмешательства пользователя.

Отображать уведомления только в случае

необходимости вмешательства пользователя при

выполнении приложений в полноэкранном режиме

Этот параметр полезен при проведении презентаций, при

играх и выполнении других программ, использующих весь

экран.

Права, Контекстное меню, Система быстрого оповещения threatsense.net

Подозрительные файлы, Threatsense

Настройки ESET Cybersecurity могут иметь большое

значение для политики безопасности организации.

Несанкционированное изменение параметров может

нарушить стабильность работы системы и ослабить ее

защиту. Поэтому можно выбрать пользователей, которым

разрешено изменять конфигурацию приложения.

Чтобы указать пользователей с правами, воспользуйтесь

пунктом меню

Для обеспечения максимальной безопасности системы

необходимо правильно настроить приложение ESET Smart

Security. Несанкционированное изменение параметров

может привести к потере важных данных. Для составления

списка пользователей с правами выберите их в списке

в левой части окна и нажмите кнопку

. Чтобы удалить пользователя, выберите его в

списке пользователей с правами в правой части окна и

нажмите кнопку

ПРИМЕЧАНИЕ. Если список пользователей с правами пуст,

изменять настройки приложения могут все пользователи

системы.

4.6.3 Контекстное меню

Интеграцию элементов в контекстное меню можно

включить в разделе

«Встроить в контекстное меню»

4.7 Система быстрого оповещения ThreatSense.Net

Система быстрого оповещения ThreatSense.Net оперативно

уведомляет компанию ESET о новых угрозах. Она является

двунаправленной и имеет целью повышение надежности

защиты компьютера пользователя. Лучшим способом

обнаружения новых угроз сразу после их появления

является сбор информации от как можно большего числа

пользователей. При этом возможны два варианта,

указанных ниже.

1. Можно отключить систему быстрого оповещения

ThreatSense.Net. Функциональность приложения при

этом не ограничивается, и пользователь все равно

получает наилучшую защиту.

2. Можно разрешить системе быстрого оповещения

передавать анонимную информацию о новых угрозах и

опасном коде. В этом случае соответствующий файл

передается в лабораторию ESET для тщательного

анализа. Исследование этих угроз помогает компании

ESET обновлять базу данных угроз и улучшать средства

их обнаружения.

Система быстрого оповещения ThreatSense.Net собирает

также информацию о компьютерах пользователей,

которая может иметь отношение к недавно появившимся

угрозам. Она может включать образец кода или копию

файла, в котором была обнаружена угроза, путь к файлу,

его имя, дату и время обнаружения угрозы, имя процесса,

в котором она обнаружена, и версию операционной

системы пользователя.

Поскольку в отправляемую информацию могут случайно

попасть сведения о пользователе и его компьютере

(например, имя пользователя в пути к файлу), компания

ESET заверяет, что они не будут использованы ни в каких

иных целях, кроме как для раннего выявления и

устранения новых угроз.

Параметры системы быстрого оповещения ThreatSense.Net

доступны в окне расширенных настроек в разделе

«Включить систему быстрого

рядом с надписью «Расширенные

4.7.1 Подозрительные файлы

Параметр «Подозрительные файлы» позволяет настроить

способ передачи вредоносного кода в лабораторию ESET

для анализа.

При обнаружении подозрительного файла его можно

отправить в лабораторию ESET. Если это вредоносное

приложение, информация о нем будет включена в

следующую версию базы данных сигнатур вирусов.

«Передача подозрительных файлов»

отправить в лабораторию ESET

в процессе обновления

Кроме того, их можно отправлять

по мере возможности

этот параметр следует выбрать при постоянном

подключении к Интернету.

Если вы не хотите отправлять файлы для анализа,

установите флажок

параметр, статистическая информация все равно будет

отправляться (эта функция настраивается в другом месте).

Система быстрого оповещения ThreatSense.Net собирает

анонимную информацию о компьютерах пользователей,

которая может иметь отношение к недавно появившимся

угрозам. Она может включать имя вредоносной

программы, дату и время ее обнаружения, версию

приложения ESET, версию операционной системы

компьютера и информацию о его расположении. Обычно

статистика отправляется на серверы ESET один или два

раза в день.

Пример отправляемого пакета со статистикой:

# utc_time=2005-04-14 07:21:28

# country=»Russia»

# language=»ENGLISH»

# osver=9.5.0

# engine=5417

# components=2.50.2

# moduleid=0x4e4f4d41

# filesize=28368

# filename=Users/UserOne/Documents/Incoming/rdgFR1463

[1].zip

«Передача анонимной статистической информации»

этот параметр позволяет определить условия передачи

статистической информации. Если выбрать вариант

, статистическая информация будет

отправляться сразу после сбора. Этот параметр подходит

для систем с постоянным подключением к Интернету. Если

выбрать вариант

«В процессе обновления»

статистическая информация будет отправляться во время

обновления после ее сбора.

Чтобы отключить отправку анонимной статистической

информации, установите флажок

: этот вариант позволяет исключить

из передачи определенные файлы или папки. Например,

это можно сделать для файлов, содержащих

конфиденциальную информацию (документы или

электронные таблицы). Файлы наиболее

распространенных типов (

и т. д.) по умолчанию не

отправляются. Можно добавить их в список исключений.

«Адрес электронной почты (необязательно)»

отправить адрес электронной почты вместе с

подозрительными файлами, чтобы специалисты ESET

могли связаться с вами, если им для анализа потребуется

дополнительная информация. Имейте в виду, что

компания ESET не связывается с пользователями без

необходимости.