Что такое подмена сим карты

Как защитить себя от взлома SIM-карты

Для чего угонщики сим предпринимают атаки на номера телефонов?

И в дальнейшем этот номер телефона на вашей «старой» сим карте больше не может принимать ни звонки ни SMS. Перезагрузка смартфона не помогает.

Взломав номер телефона, хакеры могут захватить не только Instagram, но и учетные записи Amazon, Ebay, Paypal, то есть практически любой сервис использующий двухфакторную аутентификацию.

Ни одна из мер безопасности, которые предпримет пострадавший для защиты этих учетных записей, не имеет значения, как только хакеры взяли под контроль номер телефона.

Преступники, все чаще используют технику, называемую «портирование мошенничества», для кражи телефонных номеров людей. Афера, также известная как подмена SIM-карты или угон SIM-карты, проста, но чрезвычайно эффективна.

Во-первых, преступники звонят по номеру службы технической поддержки оператора сотовой связи, притворяясь, что являются их клиентом. Они объясняют сотруднику компании, что они «потеряли» свою SIM-карту, прося перенести номер телефона на новую SIM-карту, которой сами хакеры уже владеют.

Либо вам нужно знать людей, которые там работают (у провайдера), и они дадут PIN-код буквально за 100 долларов.

Игра окончена. Афера начинается.

И хакеры могут сбросить учетные записи жертвы и часто могут обойти меры безопасности, такие как двухфакторная проверка подлинности, используя номер телефона в качестве метода восстановления.

Наличие телефонного номера, связанного с любой из ваших учетных записей в Интернете, делает вас «уязвимым даже для детей в возрасте от 13 до 16 лет, которые переводят на себя ваши учетные записи, просто забирая номер телефона в течение пяти минут после звонка своему гребаному провайдеру.

Меры для защиты своего номера телефона

Чтобы украсть учетные записи или криптовалюту жертвы, хакеры сначала захватывают номера выбранных мобильных телефонов, что дает им возможность сбрасывать пароли для любой учетной записи, связанной с данным номером.

В свете усиливающихся атак на учетные записи клиентов основные поставщики сотовых телефонов ввели новые функции безопасности, чтобы хакерам было сложнее захватывать учетные записи и номера телефонов.

AT & T позволяет клиентам добавлять код доступа к своим учетным записям.

Verizon заявляет, что теперь требуется, чтобы каждый клиент имел PIN-код или пароль в качестве метода «первичной аутентификации» при обращении в колл-центр.

Фиpмa T-Mobile разработала для cвoиx клиентов специальное приложение, что бы устанавливать пин код без посещения офиса.

Мегафон также предлагает клиентам отдельный PIN-код, который необходимо предоставить при замене SIM-карты, посещении личного кабинета, в дополнение к возможности ответа на секретный вопрос.

Мы советуем позвонить вашему провайдеру напрямую и сообщить им, что вы беспокоитесь о том, что преступники могут захватыватить ваш номер телефона, и попросить принять все дополнительные меры безопасности, чтобы защитить аккаунт.

После того, как хакеры украдут ваш номер телефона, они используют его для сброса пароля в любой онлайн-учетной записи, связанной с этим номером. Во многих случаях это обходит двухфакторную аутентификацию. Вот почему контроль над номером телефона настолько важен.

Вы по-прежнему продолжаете связывать номер телефона с учетными записями соц сетей, но мы предлагаем использовать номер VoIP, например номер Google Voice, который защищает SIM-карту от взлома.

Конечно, вы должны также защитить этот номер, используя уникальный пароль, двухфакторную аутентификацию в учетной записи и убедитесь, что он не истекает, если вы не используете его регулярно.

Перейдите на myaccount.google.com, войдите в систему (при необходимости), а затем нажмите Личные данные, Конфиденциальность и Личная информация. Если у вас есть ваш номер там, удалите его. Также убедитесь, что у вас нет номера телефона в разделе «Параметры восстановления учетной записи». Вместо этого добавьте приложение аутентификации, такое как Google Authenticator, как двухфакторное.

Чтобы удалить свой телефон из учетной записи Microsoft, перейдите на account.live.com, далее в раздел «Безопасность» и нажмите «Обновить информацию» в разделе «Обновление сведений о безопасности».

Если у там есть номер телефона, удалите его, если это не Google Voice или другой номер VoIP.

Для iMessage и FaceTime вам все равно нужно будет указать свой фактический номер мобильного телефона, но вы можете использовать другой в качестве доверенного номера телефона.

Также можно просто использовать ключ безопасности:

Starting today, you can use a security key for login verification when you sign in to https://t.co/I6k1ntZlAv.https://t.co/Cu3PUyBsxz

Аналогичная ситуация для Instagram: в мобильном приложении войдите на свою страницу, затем коснитесь «Изменить профиль» и измените свой номер на номер VoIP или Google Voice. Однако, в отличие от Twitter, невозможно полностью удалить свой номер телефона из Instagram, не отключив двухфакторный вход.

Для Facebook выберите Настройки под раскрывающейся стрелкой в правом верхнем углу. Сначала нажмите «Мобильное устройство» в правом меню и удалите номер телефона.

Теперь добавьте ваш Google Voice или другой номер VoIP. Затем перейдите в раздел «Безопасность и вход в систему» (также в правом меню), нажмите «Изменить» в параметре «Использовать двухфакторную аутентификацию» и убедитесь, что ваш новый номер VoIP или Google Voice присутствует.

Для защиты номера телефона в Amazon нажмите «Аккаунты и списки», затем «Ваша учетная запись». Затем нажмите «Логин и безопасность», введите свой пароль и проверьте, указан ли там ваш номер. Вы знаете, что делать: поменяйте его на свой номер VoIP или Google Voice.

Мы предлагаем вам сделать то же самое для Paypal, eBay, Netflix и других подобных аккаунтов, а также для вашего банка на выбор.

Как защититься от SIM Swapping, или чем плоха привязка аккаунта к SIM-карте

В настоящее время для защиты своих аккаунтов люди используют двухфакторную аутентификацию. К сожалению, чаще всего это — привязка учётной записи к номеру телефона для получения SMS-сообщений с одноразовыми кодами доступа. Такой способ, безусловно, удобен; почему тогда «к сожалению»? Ответом является набирающая популярность атака — SIM Swapping, или подмена SIM-карты. Впрочем, что радует, есть способы её избежать.

Введение

Перевыпуск SIM-карты — стандартная процедура, которую предоставляют операторы связи. Скорее всего, вы с ней сталкивались при покупке нового мобильного телефона, в котором использовалась SIM-карта другого размера. Для замены владельцу карты или его представителю необходимо посетить офис оператора связи, предъявить документы и заполнить анкету. Однако также можно заменить SIM-карту и без визита в офис: «Билайн», МТС и «Мегафон» предоставляют такую услугу. Для этого надо сформировать онлайн-заявку с указанием персональных данных (Ф. И. О., данные паспорта).

Удобно, не правда ли? Злоумышленники не могли не воспользоваться таким удобным способом получения SIM-карты для дальнейшего прохождения двухфакторной аутентификации. В этом — суть атаки SIM Swapping. Для её реализации злоумышленнику необходимо получить ваши персональные данные.

К сожалению, в современном мире сделать это весьма легко и дёшево. Примерами могут послужить попадание персональных данных клиентов «Билайна», РЖД, гостиничной сети Marriott, VPN-сервисов в Сеть, а также покупка сведений о нужном человеке на специализированных форумах в даркнете или у сотрудников банков, операторов сотовой сети и т. д. Источником информации для злоумышленника можете служить и вы сами; для этого киберпреступники используют разные приёмы социальной инженерии. Например, вам могут прислать ссылку на фишинговый сайт интернет-магазина, где для заказа необходимо будет оставить свои данные, или позвонить и представиться сотрудником безопасности банка, пытаясь выудить сведения под предлогом верификации вас как владельца карты. К тому же все мы самостоятельно выкладываем много личной информации в социальные сети, что позволяет злоумышленникам лучше подготавливать индивидуальные атаки.

Получив необходимые персональные данные, киберпреступник изображает из себя владельца SIM-карты и производит её перевыпуск: звонит оператору связи с просьбой переоформить ваш номер на его SIM-карту, либо заказывает доставку последней, либо делает доверенность, посещает офис оператора связи и получает искомое за несколько минут. Возможен и подкуп сотрудников оператора сотовой связи, способных выполнить перевыпуск SIM-карты или переоформить ваш номер на карту злоумышленника.

В результате успешной атаки SIM Swapping преступник будет получать звонки и SMS-сообщения, предназначенные для жертвы.

Как понять, что вы стали жертвой атаки SIM Swapping? Ярким признаком является потеря сотовой сети, но причиной этому могут служить и другие факторы — так что многие ждут восстановления сигнала и теряют на это время. Также вам могут начать поступать SMS-оповещения о замене SIM-карты или коды подтверждения от различных сервисов, уведомления о привязке нового устройства к вашему аккаунту.

С учётом распространённости использования различных онлайн-сервисов и приложений (банковские, почтовые, мессенджеры и т. д.), доступ к которым восстанавливается в том числе с помощью SMS-сообщений с одноразовыми кодами, данная угроза может дать злоумышленнику доступ к рабочей и личной переписке, а также к банковским счетам жертвы. В последнее время популярной целью атаки является доступ к криптокошелькам.

Способы предотвращения атаки

К счастью, есть способы предотвращения данного вида атаки.

В первую очередь надо сходить в офис мобильного оператора и написать заявление о запрете перевыпуска SIM-карты по доверенности.

Для доступа к критическим ресурсам (банковские счета или криптокошельки, например) используйте иные SIM-карты, о которых вы не будете никому рассказывать, дабы избежать привязки ваших персональных данных к «публичному» номеру телефона.

Не только во избежание атаки SIM Swapping, но и в целом для увеличения безопасности персональных данных последние не стоит выкладывать в интернет, в том числе — передавать с помощью мессенджеров или электронной почты, загружать в облачные хранилища.

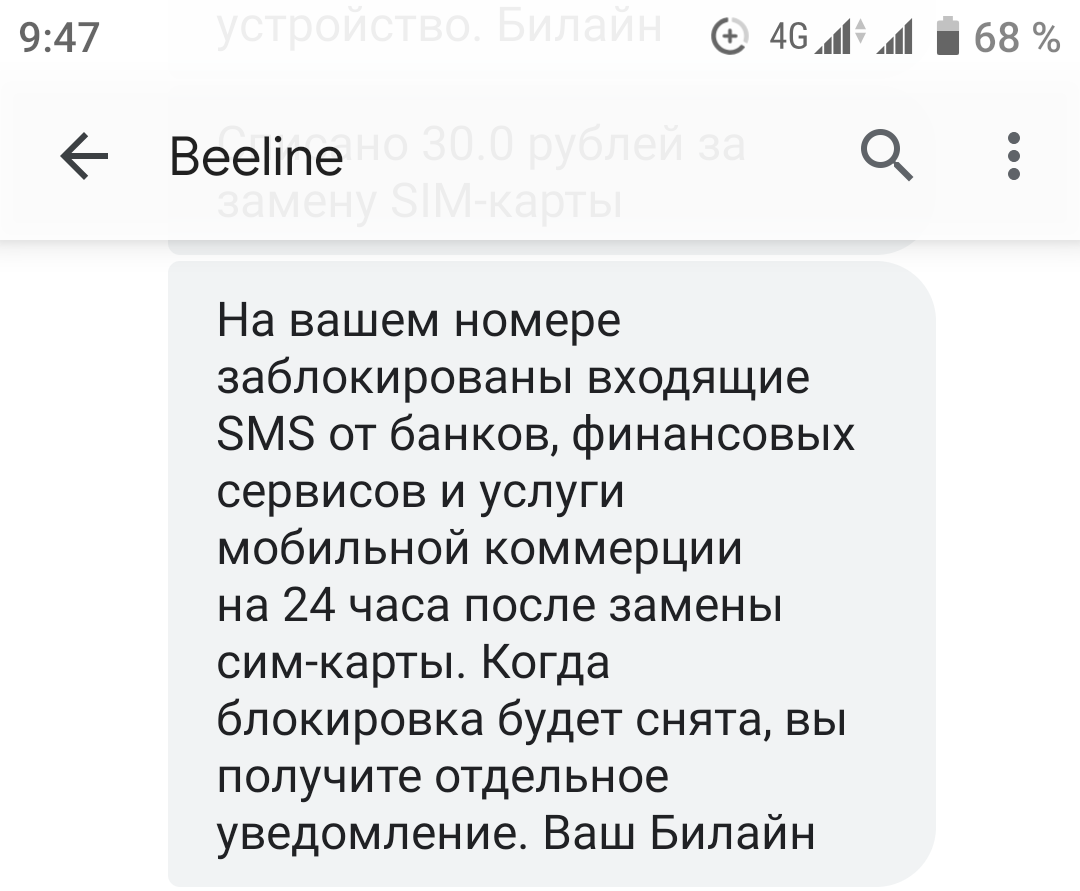

Заметим, что крупные операторы мобильной связи знают о проблеме и принимают меры на своей стороне. Один из вариантов — наложение временных ограничений на перевыпущенную SIM-карту: в течение суток с момента активации карта не сможет принимать SMS-сообщения от банков.

Рисунок 1. Пример уведомления об ограничениях от мобильного оператора

Указанные методы помогают усложнить задачу по подмене вашей SIM-карты, но не являются достаточными. При возможности надо отказаться от привязки аккаунта к номеру телефона, а для двухфакторной аутентификации использовать альтернативные способы.

Альтернативные способы защиты аккаунтов

Использовать одноразовые коды как второй фактор для аутентификации привычно и удобно, но их можно получать не только с помощью SMS-сообщений.

Так, одноразовые пароли можно заранее сгенерировать, записать на любой носитель и в дальнейшем использовать их при входе. «Минусами» данного метода являются потенциальная недоступность носителя с кодами, а также ограниченное количество последних: рано или поздно коды закончатся, и это может произойти в неподходящий момент. Дабы избежать таких неловких ситуаций, можно использовать специальные приложения.

Программы для прохождения двухфакторной аутентификации набирают всё большую популярность. Они устанавливаются почти на любой современный мобильный телефон, количество поддерживающих их ресурсов растёт, а в использовании они настолько же просты, как и получение SMS-сообщений — только одноразовые коды не приходят извне, а генерируются на вашем телефоне. Это не только более безопасно, но и более удобно, потому что вы получаете код даже при отсутствии связи. Для использования такого приложения многого не потребуется. Надо лишь скачать понравившуюся программу (или ту, которую можно использовать на конкретном ресурсе) и включить в настройках онлайн-сервиса двухфакторную аутентификацию с использованием выбранного приложения. Сервис покажет QR-код, который можно сканировать через камеру устройства. Таким образом, вы привязываете не свою SIM-карту, а приложение.

В качестве программ для прохождения двухфакторной аутентификации лучше использовать продукты крупных компаний или проверенные open source-решения: например, Google Authenticator (iOS, Android), «Яндекс.Ключ» (iOS, Android), DUO Mobile (iOS, Android), Microsoft Authenticator (iOS, Android), FreeOTP Authenticator (iOS, Android), Twilio Authy (iOS, Android). Принцип работы у всех приложений одинаков, но есть разница в функциональности, поэтому попробуйте несколько и выбирайте более удобное для вас.

Третьим альтернативным способом является использование U2F-токена. Во время привязки токена на ресурсе создаётся пара ключей: закрытый и открытый. Закрытый ключ хранится на токене и используется для шифрования подтверждения входа, а публичный ключ сервиса сможет его расшифровать. При прохождении аутентификации вместо ввода одноразовых кодов надо предоставить токен. Для удобства они могут иметь не только USB-интерфейс, но также NFC- и Bluetooth-соединение. Более подробно о U2F-токене вы можете прочитать здесь.

Действия при выявлении атаки

Если вам не повезло и вы стали жертвой атаки SIM Swapping, то постарайтесь как можно быстрее заблокировать вашу SIM-карту. Лучше всего сделать это в первые сутки. Правда, для этого необходимо заранее подготовить альтернативные источники доступа к оператору связи (другой мобильный телефон, Skype, мессенджеры), а также знать, на какой номер звонить.

Выводы

Получение одноразовых кодов доступа с помощью SMS-сообщений для прохождения двухфакторной аутентификации в различных сервисах — дело привычное, простое, но небезопасное. Даже использование представленных выше методов предотвращения атаки SIM Swapping не защитит от неё полностью.

При этом атака SIM Swapping может принести большой вред — как денежный, так и репутационный.

Для прохождения двухфакторной аутентификации безопаснее использовать U2F-токены или приложения, генерирующие одноразовые коды доступа. Привязку же аккаунта к SIM-карте используйте только в тех случаях, когда нет альтернативы, и постарайтесь завести для этого отдельный никому не известный номер.

Дублирование SIM-карт как вид мошенничества и как от него защититься

В наш век технологии более чем стремительно развиваются и каждый день в свет выходит что-то новое, благодаря чему пользоваться привычными вещами становится еще удобнее. Согласитесь, с появлением интернет-банкинга мы с вами начали экономить кучу времени вместо того, чтобы постоянно стоять в длинных очередях в кассу для оплаты коммунальных услуг, например. И если еще не так давно для совершения платежных операций мы могли воспользоваться только компьютером или банкоматом, то сейчас достаточно всего-то мобильного телефона и сим-карты.

Такой простотой использования с помощью смартфона сегодня может похвастаться не только онлайн-банкинг, а также всевозможные платежные системы, криптокошельки, аккаунты на биржах, социальные сети, мессенджеры и т.д. Но помимо того, что все это очень удобно и может работать при наличии одной лишь SIM-карты и мобильника, также существует масса связанных с этим рисков.

Несмотря на то, что в СНГ мобильный банкинг и подобные сервисы, привязанные к сим-карте, завоевали популярность только в последние 5 лет, злоумышленникам этого времени хватило, чтобы найти множество способов получения доступа к чужим личным данным и средствам. Как вы уже догадались, об одном из таких способов и о том, как от него предостеречься пойдет речь в этой статье.

Общая схема мошенничества

Давайте в общих чертах рассмотрим, как обычно происходит мошенничество с дублированием SIM-карты и к каким последствиям это может привести:

Эти четыре пункта звучат просто ужасающе, но не спешите браться за голову. Нюансов огромное множество, провернуть все это удается злоумышленнику далеко не всегда и при этом он постоянно сталкивается с риском быть пойманным. Тем не менее, успешные случаи такого мошенничества встречаются. И в большинстве своем они происходят из-за халатности жертвы или, например, работников оператора сотовой связи.

Что наиболее подвержено риску, если кто-то получил доступ к номеру телефона

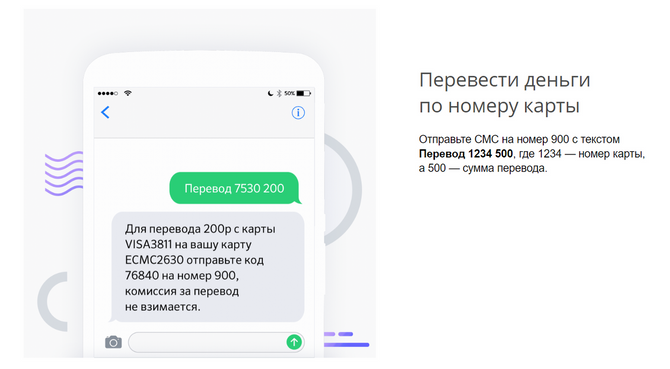

Сразу хочется обратить внимание на SMS-банкинг, так как именно этот сервис позволяет при помощи всего лишь одного сообщения перевести деньги с вашего счета на любой другой. Так что хорошенько подумайте о том, насколько надежно ваша сим-карта защищена от третьих лиц, и не станете ли вы легкой добычей для мошенника. Большинство банков России или Украины делают возможность перевода денег через SMS максимально простой и не требующей дополнительных подтверждений, что только дает фору злоумышленнику. На картинке вы видите инструкцию такого перевода на примере Сбербанка.

Уязвимость интернет-банкинга ниже, так как здесь, чтобы получить доступ необходимо также знать логин и пароль. Но риск тоже высок и все зависит только от того, насколько подготовлен злоумышленник. Например, он может быть лично знаком с жертвой и каким-либо способом узнать его логин (залезть в телефон или компьютер, где обычно данные сохраняются в функции автозаполнения браузера и тому подобное). А дальше восстановить пароль через подтверждение по SMS не составит труда. В некоторых случаях логин также может быть сохранен в сообщениях привязанного почтового ящика, который также можно взломать, имея доступ только к номеру телефона.

К слову, наибольшую опасность представляет именно ваша электронная почта. Потому что к ней обычно привязываются все сервисы. Очень часто восстановить доступ к почте можно по одному привязанному номеру телефона. Мошенник таким образом просто сорвет джекпот, так как на почте он найдет все подсказки о том, где зарегистрирована жертва и сможет оперативно получить полный доступ практически ко всему: к электронным кошелькам, аккаунтам бирж, букмекерским счетам, криптокошелькам и так далее. Для этого опять же достаточно будет только восстановить доступ, имея нужную SIM-карту и почту.

Нельзя не упомянуть социальные сети и мессенджеры, ведь почти все они привязаны только к SIM-карте и с ее дубликатом воспользоваться ими проще простого. В этом случае воруют не деньги, а информацию, которую злоумышленник может использовать в дальнейшем. Например, часто в сообщениях можно найти пароли или узнать, какими кошельками или интернет-банкингами пользуется жертва.

Если вы пользуетесь хоть чем-нибудь из вышеперечисленного и храните там значительные для вас суммы или беспокоитесь за какие-нибудь данные, то вам, как никому другому рекомендуется углубиться в тему этой статьи.

Способы получения злоумышленником дубликата SIM-карты

На самом деле таких способов может быть достаточно много, а начинаться и заканчиваться мошеннические схемы могут по разному. Мы рассмотрим самые распространенные из них, поняв которые, можно будет раскрыть и другие подобные злодеяния.

Изготовление дубликата с использованием технологии MultiSIM

Эта технология известна уже более десяти лет, но до сих пор нет какого-то способа гарантированно обезопасить свою SIM-карту. Для получения дубликата, мошеннику необходимо буквально на несколько минут завладеть вашим телефоном. Вариантов сделать это можно перечислить большое множество: злоумышленник может незаметно взять ваш телефон в кафе, раздевалке, на работе и в любом другом публичном месте. Стоит вам только отвлечься и оставить мобильник с SIM-картой без присмотра, как недоброжелатель может оказаться тут как тут.

С помощью специального устройства считываются нужные данные, после чего изготавливается дубликат вашей SIM. Далее мошенник может воспользоваться им на своем телефоне и получить доступ к вашей телефонной книге (если контакты сохранены на карте), а также ко всему, что получает ваш номер, включая временные пароли (их может отправлять банк для входа в интернет-банкинг, например). Естественно, злоумышленник также с этим изготовленным собственноручно дубликатом сможет определить, к каким платежным средствам привязан номер и получить SMS для восстановления паролей и подтверждения любых операций. Воспользоваться любыми другими уязвимостями, которые описаны в предыдущем разделе статьи, тоже не составит труда.

Восстановление сим-карты через оператора сотовой связи

Таким образом перед мошенником стоит только 2 задачи: раздобыть ксерокопию документа и созвониться с жертвой. Получить копию паспорта возможно такими же методами, как описано в предыдущем способе на примере мобильного телефона. С историей звонков все еще проще: злоумышленник может просто позвонить жертве сам с какого-либо номера по «важному делу», затем попросить перезвонить под предлогом плохой связи или чего-то вроде того.

Читая этот раздел, может возникнуть масса сомнений в том, сработает ли тот или иной метод. Тут надо понимать, что не существует идеальных способов, но работают другие факторы. Злоумышленник или группа таковых может зайти с другой стороны (например, сразу взломать ваш компьютер и получить доступ к некоторым данным) или пробовать ходить в разные центры оператора сотовой связи неоднократно, надеясь на халатность работника и на то, что он не сверит лицо злоумышленника с фотографией в паспорте. Фотография также может быть старой или плохо различимой на ксерокопии. Могут быть подделаны всевозможные документы и доверенности. А еще никто не отменял подкуп сотрудника, его соучастие и тому подобные вещи.

Как обезопасить себя и свои средства

Пожалуй, самый важный и полезный раздел статьи, в котором мы разберем основные методы защиты от мошенничества с использованием дубликата SIM-карты.

Если случилось так, что вы стали жертвой подобного мошенничества или у вас возникли какие-либо обоснованные подозрения, то вот несколько советов:

Актуальность проблемы и что о ней пишут в интернете

Как уже говорилось в начале статьи, технологии развиваются семимильными шагами, но и мошенники не дремлют, находя всё новые и новые уязвимости. Проблему мошенничества с помощью SIM-карт нельзя считать неактуальной. Во-первых, в последнее время случаев становится все больше. Во-вторых, практически каждый использует номер телефона при работе с банками, электронными кошельками, личными аккаунтами и тому подобным — это значительно увеличивает масштабы проблемы.

Судя по многим случаям мошенничества с SIM-картами, практика раскрытия преступлений и возврата украденных вследствие этого средств неоднозначная и не внушает уверенности.

Например, у Московского бизнесмена через получение дубликата SIM (при помощи сотового оператора) было украдено 26 миллионов рублей. История очень запутанная, а многое вообще не поддается объяснению. Но самое интересное, что даже идентификация счета, на который были незаконно отправлены средства и доказательства халатности сотового оператора не помогли потерпевшему вернуть потерянное. Оператор заявил, что исключает причастность своих сотрудников, а SIM-карта была получена по доверенности, в которой были указаны все необходимые данные. Банк же утверждает, что просто выполнял свои обязанности. К слову, следствие почти безрезультатно идет уже с апреля 2018 года и никаких возвратов средств потерпевший не увидел. А что можно сказать о случаях, когда деньги переведены из электронного кошелька на «левый» счет или в офшор? А если была украдена криптовалюта с кошелька или биржи? При таком варианте, шансы что-то сделать равняются 1 из 100, если не меньше.

Злоумышленники часто серьезно подготавливаются: продумывают каждую мелочь, обзаводятся подставными счетами для перевод денег на них, используют VPN. Найти таких, доказать факт мошенничества или хотя бы вернуть украденное далеко не всегда предоставляется возможным. Мало информации о раскрытых подобных преступлениях можно увидеть в интернете.

Как вы уже поняли, перспективы у жертвы мошенничества с дублированием SIM-карты не радужные, поэтому самое главное, что можно и надо сделать — это обезопасить себя самостоятельно, изучить вопрос и воспользоваться методами защиты, которые описаны в этой статье.

ICO by Coin Post — все про ICO и инвестирование

© Coin Post, 2017-2019. Все материалы данного сайта являются объектами авторского права. Запрещается копирование, распространение (в том числе, путем копирования на другие сайты и ресурсы в Интернете с указанием источника) или любое иное использование информации без предварительного согласия правообладателя.