Что такое СКЗИ

Использовать электронную подпись не получится без средств криптографической защиты информации (СКЗИ). В статье расскажем, для чего нужны СКЗИ и какими они бывают.

Средствами криптографической защиты информации (СКЗИ) называют специальные программы для шифрования данных. СКЗИ используют в разных сферах, например, для доверенного хранения документов или передачи информации по защищенным каналам связи. В статье рассмотрим только средства, которые нужны для работы с электронной подписью.

Чаще всего пользователи используют СКЗИ двух разработчиков — КриптоПро CSP и ViPNet CSP.

СКЗИ не могут работать сами по себе. Для того, чтобы они выполняли свои функции нужна специальная программа-посредник. Это может быть плагин для браузера или локально устанавливаемая программа. Так, чтобы использовать ЭП в сервисах Контура потребуется установить Контур.Плагин. Многие порталы, информационные системы и электронные торговые площадки используют КриптоПро ЭЦП Browser plug-in. Чтобы подписывать электронные документы на компьютере, подойдет программа Криптопро АРМ. А для работы на портале Госуслуг нужно установить специальный плагин.

Для чего нужны СКЗИ при работе с электронными подписями

Без СКЗИ не получится провести ни одно действие с электронной подписью. Так, средства криптозащиты помогут:

Подписывать документы

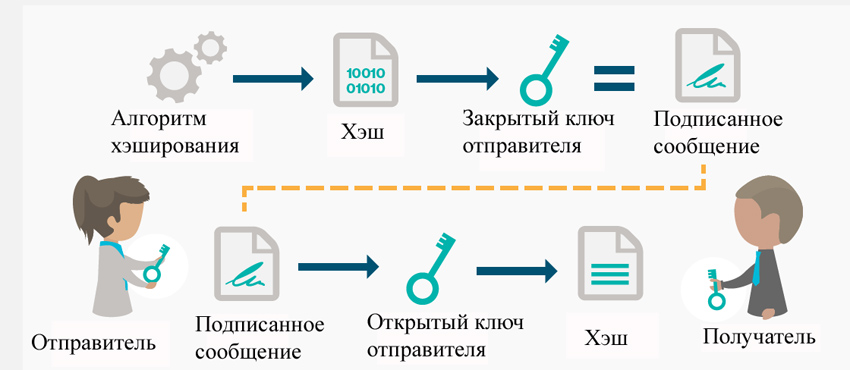

С помощью закрытого ключа СКЗИ создает электронную подпись и прикрепляет ее к документу вместе с сертификатом проверки.

Проверять подлинность ЭП

Для этого вам понадобятся СКЗИ, документ с электронной подписью, сертификат ключа проверки и программа, которая умеет проверять ЭП, например, Контур.Крипто или КриптоАРМ. Загрузите сертификат и документ в такую программу, и вы узнаете:

Шифровать и расшифровывать документы

Чтобы защитить документ от посторонних глаз, его можно зашифровать с помощью СКЗИ. Для этого нужно запросить сертификат открытого ключа ЭП получателя. На его основе СКЗИ создадут специальный код и заархивируют документ с помощью криптографических алгоритмов.

Открыть зашифрованный документ сможет только владелец закрытого ключа ЭП получателя и отправителя. Для расшифровки он также использует СКЗИ.

Виды СКЗИ

Программные СКЗИ

Программными называют СКЗИ, которые устанавливаются на компьютер и проводят все действия в его оперативной памяти.

Чаще всего, чтобы работать с программными СКЗИ, нужно купить лицензию. Срок действия лицензии может быть ограниченным, например, на один год, или бессрочным. Некоторые разработчики предлагают бесплатный тестовый период на несколько месяцев. Однако после истечения этого срока вы сможете продолжить работать с СКЗИ только после оплаты лицензии.

Если вы используете ЭП на нескольких компьютерах, придется приобрести несколько лицензий на СКЗИ для каждого рабочего места.

Аппаратные СКЗИ

Такие СКЗИ встраиваются в специальное устройство, например, токен, и считаются более безопасными. Все операции они проводят в памяти устройства и закрытый ключ сертификата ЭП не попадает в память компьютера.

Работать с аппаратными СКЗИ проще — их не нужно устанавливать на компьютер и покупать лицензию. Программа уже предустановлена в устройство и вы сможете сразу ее использовать. При этом СКЗИ не привязана к определенной электронной подписи. Так, после окончания действия ЭП вы можете удалить ее и загрузить на устройство новую. СКЗИ переустанавливать не нужно — они продолжат работу и с новой подписью.

Наши электронные подписи работают с СКЗИ, которые отвечают всем требованиям законодательства. Вам не нужно самостоятельно искать лицензию. Просто выберите вид СКЗИ, который вам подходит, при оформлении заявки на подпись.

Защитить информацию и ничего не нарушить: какие вопросы мы задаем при работе с СКЗИ

Согласитесь, в теме криптографической защиты информации больше вопросов, чем ответов. Как учитывать СКЗИ, как их хранить и перевозить? А если защиту надо установить на мобильное приложение, а сколько человек должны подписывать акт, надо ли создавать у себя в компании ОКЗИ, а всегда ли можно это сделать? И главное, все ли множество лицензий вы получили или про что-то забыли.

В этом посте собраны самые больные частые вопросы, которыми задаемся мы в «Ростелеком-Солар» и которые задают наши коллеги по цеху. Мы постарались найти на них ответы. Надеемся, будет интересно и полезно.

Внимание, материал не является истиной в последней инстанции. Ответить точно на конкретный запрос может только регулятор.

Вопросы про лицензирование

Как найти грань между техническим обслуживанием СКЗИ и, например, выработкой ключевой информации?

— Все, что описано в эксплуатационной документации, в том числе и выработка ключевой информации, является техническим обслуживанием.

Можно ли отдать на аутсорсинг работы по обслуживанию СКЗИ в организации?

— Можно. Но у аутсорсинговой компании должны быть соответствующие пункты лицензии на «работы по обслуживанию шифровальных (криптографических) средств, предусмотренные технической и эксплуатационной документацией на эти средства (за исключением случая, если указанные работы проводятся для обеспечения собственных нужд юридического лица или индивидуального предпринимателя)». Этого требует постановление правительства N 313 от 16.04.2012.

Вопросы про журнал учета

Можно ли вести журнал учета СКЗИ/КД в электронном виде?

— Да. Некоторые организации уже так делают. При этом не стоит забывать про правила электронного документооборота, например, про использование квалифицированной электронной подписи.

Как организовать учет большого количества СКЗИ?

— Основной совет: каждое действие надо сопровождать актом и в журнале указывать его реквизиты. Не надо пытаться обеспечить всех участников доступом к журналу – территориально распределенные компании могут выдохнуть. Много и подробно о ведении учета журнала СКЗИ можете прочитать в этом посте.

Как вести поэкземплярный учет СКЗИ в мобильных и веб-приложениях?

— При скачивании учет СКЗИ обеспечивается тем, кто его распространяет, то есть разработчиком или вендором. Чтобы загрузить CSP, на сайте вендора нужно заполнить форму с ФИО и контактной информацией. Далее вы получаете ссылку на дистрибутив и серийник, а после регистрации – регистрационный номер СКЗИ. Все эти данные фиксируются у вендора, который распространяет СКЗИ, а у пользователя остается формуляр с серийным и регистрационным номерами. Подробнее этот процесс описан тут. Аналогичная схема действует и для корпоративного приложения или портала.

Могут ли всевозможные акты подписываться одним лицом – исполнителем, или обязательно комиссией, утвержденной приказом руководителя?

Если подходить более формально, то в ГОСТ Р 7.0.97-2016 есть пример:

Вопросы про ОКЗИ

Можно ли самостоятельно обучить пользователей СКЗИ и как это оформить?

Есть ли какие-либо требования к сотрудникам, которые входят в ОКЗИ?

— Есть. Они должны пройти внутреннее обучение с тестированием. Сделать это можно в лицензированном учебном центре. Также им нужно ознакомиться с инструкцией пользователя СКЗИ под подпись.

Ответственный за защиту информации и ответственный за СКЗИ – это одно и то же?

Другие вопросы

Если на компьютере установлено СКЗИ, является ли место, где он расположен спецпомещением? Как быть с сотрудниками, работающими удаленно с использованием СКЗИ (VPN)? Как опечатать помещение, где они работают?

— Строго говоря, по инструкции № 152 ФАПСИ, это спецпомещение. А, значит, к нему должны применяться меры, описанные в правилах пользования на конкретное СКЗИ. Причем требования должны выполняться как на территории организации, так и в отношении сотрудников, работающих удаленно.

В какой степени сейчас реализованы в СКЗИ квантовые технологии? Насколько они актуальны?

Может ли Спецсвязь перевозить СКЗИ?

— Приказ ФАПСИ № 152 гласит, что СКЗИ и ключевые документы могут доставляться «фельдъегерской (в том числе ведомственной) связью или со специально выделенными нарочными из числа сотрудников органа криптографической защиты или пользователей СКЗИ, для которых они предназначены, при соблюдении мер, исключающих бесконтрольный доступ к ним во время доставки».

Существует две ключевых организации, осуществляющие доставку СКЗИ:

Государственная фельдъегерская служба (ГФС)

Главный центр специальной связи (ФГУП ГЦСС)

ФГУП ГЦСС (Спецсвязь) – это организация подведомственная Минкомсвязи. Согласно постановлению правительства от 15 декабря 1994 года N 1379-68, ФГУП ГЦСС, в частности, осуществляет прием и доставку корреспонденции и грузов, содержащих сведения и материалы, относящиеся к государственной, служебной и иной охраняемой законом тайне. ФГУП ГЦСС уполномочено осуществлять перевозку СКЗИ, в том числе для юридических лиц. Подробнее о доставке СКЗИ рассуждаем вот здесь.

И напоследок – крик души. Нужен ли единый протокол и алгоритм шифрования?

— Алгоритмы шифрования зафиксированы в государственных стандартах (ГОСТ) и одинаковы у всех производителей (за исключением незначительных деталей).

А вот несовместимость сетевых протоколов различных производителей – это действительно боль. Но определенные шаги в сторону стандартизации уже сделаны. Например:

«С-Терра СиЭсПи», «Крипто Про», «Элвис-Плюс» используются IPsec в соответствии с RFC.

«Код Безопасности» планирует переход с проприетарного алгоритма на IPsec в своих следующих версиях.

«ИнфоТеКС» сделал описание собственного проприетарного протокола публичным в виде рекомендаций по стандартизации.

Для ГОСТ TLS и ЭП совместимость доступна уже сейчас. А работы по совместимости реализации различных производителей сейчас активно ведет технический комитет по стандартизации «Криптографическая защита информации» (ТК 26).

Что такое СКЗИ, и какие они бывают

СКЗИ (средство криптографической защиты информации) — это программа или устройство, которое шифрует документы и генерирует электронную подпись (ЭП). Все операции производятся с помощью ключа электронной подписи, который невозможно подобрать вручную, так как он представляет собой сложный набор символов. Тем самым обеспечивается надежная защита информации.

Как работает СКЗИ

Виды СКЗИ для электронной подписи

Есть два вида средств криптографической защиты информации: устанавливаемые отдельно и встроенные в носитель.

СКЗИ, устанавливаемое отдельно — это программа, которая устанавливается на любое компьютерное устройство. Такие СКЗИ используются повсеместно, но имеют один недостаток: жесткую привязку к одному рабочему месту. Вы сможете работать с любым количеством электронных подписей, но только на том компьютере или ноутбуке, на котором установлена СКЗИ. Чтобы работать на разных компьютерах, придется для каждого покупать дополнительную лицензию.

При работе с электронными подписями в качестве устанавливаемого СКЗИ чаще всего используется криптопровайдер КриптоПро CSP. Программа работает в Windows, Unix и других операционных системах, поддерживает отечественные стандарты безопасности ГОСТ Р 34.11-2012 и ГОСТ Р 34.10-2012.

Реже используются другие СКЗИ:

СКЗИ, встроенные в носитель, представляют собой «вшитые» в устройство средства шифрования, которые запрограммированы на самостоятельную работу. Они удобны своей самодостаточностью. Все необходимое для того, чтобы подписать договор или отчет, уже есть на самом носителе. Не надо покупать лицензии и устанавливать дополнительное ПО. Достаточно компьютера или ноутбука с выходом в интернет. Шифрование и расшифровка данных производятся внутри носителя. К носителям со встроенным СКЗИ относятся Рутокен ЭЦП, Рутокен ЭЦП 2.0 и JaCarta SE.

Аудит СКЗИ и криптоключей

С точки зрения информационной безопасности криптографические ключи являются критически важными данными. Если раньше, чтобы обокрасть компанию, злоумышленникам приходилось проникать на ее территорию, вскрывать помещения и сейфы, то теперь достаточно похитить токен с криптографическим ключом и сделать перевод через систему Интернет Клиент-Банк. Фундаментом обеспечения безопасности с помощью систем криптографической защиты информации (СКЗИ) является поддержание конфиденциальности криптографических ключей.

А как обеспечить конфиденциальность того, о существования чего вы не догадываетесь? Чтобы убрать токен с ключом в сейф, надо знать о существовании токена и сейфа. Как это не парадоксально звучит, очень мало компаний обладают представлением о точном количестве ключевых документов, которыми они пользуются. Это может происходить по целому ряду причин, например, недооценка угроз информационной безопасности, отсутствие налаженных бизнес-процессов, недостаточная квалификация персонала в вопросах безопасности и т.д. Вспоминают про данную задачу обычно уже после инцидентов, таких как например этот.

В данной статье будет описан первый шаг на пути совершенствования защиты информации с помощью криптосредств, а если точнее, то рассмотрим один из подходов к проведению аудита СКЗИ и криптоключей. Повествование будет вестись от лица специалиста по информационной безопасности, при этом будем считать, что работы проводятся с нуля.

Термины и определения

В начале статьи, дабы не пугать неподготовленного читателя сложными определениями, мы широко использовали термины криптографический ключ или криптоключ, теперь настало время усовершенствовать наш понятийный аппарат и привести его в соответствие действующему законодательству. Это очень важный шаг, поскольку он позволит эффективно структурировать информацию, полученную по результатам аудита.

Методика аудита и ожидаемые результаты

Основными особенностями предлагаемой в данной статье методике аудита являются постулаты о том, что:

Приведем основные зависимости, которые нам в этом помогут:

По каждому элементу перечня фиксируем следующие данные:

По каждому элементу перечня фиксируем следующие данные:

По каждому элементу перечня фиксируем следующие данные:

План аудита

Средства криптографической защиты информации: виды и применение

Средства криптографической защиты информации, или сокращенно СКЗИ, используются для обеспечения всесторонней защиты данных, которые передаются по линиям связи. Для этого необходимо соблюсти авторизацию и защиту электронной подписи, аутентификацию сообщающихся сторон с использованием протоколов TLS и IPSec, а также защиту самого канала связи при необходимости.

В России использование криптографических средств защиты информации по большей части засекречено, поэтому общедоступной информации касательно этой темы мало.

Методы, применяемые в СКЗИ

Подробным образом методы описаны в следующих документах: RFC 4357, RFC 4490, RFC 4491.

Механизмы СКЗИ для информационной защиты

Как можно заметить, алгоритмы электронной подписи являются основополагающей частью средства криптографической защиты информации. Они будут рассмотрены ниже.

Требования при использовании СКЗИ

СКЗИ нацелено на защиту (проверкой электронной подписи) открытых данных в различных информационных системах общего использования и обеспечения их конфиденциальности (проверкой электронной подписи, имитозащитой, шифрованием, проверкой хеша) в корпоративных сетях.

Персональное средство криптографической защиты информации используется для охраны персональных данных пользователя. Однако следует особо выделить информацию, касающуюся государственной тайны. По закону СКЗИ не может быть использовано для работы с ней.

Важно: перед установкой СКЗИ первым делом следует проверить сам пакет обеспечения СКЗИ. Это первый шаг. Как правило, целостность пакета установки проверяется путем сравнения контрольных сумм, полученных от производителя.

После установки следует определиться с уровнем угрозы, исходя из чего можно определить необходимые для применения виды СКЗИ: программные, аппаратные и аппаратно-программные. Также следует учитывать, что при организации некоторых СКЗИ необходимо учитывать размещение системы.

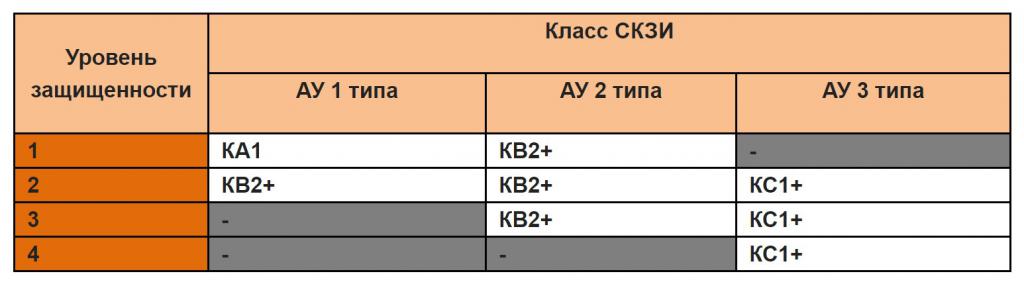

Классы защиты

АУ (актуальные угрозы), как видно из таблицы, бывают 3 типов:

Для ясности рассмотрим модели нарушителей, для перехвата которых нужен тот или иной класс средств криптографической защиты информации:

Используемые алгоритмы

Рассмотрим основные алгоритмы, используемые в средствах криптографической защиты информации:

Электронная подпись

Применение средства криптографической защиты информации невозможно представить без использования алгоритмов электронной подписи, которые набирают все большую популярность.

Виды электронной подписи

По Федеральному закону № 63 электронная подпись делится на 3 вида:

Простая ЭП создается за счет паролей, наложенных на открытие и просмотр данных, или подобных средств, косвенно подтверждающих владельца.

Неквалифицированная ЭП создается с помощью криптографических преобразований данных при помощи закрытого ключа. Благодаря этому можно подтвердить лицо, подписавшее документ, и установить факт внесения в данные несанкционированных изменений.

Область использования электронной подписи

В таблице ниже рассмотрены сферы применения ЭП.

Активнее всего технологии ЭП применяются в обмене документами. Во внутреннем документообороте ЭП выступает в роли утверждения документов, то есть как личная подпись или печать. В случае внешнего документооборота наличие ЭП критично, так как является юридическим подтверждением. Стоит также отметить, что документы, подписанные ЭП, способны храниться бесконечно долго и не утрачивать своей юридической значимости из-за таких факторов, как стирающиеся подписи, испорченная бумага и т. д.

По закону Российской Федерации каждый гражданин вправе пользоваться ЭП при использовании госуслуг (например, подписание электронного заявления для органов власти).

Алгоритмы электронной подписи

Стоит также отметить, что алгоритмы создания ЭП имеют различные назначения и цели: