Как проверить подлинность электронной подписи

Чтобы убедиться в юридической силе электронного документа, необходимо проверить действительность электронной подписи, которой его подписали. Рассмотрим способы, как это можно сделать самостоятельно — вне информационных систем, где есть встроенная функция проверки.

Какую подпись можно проверить самостоятельно?

Самостоятельная проверка подписи нужна, когда участники электронного документооборота (далее — ЭДО) взаимодействуют друг с другом вне информационных систем, например:

В этих случаях получателю документа необходимо обратиться к специальным программам и сервисам, в которых есть возможность проверить электронную подпись. Проверить можно подписи, которые базируются на инфраструктуре закрытых и открытых ключей:

Закрытый ключ используется для создания подписи, а открытый — для проверки. Подробнее о видах подписи по федеральному закону от 06.04.2011 № 63-ФЗ «Об электронной подписи» можно прочитать в отдельной статье.

По своему типу усиленная электронная подпись может быть отсоединенной и присоединенной:

Успешная проверка подписи подтверждает следующее:

Какие средства проверки подписи использовать, участники ЭДО выбирают по своему усмотрению.

Проверка подписи с помощью плагинов для Word, Excel и PDF

Word и Excel

Платный плагин «КриптоПро Office Signature» дает возможность создавать и проверять электронную подписи в стандартном интерфейсе Microsoft Office Word и Excel. Для этого необходимо установить программу и средство криптографической защиты информации КриптоПро CSP в соответствии с версией операционной системы.

Для проверки подписи получателю документа нужно убедиться, что версия программы, в которой создана подпись, совместима с версией, в которой подпись буду проверять. В противном случае корректно проверить подпись не получится. Проверить совместимости версий можно с помощью таблицы.

Чтобы проверить подпись в документе Word или Excel, нужно:

При успешной проверке в сообщении будет указана информация о владельце подписи и действительности сертификата. Если сертификат недействителен или в документ после подписания вносили изменения, появится сообщение о том, что документ содержит недействительную подпись.

Отдельный плагин есть и для продуктов Adobe — это КриптоПро PDF. Для проверки подписи им можно пользоваться бесплатно. Кроме плагина также потребуется криптопровайдер КриптоПро CSP. Чтобы проверить подпись для документа PDF, необходимо:

Программа проверит подпись и откроет окно с результатом проверки подписи.

Проверка подписи в отдельных сервисах

Есть специальные программы, которые устанавливаются на компьютер и позволяют создавать и проверять электронные подписи вне систем ЭДО. Одна из них — КриптоАРМ, сервис от ООО «Цифровые технологии», разработчика средств криптографической защиты информации «КриптоПРО».

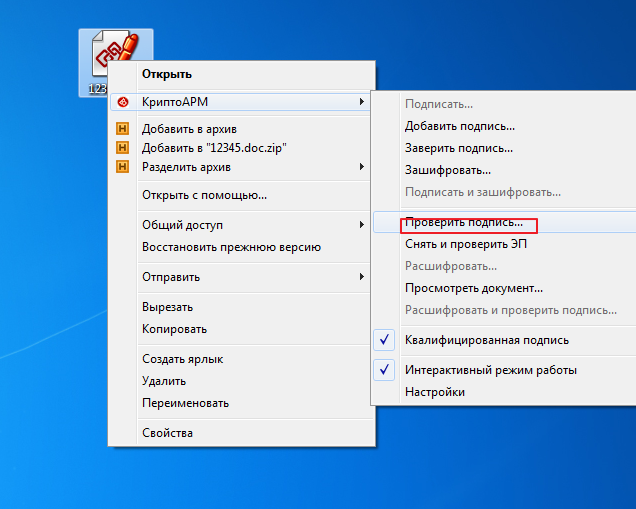

Для проверки электронных подписей достаточно установить бесплатную версию — «КриптоАРМ Старт». В ней можно проверить документ любого формата, один документ или сразу папку. Чтобы проверить подпись, необходимо:

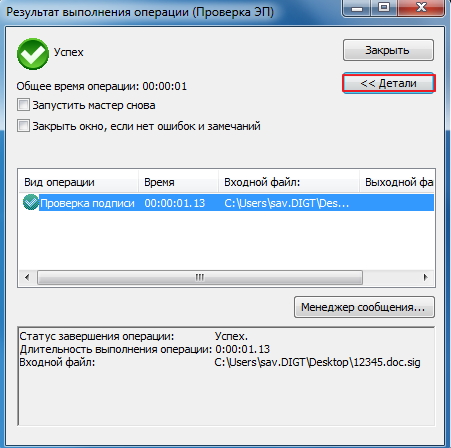

После окончания операции откроется окно результата, в котором можно увидеть статус операции. В протоколе сервис напишет, прошла электронная подпись проверку или возникли ошибки.

Проверка подписи на портале Госуслуг

В специальном разделе на сайте Госуслуг есть возможность проверить действительность присоединенной или отсоединенной электронной подписи, созданной для конкретного документа.

Чтобы проверить подлинность присоединенной подписи, необходимо загрузить файл, ввести капчу и нажать «Проверить». Если подпись отсоединенная, загрузить нужно и подписанный документ, и файл подписи.

После успешной проверки сервис покажет данные о владельце сертификата, удостоверяющем центре, который его выдал, и сроке действия подписи.

Проверка подписи в веб-сервисах

Контур.Крипто — бесплатный сервис от Удостоверяющего центра СКБ Контур для создания и проверки подписи, шифрования и расшифрования электронных документов. Удобство сервиса в том, что его не нужно скачивать и устанавливать, легко разобраться, как в нем работать. Настройка компьютера для работы с электронной подписью проходит автоматически.

В сервисе можно бесплатно проверить отсоединенную подпись, выпущенную любым удостоверяющим центром. В программе можно работать с файлами любого вида весом до 100 Мб.

Проверка подписи проходит по простому алгоритму:

В результате проверки Контур.Крипто:

Как выглядит на документе электронная цифровая подпись

Работа с электронной подписью удобна и для физических, и для юридических лиц. Использование реквизита снижает затраты времени и финансов на заверение документов и отправку их в различные государственные органы, позволяет вести электронный документооборот и т.п. На документе ЭП может отражаться в виде печати или штампа, и иметь дополнительно поле для эмблемы или штамп времени. А документ с ЭП действителен как в электронной форме, так и в распечатанной.

Как выглядит ЭЦП на документе

Существует 3 вида ЭЦП:

Простая электронная подпись (ПЭП) — это код или пароль, созданный системой, и отправленный на телефон или на электронный адрес пользователя. Обычно используется на сайтах для подтверждения действия. Неквалифицированная подпись (НЭП) отличается тем, что требует подтверждения личности клиента, и формируется при помощи криптографического преобразования.

Самая надежная — квалифицированная цифровая подпись (КЭП). Она подтверждается сертификатом проверки, имеет закрытый и открытый ключ, и наделяет документ полной юридической силой.

Электронная подпись на документе выглядит как:

Самой надежной является невидимая ЭП, которая визуально не определяется. Она применяется при составлении документов MS Word, Excel, и генерируется автоматически. Установить ее наличие можно по отметке, которая появляется в графе «состояние».

Примером того, как выглядит усиленная квалифицированная электронная цифровая подпись, является выписка ЕГРЮЛ, заверенная ФНС. Подпись тут представляет собой печать с указанием номера сертификата, владельца, срока действия ЭП.

Как выглядит документ, подписанный ЭЦП:

Что включает штамп на визуализации ЭД

Согласно ГОСТу Р-7.0.97-2016 от 1.07.2018 г. в форме электронной подписи должна содержаться новая форма с атрибутом «отметка об электронной подписи». Она обязательна для любого ЭД при его визуализации, сканировании или на печати в том месте, где обычно подпись проставляется на бумаге от руки.

Отметку ставят на документе, подписанном электронной подписью, который представляет собой:

Штамп электронной подписи обязательно включает такие реквизиты, как:

Дополнительно штамп может содержать эмблему:

По требованиям стандарта отметка об электронной подписи должна быть читаемой, а ее элементы не должны пересекаться или накладываться друг на друга.

Как поставить отметку

Обычно для постановки отметки об электронной подписи используется два варианта:

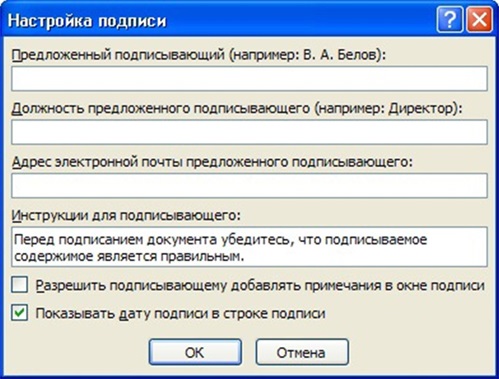

Чтобы настроить ЭЦП через MS Office нужно в открытом документе перейти в подменю «Вкладка» и выбрать «Строка подписи»:

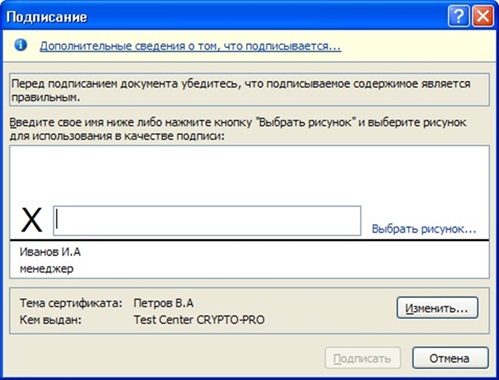

Далее выбрать «подписание»:

Если изготавливается штамп, то в копию он вставляется обычным способом через вставку картинки или рисунка и размещается на нужном месте.

Что такое штамп времени

Клиенты системы КриптоПро TSP могут дополнительно получать штампы времени. В роли подписанных данных выступает значение хэш-функции и время проставления штампа. Реквизит связан с ЭД, на который он выдан, и обеспечивает его целостность.

Для выдачи штампом и реализации сервиса на базе КриптоПро необходимо создать отдельный сервер TSP и добавить КриптоПро TSP Client в ПО рабочего места.

Преимущество штампа времени:

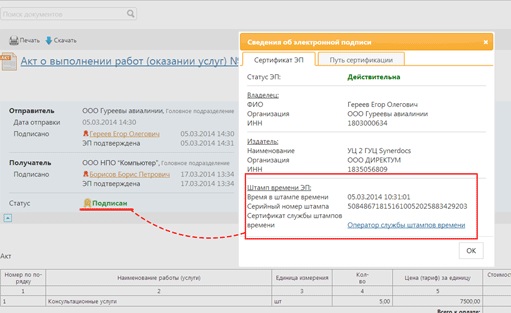

При открытии документа и просмотре сведений об ЭЦП штамп времени будет выглядеть так:

Работа с протоколом TSP проста, и основывается на взаимодействии с сервером по типу «запрос-ответ». Пользователь создает запрос, посылая его серверу, и получает ответ, в котором содержится сформированный штамп времени. Если произошла ошибка, то вместо штампа в ответе будет указан код ошибки.

Обязательно или нет соблюдение ГОСТа

Существует ГОСТ для электронной подписи. В едином реестре он числится под номером 7.0.97-2016. Стандарт содержит правила формирования документов как в бумажном, так и в электронном виде, и рассматривает такие вопросы, как:

Правила ГОСТа регулируются статьей 26 ФЗ 162 от 29.06.2015 г. В статье 6 ФЗ 162 предусмотрена обязательность применения документов по стандартизации для оборонной продукции, гос. заказов товаров и услуг, используемых для защиты данных, а также для обеспечения информации, касающейся атомной энергии и т.п.

На основании нормативных документов требования ГОСТа о стандартах по информации не являются обязательной и их несоблюдение не нарушает действующее законодательство.

Потеря юридической значимости ЭП

Официальный документ имеет юридическую силу и юридическую значимость. Первый термин означает, что документ обладает правовыми последствиями. Значимость — это подтверждение деловой деятельности.

Федеральный закон об электронной подписи определяет, что в ЭДО документ заверяется при помощи специальных технологий и ЭП. Чтобы обладать юридической силой и служить доказательством действия, ЭД должен обладать следующими реквизитами:

Также закон прописывает три вида ЭП, характеристики каждой из них, юридическую силу, способ получения и сроки действия. Согласно законопроекту юридической силой обладают только документы, подписанные квалифицированной электронной подписью. НЭП наделяет ЭД юридической силой, если отдельно имеется соглашение между участниками ЭДО.

Юридическую силу теряет ЭЦП в следующих случаях:

В договоренности между участниками ЭДО прописываются требования о признании равнозначности документов с ЭП и на бумажных носителях, и их нарушение также ведет к потере юридической значимости документа. Обычно к ним относят:

Эти же условия используются и для корпоративной ЭЦП. Работа с публичными почтовыми сервисами снижает юридическую силу простой подписи, и делает ее невозможным ее использования для заверения документации.

Использование ЭП в судебной практике

Применение электронной подписи иногда осложняет судебное разбирательство. Отчетность вместо руководителя может заверить главный бухгалтер, а юрист — заявление для суда заверяет вместо истца. Похожие нарушения встречаются при использовании ПО «клиент-банк», когда платежные поручения отправляются не самим владельцем ЭП.

При рассмотрении исков о неправомерном списании денежных средств с расчетного счета организации суд признает правильность действия банка, поскольку ЭП корректна, а передачу права подписи третьему лицу рассматривает как нарушение договорных отношений и правил обслуживания клиентов.

Аналогичная практика возникает и при участии в электронных государственных торгах. Если организация своевременно не подписала выигранный контракт, то она признается стороной, уклонившейся от заключения договора и вносится в реестр недобросовестных поставщиков. В судебной практике часты и случаи, когда организацию заносят в реестр из-за контракта, подписанного лицом, неимеющим права на заверение подобных документов.

В гражданско-правовых отношениях возникают споры контрагентов о законности документов, подписанных ЭП неуполномоченных лиц. При вынесении решения суд исходит из проверки действительности сертификата ЭП.

В законодательстве РФ нет прямых запретов на передачу ЭП третьим лицам с согласия владельца, и при возникновении спорных ситуаций суд признает владельца подписи лицом, подписавшим документ. Вся ответственность за использование ЭЦП лежит на владельце сертификата, и в случае компрометации ключа он обязан обратиться в УЦ с заявлением о приостановке деятельности подписи. В спорных случаях такое обращение может служить доказательством причинения ущерба не владельцем подписи, а сторонним лицом.

Как распечатать документ с ЭЦП

Электронный документ, заверенный квалифицированной подписью, равнозначен бумажному, и обычно не требует распечатки. Однако, иногда требуется подать документ только на бумажном носителе или бумажный вызывает больше доверия у принимающей стороны. Чтобы распечатать ЭД нужно открыть его через КриптоПро, затем перейти в «Настройки» и «Управление настройками»:

В разделе «Профили» дважды кликнуть мышкой по нужному профилю:

В подменю «Общие» поставить галочку в пункте о добавлении ЭП в документ для распечатки:

При помощи мастера КриптоАРМ проверить ЭП документа, который нужно будет отправить на печать:

Затем нужно перейти в раздел «Детали»:

Документ можно распечатать отдельно, если нажать на «Печать», или перейти в подраздел «Посмотреть», и распечатать документ вместе с подписью:

При стандартной ЭЦП выглядеть она будет так:

Реже требуется распечатать сертификат ЭЦП. Сделать это можно в несколько простых шагов через кабинет налогоплательщика. Из списка предложенных организаций выбрать интересующую, затем перейти в раздел «Ответственные частные лица» и отправить на печать бланк сертификата. Программа автоматически сформирует бланк сертификата и даст команду к печати.

Работа с электронной подписью удобна и надежна только при условии соблюдения всех правил ее использования. Если произошла компрометация сертификата ЭП или были нарушены правила использования реквизита, то он теряет юридическую силу. При передаче закрытого ключа ЭЦП ответственность за применение подписи лежит на владельце. В судебном порядке доказать причинение ущерба и неиспользование владельцем ЭЦП бывает сложно. Информационно-технические детали и процесс работы подписи регулируется как Федеральным законодательством, так и ГОСТом. И если соблюдение ФЗ обязательно, но ГОСТа нужно придерживаться лишь в отдельных случаях (работа с секретными данными и т.п.). В законе прописаны не только вид и юридическая сила подписи, особенности ее получения и сроки действительности, но и наличие штампа времени, отметки на электронных документах о наличии ЭП, реквизиты владельца сертификата.

Электронная подпись для чайников: с чем ее есть и как не подавиться. Часть 2

Продолжая раскрывать тайное знание о цифровой подписи простым языком, разберем, что же нам надо для удобной и эффективной работы с ними, а также главное различие между лагерями S/MIME + X.509 и PGP.

Перед тем, как рассматривать особенности этих двух больших лагерей, стоит рассмотреть, какая информация нужна получателю для проверки подписи (а наш зашифрованный хэш уже вполне можно называть подписью), и в каком виде ее можно ему передать.

Каждую из частей информации можно передать вместе с открытым ключом, или вместе с нашей подписью, а можно и с тем и с тем, для большего удобства. Конечно, можно не разделять информацию на передаваемую с открытым ключом и передаваемую с подписью. Но тогда каждый раз отправляя подписанную информацию мы отправляем одно и то же. Как если бы к каждому отправляемому нами бумажному письму (даже короткому, в две строки), мы бы прикладывали дополнение вида «Здравствуйте! Это я, В. Пупкин, которого вы встречали на Красной площади Москвы, где мы и познакомились, потом пошли в ресторан, потом ». Согласитесь, слегка неудобно.

Но вернемся к нашей информации, необходимой для проверки подписи.

Начнем с простого: информация, которая позволит нам узнать, кто же сделал эту подпись. Как мы уже договорились, ассиметричное шифрование позволяет однозначно связать наш открытый ключ и полученную подпись. Беда в том, что сам по себе открытый ключ – набор байт. При этом он, конечно, связан с закрытым, которым мы (то есть отправитель) владеем, но связь эта для получателя неочевидна. У него есть набор байт от В. Пупкина, от И. Петрова, от С. Сидорова… И от десятка других людей. И как ему их идентифицировать? Держать отдельный реестр для того, кому какой набор байт принадлежит? Это что же, получается уже второй реестр (помимо того, где должно быть записано, с помощью какой хэш-функции какой хэш сделан)! И опять, неудобно!

Значит, надо связать каждый открытый ключ с информацией о том, кому этот ключ принадлежит, и присылать это все одним пакетом. Тогда проблема реестра решается сама собой – пакет (а если более правильно, контейнер) с открытым ключом можно будет просто посмотреть и сразу понять его принадлежность.

Но эту информацию все так же надо связать с подписью, пришедшей получателю. Как это сделать? Надо соорудить еще один контейнер, на сей раз для передачи подписи, и в нем продублировать информацию о том, кто эту подпись создавал.

Продолжая нашу аналогию с красивым замком, мы пишем на ключе «Этот ключ открывает замок В. Пупкина». А на замке тоже пишем «Замок В. Пупкина». Имея такую информацию, получатель нашей коробочки не будет каждый из имеющихся у него ключей вставлять наугад в наш замок, а возьмет наш ключ и сразу его откроет.

Теперь, по переданной информации при проверке можно найти контейнер открытого ключа, взять оттуда ключ, расшифровать хэш и…

А собственно, что «и»? Мы ведь пока так и не решили проблему, как донести до получателя информацию о том, какая хэш-функция применялась для хэша, а ведь для проверки подписи эта информация необходима! Решить ее можно достаточно просто: положить эту информацию в контейнер вместе с нашим открытым ключом. Ведь именно связка «хэширование – шифрование результата хеширования» считается процедурой создания цифровой подписи, а ее результат – подписью. А значит, достаточно логичным представляется объединение в связку алгоритма шифрования хэша и хэш-функции, с помощью которой он сформирован. И доставлять эту информацию тоже надо в связке.

Теперь, ненадолго вернемся к информации о подписывающем. Какого рода эта информация должна быть? ФИО? Нет, В. Пупкиных много. ФИО + год рождения? Так и родившихся в один день В. Пупкиных тоже предостаточно! Более того, это может быть Василий, Виктор, или даже Василиса или Виктория Пупкины. Значит, информации должно быть больше. Ее должно быть столько, чтобы совпадение всех параметров, по которым мы идентифицируем человека, было максимально невероятным.

Безусловно, такой пакет информации создать возможно. Вот только, работать с ним уже трудновато. Ведь надо наши контейнеры открытых ключей надо сортировать, хранить, использовать, в конце концов. А если для каждого использования придется указывать по полсотни параметров, то уже на втором контейнере станет понятно, что что-то надо менять. Решение этой проблемы, конечно же, было найдено.

Чтобы понять, в чем же оно заключалось, обратимся к бумажному документу, который есть у всех нас: к паспорту. В нем можно найти и ФИО, и дату рождения, и пол, и много другой информации. Но, главное, в нем можно найти серию и номер. И именно серия и номер являются той уникальной информацией, которую удобно учитывать и сортировать. Кроме того, они существенно короче всей оставшейся информации вместе взятой, и при этом все так же позволяют опознать человека.

Применяя этот же подход к контейнерам открытых ключей, мы получим, что у каждого контейнера должен быть некий номер, последовательность символов, уникальная для него. Эту последовательность символов принято называть идентификатором, а сами контейнеры – сертификатами, либо просто ключами.

Вот здесь и начинаются принципиальные различия в идеологиях OpenPGP и S/MIME + X.509. Для краткого понимания их, вернемся к нашей аналогии с паспортом.

С другой стороны, в кругу друзей, или внутри компании вам достаточно представиться так: «В. Пупкин из твоей группы в институте» или же «В. Пупкин из отдела продаж». И людям, с которыми вы контактируете в этом кругу уже не нужна третья сторона, они и так помнят Пупкина из группы с которым проучились пять лет, или Пупкина из отдела продаж, с которым недавно ходили обедать, и предоставленной вами информации им вполне достаточно.

Так же можно разделить и эти два лагеря.

Сертификат X.509 – это аналог нашего паспорта. Здесь сертификаты вам выдаются суровой третьей стороной, гарантом вашей личности: Удостоверяющим Центром (УЦ). Получающий ваши подписи человек всегда может обратиться в УЦ и спросить интересующую его информацию по вот этому конкретному сертификату.

PGP же (и стандарт OpenPGP, появившийся в дальнейшем) создавался на основе так называемых сетей доверия. Такая идея подразумевает, что обмениваются подписями люди, которым третья сторона для их взаимоотношений не нужна, а нужна только защита от нехороших лиц.

Конечно, с течением времени такое разделение стало уже достаточно условным, так как на данный момент и в S/MIME+X.509 и в PGP можно использовать методы лагеря соперников. Но все же, стандарты достаточно продолжительное время развивались параллельно и развились до той степени, что взаимная совместимость между ними стала невозможной.

Более популярным стандартном, в силу своей ориентированности на участие более компетентной третьей стороны, стал стандарт S/MIME + X.509, однако и у PGP есть некоторое количество козырей за пазухой, с помощью которых он не только не погибает, но и продолжает успешно развиваться.

Более подробное рассмотрение каждого из форматов, а также рекомендации, когда, где и какой из них использовать вы сможете прочитать уже в следующих статьях.

Что есть подпись. От капли крови до ЭЦП

Да, это смайлик. Человек использует смайлик в качестве личной подписи.

Ходит легенда, что раньше, чтобы совершить сделку, достаточно было «дать слово» и «ударить по рукам». Сегодня, порой, можно услышать, что и подпись, и печать ничего не значат.

Информационные технологии спешат на помощь и чтобы хоть как-то упорядочить процесс идентификации и скрепления сделок пытаются ввести электронную цифровую подпись. А совсем скоро всем вошьют чип в каждой симке будет ЭЦП и можно будет заключать сделки без паспорта физического присутствия. Ну, а если потерял телефон, то и квартиру потерял (шутка).

Секретная лаборатория «MegaLabs» от МегаФона давно проводит эксперименты по «скрещиванию» ЭЦП и sim-карты. Представляем вашему вниманию немного истории «подписей».

Росчерк пера

Подпись — уникальная совокупность символов, написанных от руки, с применением определенных оформительных приёмов, служащая для идентификации человека.

В российском законодательстве нет регламентирующего положения о личных подписях. С подписями бардак, в общем.

Хорошая подпись (личная подпись) имеет следующие свойства.

Тугра Махмуда II, элементы показаны в порядке выписывания; цветом указано их значение по словам: «Махмуд хан, сын Абд ал-Хамида, победоносный навеки»

Оборотная сторона «подписи»

Французского священника немного попытали и сожгли, а суду в качестве доказательства его вины представили некий документ — «договор с Дьяволом», будто бы подписанный рукой обвиняемого.

В «договоре» Урбен Грандье «заключал соглашение» с целым рядом демонов, в том числе Сатаной, Люцифером, Астаротом, Левиафаном и Вельзевулом, чтобы получить «любовь женщин, цветы девственности, милость монархов, почести, наслаждения и власть».

Сейчас появились графологическая экспертиза и верификация подписи, так что костра можно не опасаться.

Про подделку подписей на Хабре

Но технологии могут служитт и «злоумышленникам».

Печати

Скрепление документов печатью относится к дополнительным требованиям, которым должна соответствовать простая письменная форма сделки (статья 160 Гражданского кодекса Российской Федерации). Такие дополнительные требования могут предъявляться только в определенных законом, иными правовыми актами или соглашением сторон случаях. При этом наличие подписи лица, совершающего сделку в простой письменной форме, на документе, выражающем содержание сделки, является обязательным требованием во всех случаях.

Именная барельефная печать байвэнь, читается сверху вниз, справа налево: Е Хао Минь Инь (дословно «Печать Е Хаоминя»)

Пинтадеры из Древней Мексики и Эквадора

С неолита и по настоящее время используются керамические штампы, называемые в археологии пинтадера (исп. pintadera, от pintar — писать красками, изображать). С их помощью наносили узоры на различные поверхности, в том числе, и на человеческое тело.

Оттиск печати Войска Донского, 1704 год (слева) и стандартизированная печать (кит. 公章) организаций КНР (справа).

Государственная печать Ивана Грозного, XVI век (слева) и печать сосновой смолой на велени, на метке или «хвосте» английского акта 1638 года (справа).

Биометрия

Вот многие индусы не умеют писать. Тогда в дело идут усы и хвост «пальчики». «Подпись» документа 1952 года.

Электронная подпись также может относиться к электронным формам подтверждения личности, для чего используется биометрическая «подпись» или идентификация путем распознавания биологических особенностей человека. Для таких подписей применяют способ, когда определенные биометрические показатели или их сочетание используются в качестве подтверждающего документа. Это могут быть отпечатки пальцев, геометрия руки (длина пальцев и размер ладони), узоры радужной оболочки глаза или узоры сетчатки. Все они собираются с помощью электронных датчиков определенного вида.

Поскольку эти физические характеристики уникальны у каждого человека, то любую из них, теоретически, можно использовать в качестве электронной подписи. Использовать биометрические показатели такого типа в качестве паролей бесполезно, так как их нельзя изменить, если они будут скомпрометированы. Тем не менее, эти данные могут быть пригодны в качестве одного из видов электронной подписи.

Единственный минус в том, что их уже научились подделывать, и на сегодняшний день очень мало гарантий, что человек, который предположительно подписал документ именно тот, кому принадлежит биометрическая подпись.

К сожалению, любой из этих показателей легко подменить при формировании повторного электронного сигнала и предъявить компьютерной системе, ответственной за прикрепление электронной подписи к документу, в качестве подтверждения. Технологий перехвата данных, зачастую, для этого достаточно.

Так, если говорить конкретно об отпечатках пальцев, то японскому профессору с группой аспирантов удалось подделать все считыватели отпечатков пальцев, какие только можно найти в свободной продаже, с помощью обычной пищевой химии, применив немного изобретательности и конфетного геля, из которого делают мармеладных медвежат. И им не понадобились никакие фактические пальцы, чтобы успешно обмануть все эти устройства. Вдобавок, несколько немецких журналистов на «CeBit Сonference» смогли одурачить несколько моделей сканеров радужной оболочки глаза, используя импровизированные маски.

Электронная цифровая подпись

В 1976 году Уитфилдом Диффи и Мартином Хеллманом было впервые предложено понятие «электронная цифровая подпись», хотя они всего лишь предполагали, что схемы ЭЦП могут существовать («New Directions in Cryptography»)

В 1977 году Рональд Ривест, Ади Шамир и Леонард Адлеман разработали криптографический алгоритм RSA, который без дополнительных модификаций можно использовать для создания примитивных цифровых подписей (A method for obtaining digital signatures and public-key cryptosystems)

После RSA были разработаны другие ЭЦП, такие, как алгоритмы цифровой подписи Рабина (GHR, Secure Hash-and-Sign Signatures Without the Random Oracle), Меркле.

В 1984 году Шафи Гольдвассер, Сильвио Микали и Рональд Ривест первыми строго определили требования безопасности к алгоритмам цифровой подписи. Ими были описаны модели атак на алгоритмы ЭЦП, а также предложена схема GMR (доказуемо-стойкую), отвечающая описанным требованиям (Криптосистема Гольдвассер — Микали).

Россия

В 2002 году для обеспечения большей криптостойкости алгоритма взамен ГОСТ Р 34.10-94 был введён одноимённый стандарт ГОСТ Р 34.10-2001, основанный на вычислениях в группе точек эллиптической кривой. В соответствии с этим стандартом, термины «электронная цифровая подпись» и «цифровая подпись» являются синонимами.

В России юридически значимый сертификат электронной подписи выдаёт удостоверяющий центр. Правовые условия использования электронной цифровой подписи в электронных документах регламентирует Федеральный закон Российской Федерации от 6 апреля 2011 года № 63-ФЗ «Об электронной подписи».

После становления ЭП при использовании в электронном документообороте между кредитными организациями и кредитными бюро в 2005 году активно стала развиваться инфраструктура электронного документооборота между налоговыми органами и налогоплательщиками. Начал работать приказ Министерства по налогам и сборам РФ от 2 апреля 2002 года № БГ-3-32/169 «Порядок представления налоговой декларации в электронном виде по телекоммуникационным каналам связи».

Многие российские компании осуществляют свою торгово-закупочную деятельность в Интернете, через системы электронной торговли, обмениваясь с контрагентами необходимыми документами в электронном виде, подписанными ЭП.

Это значительно упрощает и ускоряет проведение конкурсных торговых процедур. В силу требований Федерального закона от 5 апреля 2013 года № 44-ФЗ «О контрактной системе. », государственные контракты, заключаемые в электронном виде, должны быть подписаны усиленной электронной подписью.

С 1 июля 2013 года Федеральный закон от 10 января 2002 года № 1-ФЗ утратил силу, на смену ему пришёл Федеральный закон от 6 апреля 2011 года № 63-ФЗ «Об электронной подписи». В результате было введено определение трех видов электронных подписей:

Простой электронной подписью является электронная подпись, которая посредством использования кодов, паролей или иных средств подтверждает факт формирования электронной подписи определенным лицом.

Усиленной неквалифицированной электронной подписью является электронная подпись, которая:

Говорят, что в Америке закон «о цифровой подписи» был подписан цифровой подписью. Некоторые анонимусы закупаются симками «свободными» от ЭЦП в прок, а для бизнеса ЭЦП и ЭДО экономит много времени, поэтому технологии быть.